Smartphone-beveiliging

Het verlies van een smartphone is niet alleen een bedreiging van uw telefoonrekening. Door de vele informatie die zich op uw smartphone verzamelt, is verlies vooral bedreigend voor de privacy. Deze basiscursus vertelt u hoe u bij verlies van iPhone, Android- of Windows Phone-telefoon, de schade beperkt.

Een smartphone is (hoewel kostbaar), makkelijk te vervangen. Doordat synchronisatie van gegevens vaak automatisch gaat, zijn zelfs de gegevens op de telefoon vaak niet écht verdwenen. Vallen de gegevens in verkeerde handen, dan kunnen ze echter wel voor veel schade zorgen. Met een smartphone krijgt een kwaadwillende namelijk al snel toegang tot al uw contacten, privéfoto's, sms-berichten, e-mails, sociale netwerken en wifi-netwerken. En erger nog: accounts voor telebankieren en zakelijke e-mailaccounts.

1. Beschermingsmogelijkheden

Als uw telefoon zoekraakt of gestolen wordt, is het vaak mogelijk telefoon de eigen locatie te laten doorgeven, een schril alarm te laten klinken, de toegang tot de telefoon te blokkeren of deze zelfs helemaal leeg te maken. En om te voorkomen dat hierbij gegevens verloren gaan, kan ook nog een back-up van de telefoon worden gemaakt alvorens deze wordt 'gewiped'.

Om deze beveiligingsmogelijkheden te gebruiken, moet u wel - voordat de telefoon gestolen is - deze functionaliteit ingeschakeld hebben of de software geïnstalleerd hebben. Welke stappen noodzakelijk zijn, verschilt vooral per smartphone-platform. Windows Phone 7 en iPhone's iOS hebben alle hiervoor benodigde functionaliteit in het besturingssysteem gestopt. Extra applicaties installeren is niet nodig. Dit geldt niet voor Android, dat weliswaar in de nieuwste versie het op afstand leeghalen van de telefoon ondersteunt, maar alleen in combinatie met Microsoft Exchange. Om een Android-smartphone te beveiligen is daardoor wel altijd extra software nodig is. Steeds vaker worden deze producten voor de beveiliging van smartphones geleverd door bekende beveiligingsbedrijven zoals ESET, TrendMicro, Symantec en McAfee, maar er zijn ook nog voldoende (gratis) producten van andere (onbekendere) leveranciers. Het aanbod van applicaties om een smartphone te beveiligen is redelijk groot. De functionaliteit en kwaliteit is echter zeer uiteenlopend. De meeste aanbieders bieden de mogelijkheid het product eerst een week of enkele dagen te proberen. Dat geeft voldoende tijd om de functionaliteit te testen.

Alle door ons gebruikte programma's op Android waren nog niet in het Nederlands beschikbaar. Ook de software op Windows Phone 7 is Engelstalig, omdat dit besturingssysteem pas dit najaar in het Nederlands verschijnt. Windows zal zijn beveiligingsdienst tot die tijd alleen in het Engels leveren. Norton en McAfee willen al dit voorjaar hun producten ook Nederlandstalig lanceren.

De beveiligingsproducten voor smartphones zijn veelal nog Engelstalig.

2. Compatibiliteit

Behalve compatibiliteit met het besturingssysteem, moet de beveiligingssoftware soms ook compatibel zijn met het specifieke model smartphone. Smartphonebouwer HTC levert bijvoorbeeld via HTC Sense alle eerder genoemde beveiligingsfuncties, maar alleen voor de HTC-modellen Desire HD en Desire Z. Het is daarom verstandig om eerst na te gaan of de software compatibel is met het eigen toestel. Voor de standaardsoftware van Windows Phone 7 en iPhone geldt dit niet, maar zodra u op zo'n toestel andere software installeert, is de noodzaak de compatibiliteit met de eigen telefoon te testen onverminderd aanwezig.

3. Communicatie

De communicatie tussen de beveiligingsdienst en de smartphone gaat veelal via sms. Soms zichtbaar, bijvoorbeeld wanneer u zelf vanaf een andere telefoon een sms aan de vermiste smartphone moet sturen, soms ook verborgen achter een mooie website. Doordat de communicatie met de gestolen telefoon via sms verloopt, kunt u de smartphone niet meer lokaliseren of leeghalen zodra de dief de simkaart uit de telefoon haalt. Mits (vooraf) ingesteld, kan de telefoon dan wel blokkeren totdat het juiste wachtwoord of de pincode is ingegeven.

De communicatie met de vermiste of gestolen smartphone gebeurt veelal via sms.

Privacygevaren apps installeren

Een ander groot beveiligingsrisico van de smartphone is het gebruik van kwaadaardige apps. Apps worden door de aanbieders van het platform gekeurd voor ze worden toegelaten in de applicatiewinkel. Over de kwaliteit van de keuring is echter weinig bekend, evenals de mate waarin echt naar beveiliging wordt gekeken. Al enkele malen zijn apps uit de verschillende winkels verwijderd omdat ze - pas nadat gebruikers waren gaan klagen - onveilig bleken. Voor Google geldt dat het bedrijf, anders dan Apple en Microsoft, vrijwel niet inhoudelijk naar de applicatie kijkt. Daarom laat het iedere applicatie tijdens de installatie toestemming vragen de benodigde onderdelen van de smartphone, zoals contacten en sms, te gebruiken. Dat lijkt een goed alternatief maar werkt in de praktijk toch minder dan de keuring bij Microsoft of Apple. De gebruiker kan immers niet beoordelen of de toegang tot de contactpersonen alleen is bedoeld om deze handig alfabetisch in de app weer te geven of om deze via een server in Rusland met een hacker of spammer te delen. Hoe groot de verleiding van de vele leuke applicaties ook is, wie veilig een smartphone wil gebruiken, moet kritisch kijken naar wat hij erop installeert. Daarin verschilt een slimme telefoon niet van een pc.

Er zijn veel apps voor beveiliging, maar of ze de beveiliging echt verbeteren is vaak de vraag.

4. Android

In Android zit standaard niet veel diefstalbeveiliging ingebakken. Een van de weinige mogelijkheden die Android biedt om de telefoon te beveiligen zijn het instellen van een time-out. De telefoon wordt dan geblokkeerd als deze een tijd niet gebruikt wordt, en kan alleen worden vrijgegeven wanneer een pin, wachtwoord of patroon wordt ingegeven. Deze opties zijn te vinden via Instellingen / Beveiliging / Schermvergrendeling wijzigen. Selecteer daar Patroon / Pin of Wachtwoord en vervolg de stappen om de gewenste code vast te leggen. Kiest u voor een patroon, schakel dan de optie Zichtbaar patroon gebruiken in het onderdeel Beveiliging uit om te voorkomen dat anderen al te eenvoudig meekijken bij het tekenen van het patroon.

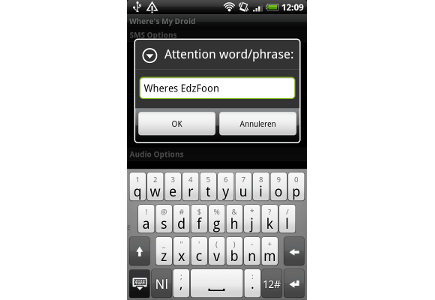

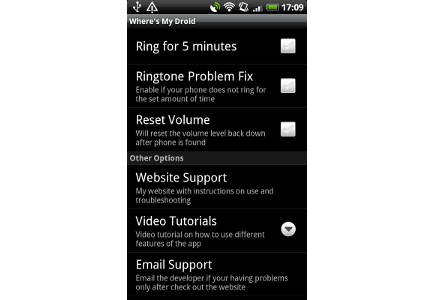

Er is software waarmee u meer mogelijkheden hebt. Where's My Droid is daar een van. Met dit gratis programma kunt u de telefoon op afstand laten overgaan, of per sms de gps-locatie zien. U stuurt hiervoor een sms met een codewoord naar de Android-telefoon. Dit codewoord koppelt u van tevoren aan de actie. De verdere opties zijn beperkt tot de duur van de tijd dat de telefoon het alarm laat rinkelen, dat is maximaal vijf minuten. Een eventuele dief kan zodra het alarm gaat, het volume omlaag draaien. Where's My Droid biedt helaas geen mogelijkheid de telefoon te blokkeren of alle gegevens te verwijderen.

Het codebericht om de smartphone te laten rinkelen of te lokaliseren kan bij Where's My Droid zelf worden gekozen.

Where's My Droid is een gratis app, maar het aantal functies is beperkt.

5. WaveSecure

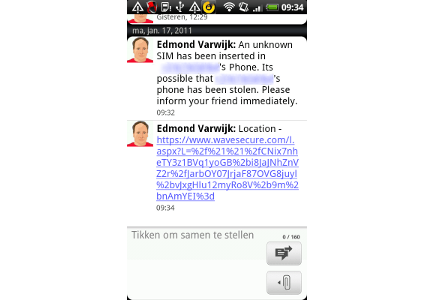

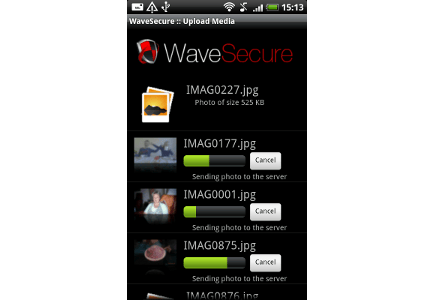

Drie programma's met meer opties zijn Lookout Mobile Security, Norton Mobile Security en WaveSecure van McAfee. WaveSecure is hiervan het best verzorgd, met een uitgebreide online dienst. Via de site kunt u verschillende onderdelen van uw telefoon beheren. Contacten, sms'jes, telefoonlogs en foto's en videofragmenten kunnen op afstand worden geback-upt, ook als de telefoon al wordt vermist. Daarnaast biedt WaveSecure functies om de smartphone op afstand te blokkeren, het alarm in te schakelen, de locatie in Google Maps te tonen en deze elk kwartier of half uur te loggen, en om de telefoon helemaal leeg te maken. Ook beschermt WaveSecure tegen het wisselen van de simkaart. Wordt een andere simkaart in de telefoon geplaatst, dan blokkeert de telefoon en is het invoeren van het wachtwoord nodig om deze te ontgrendelen. Daarbij registreert WaveSecure alle simkaarten die in combinatie met de telefoon en het wachtwoord worden gebruikt. Elke simkaart hoeft dus maar éénmalig te worden vrijgegeven. WaveSecure biedt als enige de mogelijkheid het programma als DeviceAdmin te installeren, waardoor het niet zomaar van de smartphone verwijderd kan worden. WaveSecure omvat geen antimalware. Daarvoor levert McAfee het eigen VirusScan Mobile. Aan WaveSecure hangt een prijskaartje van 19,99 dollar (ongeveer 15 euro).

McAfee WaveSecure biedt een volwaardige oplossing voor back-up en restore.

WaveSecure een mooie en gemakkelijke webportal, waarmee alle functies opgestart kunnen worden, inclusief een 'remote wipe'.

6. Lookout

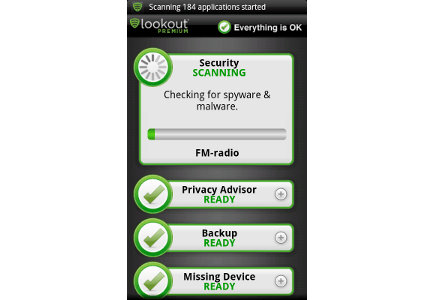

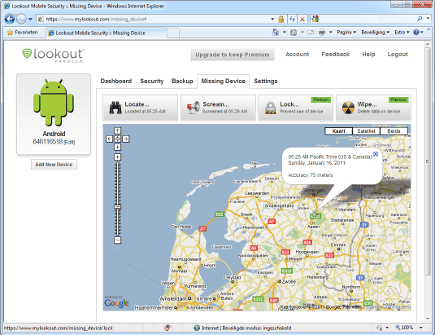

Van Lookout is er een gratis versie. Deze biedt back-up en het lokaliseren en op afstand inschakelen van het alarm. Wie niet wil betalen voor de beveiliging van zijn Android-smartphone, zou zeker deze versie moeten installeren. Zeker ook omdat Lookout (anders dan WaveSecure) ook anti-malware biedt, en daarbij alle applicaties controleert die op de telefoon actief zijn of worden geïnstalleerd. De betaalde Premium-versie van 29,99 dollar (circa 22,50 euro) per jaar, biedt ook nog het blokkeren en leeghalen van de telefoon. Net als WaveSecure biedt ook Lookout een webportal voor het beheren van de back-ups en het inschakelen van de beveiligingsfuncties. De bijbehorende Lookout-software voor installatie op de smartphone is nadrukkelijker op het apparaat aanwezig dan WaveSecure. Ook is de webportal iets minder overzichtelijk dan die van WaveSecure.

Ook Lookout biedt een webportal voor het opstarten van de verschillende beveiligingsacties.

Van de geïnstalleerde programma's op Android is Lookout het meest aanwezig.

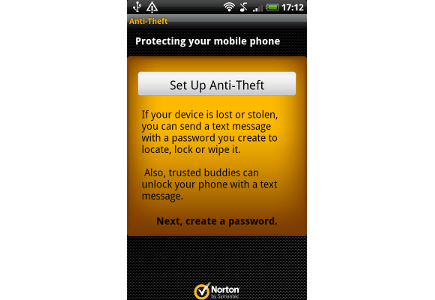

7. Norton Mobile Security

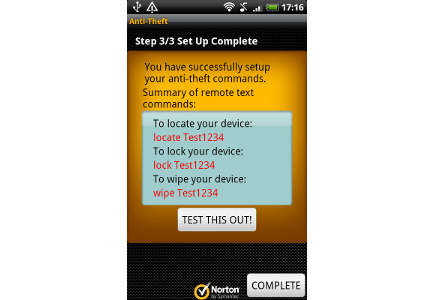

Norton Mobile Security is net uit het bètastadium en is in februari gelanceerd. De functionaliteit omvat antimalware, de mogelijkheid bellers en sms'ers te blacklisten en antidiefstalfuncties voor lokaliseren, blokkeren en wissen. Waar Lookout en WaveSecure een webinterface en back-updienst bieden, doet Norton dit niet.

Net als bij Where's My Droid initieert de eigenaar bij Mobile Security zelf de acties, door vanaf een andere telefoon een sms met een codewoord aan de eigen telefoon te sturen. Volgens Norton is het aannemelijker dat er aan andere mobiele telefoon present is dan een pc met internettoegang (vandaar geen webinterface). Afhankelijk van het meegestuurde commando wordt een 'locate', 'lock' of 'wipe' uitgevoerd. Kiest men voor locate, dan antwoordt de vermiste smartphone met een sms waarin een link naar Google Maps staat. Om die te kunnen openen is dus wel een andere smartphone of pc nodig.

Zowel WaveSecure als Norton bieden de optie om 'buddies' te benoemen. Dat zijn telefoonnummers van vrienden die een sms krijgen zodra een andere simkaart in de gestolen telefoon wordt geplaatst. Bovendien kan een buddy bij Norton, indien u het wachtwoord bent vergeten, een bericht aan de telefoon sturen om deze weer vrij te geven wanneer de telefoon is geblokkeerd.

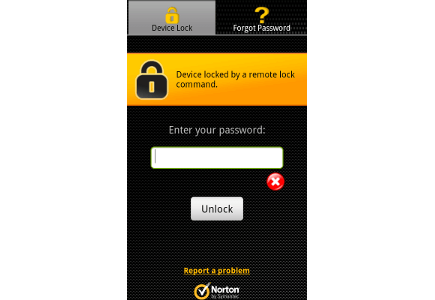

Norton biedt geen webportal, maar initieert de beveiliging door vanaf een andere telefoon een sms-bericht aan de verloren telefoon te sturen.

De smartphone is door Norton geblokkeerd, alleen een wachtwoord of sms van een buddie kan de telefoon weer vrijgeven.

8. Windows Phone 7

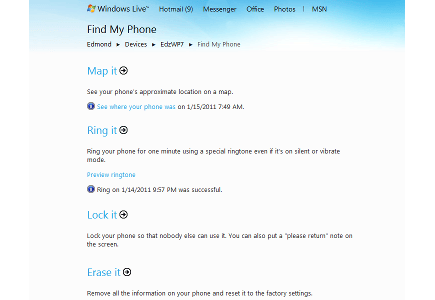

Een Windows Phone 7-apparaat kan beveiligd worden met een pincode. Ga hiervoor naar Settings / Lock & Wallpaper en zet het Password op ON. Daarna opent het scherm waar u tweemaal de viercijferige pin kunt invoeren. Microsoft wil Windows Phone 7 vooral sterk maken door koppeling met online diensten. Een aantal daarvan is ook al beschikbaar, en een van de interessantste daarvan is Find My Phone. Tijdens het in gebruik nemen van een Windows Phone, is het mogelijk een Windows Live ID aan de telefoon te koppelen. De telefoon wordt vervolgens gesynchroniseerd met de online Windows Live-diensten. Via Windows Phone Live is er vervolgens keuze uit Map it om de telefoon te vinden, Ring it om de telefoon te laten rinkelen, Lock it om de telefoon te blokkeren en Erase it om alle informatie van de telefoon te verwijderen en deze naar de fabrieksinstellingen terug te zetten.

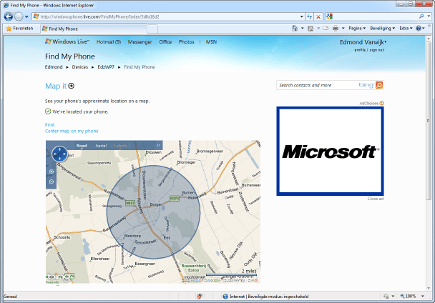

Map it maakt gebruik van Bing Maps en laat na een eerste grove aanduiding (wijkniveau) na een dertigtal seconden op straatniveau zien waar de telefoon is. Door op de telefoon twee aanvullende opties voor het regelmatig uploaden van de telefoonlocatie in te schakelen, kan dit versneld worden. Lock it biedt de optie een pincode in te stellen en een bericht op het scherm van de telefoon te plaatsen. Alleen door de pincode in te voeren op het apparaat kan dit weer gebruikt worden. De Erase-functie heeft verder geen opties, slechts een waarschuwing of de gegevens echt verwijderd moeten worden.

De beveiligingsfunctie van Microsoft Windows Phone 7 bestaat uit een gratis Live-dienst op de Windows Live-webportal.

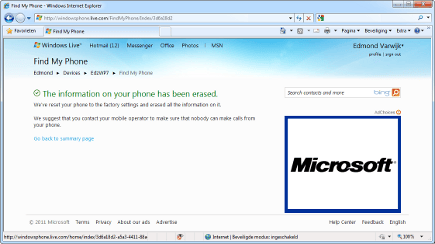

Met een paar klikken kan via de Find My Phone-website de eigen smartphone worden leeggegooid.

Microsoft maakt voor lokalisatie gebruik van Bing Maps.

Een veilige telefoon

Een belangrijke regel bij risicomanagement, is dat voorkomen beter is dan genezen. De verleidingen van moderne telefoons zijn erg groot. Maar om onderweg te kunnen surfen of een Twitter-bericht te kunnen versturen, is het niet nodig om bijvoorbeeld ook e-mail op de telefoon te configureren. Beperk de informatie die u op de smartphone zet, door bewust alleen die privacygevoelige onderdelen te activeren of configureren die u ook echt gebruikt. Schroom ook niet om onderdelen te verwijderen die u toch niet blijkt te gebruiken. Is u dat nog niet veilig genoeg? Echte securityfreaks beperken zich vaak tot een 'domme-foon' zoals een oud model Nokia. Gaat weken mee zonder tussentijds opladen, en is bovendien nog lekker goedkoop ook!

9. iPhone

Op een iPhone zit standaard al veel diefstalbeveiliging ingebakken. Tevens zijn de gegevens versleuteld opgeslagen op de telefoon en is er geen mogelijkheid het opslaggeheugen uit te breiden met een geheugenkaart. Dit maakt dat het niet mogelijk is uw persoonlijke gegevens uit te lezen na diefstal, zelfs niet voor dieven met wat technische kennis en een schroevendraaier. Wanneer een gestolen iPhone aangesloten wordt op een pc zijn alleen de foto-, muziek-, e-book- en videobestanden te benaderen. Als voorzorgsmaatregel kunt u zelf via iTunes gemakkelijk een back-up maken van de gegevens op uw iPhone en deze bewaren op uw pc of Mac. Dit is aan te raden. Een gestolen iPhone kan via iTunes op elke pc teruggezet worden naar de fabrieksinstellingen en ook kan er een reservekopie van de data gemaakt worden. Via deze omweg toegang verkrijgen tot de persoonlijke data van de iPhone-eigenaar is echter niet mogelijk, de toegangscode is nodig om de reservekopie te herstellen.

10. Codeslot

De iPhone biedt de mogelijkheid om een cijfercode in te stellen, die nodig is om het toestel te vrij te geven. Daarbij kunt u ervoor kiezen dat het toestel al zijn data verwijdert bij tien foutieve inlogpogingen. Een andere optie om de dief te frustreren is om bij meerdere mislukte unlock-pogingen, het toestel voor bepaalde tijd te blokkeren. Dit begint met één minuut maar loopt daarna snel op. Om het codeslot in te stellen gaat u naar Instellingen / Algemeen / Codeslot. Hier kunt u het codeslot aan- of uitzetten en instellen of het toestel de gebruikersdata moet wissen na tien mislukte pogingen.

11. Zoek mijn iPhone

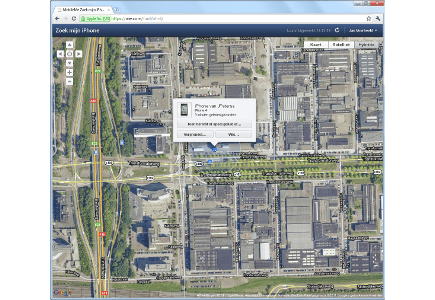

Een handige gratis applicatie om uw iPhone (of zelfs uw iPad) op afstand te beheren, is Zoek mijn iPhone. Dit is een app die u op de iPhone of iPad moet installeren. De applicatie gebruikt MobileMe om uw mobiele toestel op afstand te benaderen. MobileMe is Apples clouddienst, waar u tegen jaarlijkse betaling van 79 euro onder andere online opslagruimte, webdomein en kalender- en e-mailfuncties krijgt. Voor het gebruik van de Zoek mijn iPhone-app hoeft u echter niet in de buidel te tasten. Het enige wat u hoeft te doen is (gratis) een MobileMe-account op de iPhone in te stellen. Dit doet u door naar Instellingen te gaan, vervolgens op Voeg Account toe te drukken en MobileMe te kiezen. Log in met uw Apple ID. Nu kunt u Zoek mijn iPhone opstarten en wederom inloggen met uw Apple ID. Bij het opstarten ziet u direct de mogelijkheden van de app. U kunt via Google Maps nauwkeurig zien waar de telefoon zich bevindt, het toestel vergrendelen op afstand, geluidjes laten afspelen (ook wanneer het geluid is uitgeschakeld) en zelfs push-berichten op het scherm van het (vergrendelde) toestel weergeven. Mocht dit niet voldoende zijn, dan kunt u ook uw toestel terugbrengen naar de fabrieksinstellingen. Een drastische optie, waarbij ook de applicatie verwijderd wordt. Ook wanneer de simkaart al uit het toestel is verwijderd, kunt u deze functies gebruiken. Van iedere optie die u uitvoert krijgt u een bevestigingsmail gestuurd.

Natuurlijk hebt u er weinig aan om het toestel te vergrendelen of de data te wissen als u de app op uw eigen iPhone opent. Deze functies zijn echter (vanzelfsprekend) ook vanaf een ander apparaat uit te voeren. U benadert uw telefoon via het web of via een andere iPhone of iPad met de app Zoek mijn iPhone. Hierop logt u in met uw eigen Apple ID. Handig is ook dat u met één account meerdere iPhones en iPads kunt beheren. Bovendien hebt u dus geen betaald MobileMe-abonnement nodig, de andere uitgebreide mogelijkheden van deze dienst blijven dan natuurlijk onbeschikbaar. Er kleeft één nadeel aan de applicatie: het werkt alleen op de iPhone 4 en de iPad.

Met de app Zoek mijn iPhone kunt u nauwkeurig zien waar de iPhone is.