Zo gemaakt: je eigen @mailadres

Stel: je hebt een e-mailadres van je internetprovider, bijvoorbeeld een @kpnmail.nl- of @ziggo.nl-adres. Handig, maar wel vervelend als je naar een andere provider wilt overstappen: dat e-mailadres raak je namelijk kwijt. Waarom niet je eigen e-maildomein overwegen, want dit kun je bij een overstap behouden. In dit artikel bekijken we enkele typische migratiescenario’s.

Of je nou een particulier of zzp'er bent, een eigen e-maildomein is altijd handig. In dit artikel laten we zien hoe je gemakkelijk een eigen e-maildomein aanmaakt. We behandelen de volgende punten:

- Domeinregistratie

- Combinatie domein en e-mail

- Configuratie e-mailclient

- Doorstuuradresen en meldingen

- DNS en MX-records

Wil je meer tips om het maximale uit je e-mail te halen, lees dan dit artikel: Haal meer uit Outlook met deze handige add-ins

Je ziet het zo vaak gebeuren: iemand begint als zzp’er een bescheiden bedrijfje en gebruikt een e-mailadres als mijnbedrijf@gmail.com. Het bedrijf groeit en de ambities ook, maar geef toe: een Gmail-adres oogt niet erg professioneel, dus komt het besef dat een adres als mijnnaam@mijnbedrijf.nl of info@mijnbedrijf.nl misschien beter is.

Er kleven trouwens nog andere voordelen aan zo’n persoonlijk e-maildomein. Je kunt de naam beknopt houden, want zeg nou zelf: iets als tvd_2143@gmail.com tikt niet lekker weg en verhoogt de kans op tikfouten. Ook is het net iets beter voor je privacy, want het is een publiek geheim dat Google en andere gratis mailproviders gretig graaien in je mailbox om je nog meer gepersonaliseerde advertenties te kunnen tonen. Bij heel wat providers kun je bovendien een zogeheten catch-all-functie instellen, zodat zelfs een bericht naar iets als mijnnam@mijnbedrijf.nl (let op de tikfout!) alsnog in je mailbox belandt. Verder kan een persoonlijk e-maildomein je veiligheid ten goede komen, want hackers en phishers hebben het maar al te graag gemunt op gratis providers. Een laatste belangrijk voordeel hebben we al even vermeld: bij een overstap naar een andere provider kun je je persoonlijke e-maildomein behouden.

Domeinregistratie

Je wilt dus een eigen domeinnaam, wellicht met een zogeheten Top Level Domein (TLD) als .nl, .be, .com, .net, .info enzovoort. Via www.kwikr.nl/tld vind je een courante TLD-lijst. Natuurlijk zul je zo’n domeinnaam officieel moet laten registreren. Dit kun je doen bij een hostingprovider of domeinregistratiebedrijf (kortweg registrar) die het gewenste TLD aanbiedt.

De meeste registraties zijn best betaalbaar en schommelen rond de 10 euro per jaar, maar vaak is dit ook goedkoper of duurder. Zoek vooraf via internet ook naar de kwaliteit van de klantenservice van de beoogde registrar, hoewel je die, wanneer alles normaal verloopt, zelden nodig zult hebben.

Het wettelijke minimum voor een domeinregistratie is één jaar, maar wellicht zit er een kleine korting aan vast als je je domeinnaam meteen voor twee of meer jaren registreert. Het werkt het makkelijkst als deze verlenging automatisch te regelen is. Ga ook na of de registrar een respijtperiode (‘grace period’) heeft, dat je niet meteen je domeinnaam kwijt bent als er iets mis zou gaan met het verlengen.

Controleer tevens of de registrar kosten in rekening brengt wanneer je ooit naar een ander registratiebedrijf overstapt. Zo’n registrar laat je dan beter links liggen. Je gaat ook het best vooraf na hoe een eventuele overstap technisch wordt geregeld en of je dat eventueel zelf kunt doen via een webapplicatie. Tot slot, besef dat contactinformatie bij een registratie deels publiek beschikbaar kan komen via een zogeheten whois-verzoek. Sommige registrars bieden hiervoor bescherming door die informatie deels te blokkeren.

Via www.kwikr.nl/accreg vind je een lijst van (door het ICANN) erkende registrars, doorzoekbaar op naam en land, maar ook even zoeken naar bijvoorbeeld domein registratie Nederland levert heel wat resultaten op.

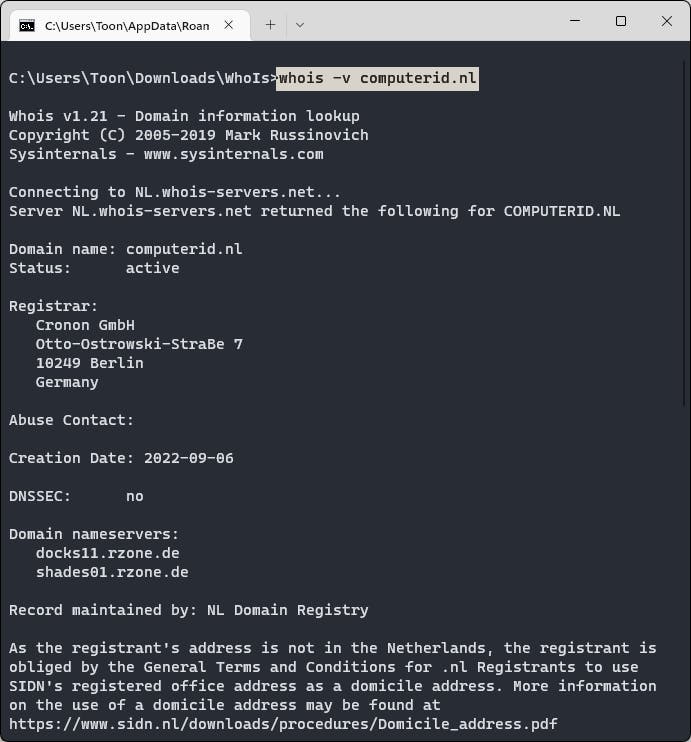

WHOIS Heb je eenmaal een domeinnaam geregistreerd, dan kan in principe iedereen nagaan wie achter deze registratie zit. Dit kan ook vanaf de Opdrachtprompt, maar dan moet je het bijbehorende commando dan wel eerst even installeren.

Ga via www.kwikr.nl/mswhois naar de website van Microsoft en klik op Download Whois. Pak het gedownloade zip-bestand uit, open de Opdrachtprompt via het Windows-startmenu, navigeer naar je downloadmap en tik whois.exe -v in, bijvoorbeeld whois.exe -v mijnnaam.nl. Je ziet hier wie de registrar is, wat de nameservers van het domein zijn en wellicht ook bepaalde contactinformatie, zoals een telefoonnummer of e-mailadres. Je kunt zo’n whois-verzoek ook vanuit je browser uitvoeren, bijvoorbeeld via www.kwikr.nl/eurodns of www.whois.com/whois. Ook hier hoef je alleen maar de domeinnaam in te tikken.

Combinatie domein en e-mail

Je kunt je domein afzonderlijk bij zo’n registrar vastleggen, maar is het je bedoeling de domeinnaam vooral in e-mailadressen te gebruiken, dan gaat dat het eenvoudigst via een provider bij wie je zowel de domeinregistratie als een e-mailaccount kunt aanvragen en activeren.

Bekende providers in Nederland zijn onder meer mijndomein.nl, combell.nl en strato.nl, maar er zijn er natuurlijk nog veel meer.

We tonen je hier hoe je met Strato aan de slag gaat. Ga naar www.strato.nl/mail en kies een geschikt pakket, zoals Basic (25 postvakken van 2 GB elk) of Mail Plus (25 postvakken van 5 GB elk). Het eerste pakket kost 12 euro voor het eerste jaar plus eenmalig 5 euro instelkosten, daarna betaal je 2 euro per maand. De provider biedt zowel IMAP- als POP3-toegang aan, inclusief een gratis domein met TLD .nl of .com.

Allereerst controleer je hier of de gewenste domeinnaam nog beschikbaar is. Is dit het geval, dan kun je verder. Webruimte of mailarchivering (met het oog op fiscale bewaarplicht) aanschaffen niet verplicht.

Kort na je aanschaf worden je e-mailaccount en domeinnaam geactiveerd. De activatie van de domeinnaam kan in principe 24 uur of meer duren, maar in de praktijk gebeurt dit vaak sneller.

Vervolgens kun je je met je account-ID bij Strato aanmelden en de gewenste e-mailadressen oftewel postvakken aanmaken. Hoe je dit precies doet, wordt uitgelegd via www.kwikr.nl/stratadres. Het is mogelijk een catch-all-postvak te maken, evenals e-mailforwards, black- en whitelists.

Configuratie e-mailclient

Nagenoeg alle e-mailproviders, waaronder Strato, bieden een webapplicatie aan om je mails te raadplegen, maar wellicht gebruik je graag ook een e-mailclient op je desktop of mobiele telefoon.

Daar heb je doorgaans wat mailserverinformatie voor nodig en die vind je ongetwijfeld op de website van je provider. Bij Strato bijvoorbeeld vind je deze in de klantenlog-in bij E-mail / Instellingen. Desnoods zoek je op internet naar iets als mailservers <providernaam>.

Hoe je deze configuratie precies uitvoert, hangt af van de gebruikte mailclient, maar elke degelijke mailprovider biedt stap-voor-stap instructies aan voor de meest gebruikte e-mailprogramma’s. Bij Strato vind je die via www.kwikr.nl/stratmail.

We tonen hoe je dit in Microsoft Outlook instelt voor een IMAP-account. Ga naar Bestand en kies +Account toevoegen. Vul je nieuw e-mailadres in en klik op Verbinding maken. In het volgende venster selecteer je IMAP; dit is doorgaans beter dan POP3, omdat je mail dan op de server van de provider blijft staan, zodat je die van overal kunt bereiken. In tegenstelling tot POP3 waar je de berichten daadwerkelijk naar je toestel downloadt. Vervolgens vul je de nodige IMAP- en SMTP-serverinstellingen in, die je via je provider hebt gevonden. Na je bevestiging zou je nieuwe postvak bereikbaar moeten zijn vanuit Outlook. Test grondig of het ontvangen en versturen van mail via je nieuwe postvak(ken) probleemloos werkt.

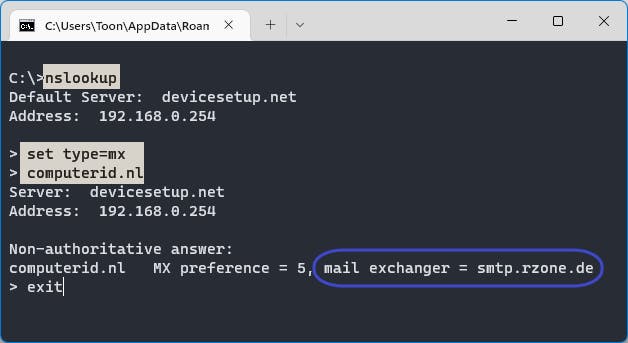

NSLOOKUP Als je net een domeinnaam in combinatie met een e-mailaccount hebt aangevraagd of wanneer je de MX-records in de DNS-instellingen bij je provider hebt aangepast, dan kun je zelf nagaan of de nodige aanpassingen al zijn doorgevoerd. Dat kan vanaf de Opdrachtprompt. Tik op de Opdrachtprompt het commando nslookup in en bevestig met Enter. Je ziet iets verschijnen als:

Default Server: Address:

Tik achter de >-prompt het commando set type=mx in en bevestig opnieuw met Enter. Op de volgende regel tik je je domeinnaam in, bijvoorbeeld mijnnaam.nl. Na een druk op Enter verschijnt de hostnaam van de mailserver (mail exchanger). Als het goed is, is dit de mailserver van je (nieuwe) provider. Desnoods zoek je op internet nog even naar mailservers om de juiste hostnaam te achterhalen.

Melding

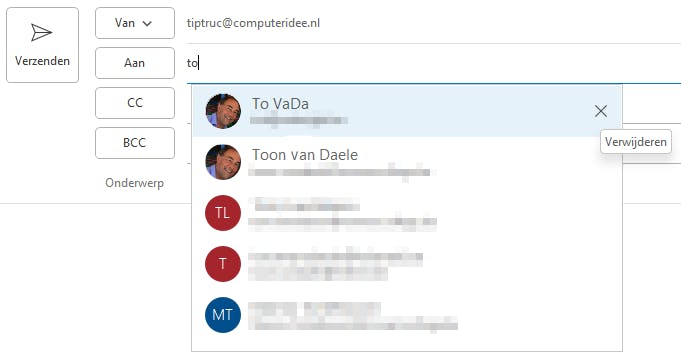

We gaan ervan uit dat je nieuwe e-mailadres met je eigen domein inmiddels helemaal functioneel is en dat wil je natuurlijk aan alle vrienden en kennissen laten weten. Je kunt eventueel meteen ook suggereren om je oude e-mailadres uit de autocomplete-lijst van hun e-mailprogramma weg te halen. In Outlook bijvoorbeeld kan dit door bij het opstellen van een bericht de eerste letters van een e-mailadres in te tikken en zodra het (oude) adres opduikt, op het kruisje te klikken.

Doorstuuradres

Het is geen goed idee om meteen je oude gratis mailaccount te deactiveren. Je doet er beter aan de mail een tijdlang te laten doorsturen. Dus alle e-mail die voortaan op je oude adres(sen) worden afgeleverd, verschijnen daarmee automatisch op je nieuwe adres. Zo hoef je niet telkens ook je oude account te raadplegen. Je vindt hiervoor vast de nodige instructies bij je oude mailprovider. We tonen hier hoe je dit in Gmail regelt.

Meld je aan bij Gmail en kies Instellingen / Alle instellingen bekijken. Ga naar het tabblad Doorsturen en POP/IMAP en druk op de knop Een doorstuuradres toevoegen. Tik je nieuwe e-mailadres in en bevestig met Volgende en Doorgaan. Even later ontvang je een bevestigingsbericht op dat adres. Klik op de link in dit bericht en druk op de knop Bevestigen. Ververs de Gmail-pagina en open opnieuw Doorsturen en POP/IMAP. Activeer Een kopie van een inkomend bericht doorsturen aan <e-mailadres> en kies de gewenste optie, zoals kopie van Gmail behouden in inbox of Gmail-kopie verwijderen. Klik op de link een filter te maken als je alleen specifieke berichten wilt laten doorsturen (mail van vervelende verzenders laat je misschien liever achter in Gmail). Bevestig met Wijzigingen opslaan.

Oude mail verhuizen

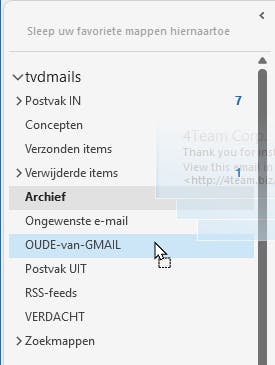

Wellicht zitten er zich nog best veel berichten in je oude postvak die je liever niet kwijtraakt en die je eigenlijk ook in je nieuwe postvak wilt opnemen. Hoe dit je aanpakt, hangt onder meer af van het mailprotocol dat je bij je gratis mailprovider hebt gebruikt. Gaat het om IMAP, dan hoef je enkel zowel je oude als je nieuwe account in een e-mailclient als Outlook of Thunderbird in te stellen en alle gewenste mail van je oude naar je nieuwe mailmappen te slepen. Via bijvoorbeeld www.kwikr.nl/checkgmail lees je hoe je dit doet in Outlook voor Gmail IMAP-mail.

Gaat het om POP3-mail, dan kun je de gewenste berichten van je oude provider via je mailprogramma downloaden naar je pc en die vervolgens ook naar de mailmappen van je nieuwe provider kopiëren. Hoe je dit regelt voor Gmail lees je bijvoorbeeld via www.kwikr.nl/popgmail.

Als je ook dit klusje hebt geklaard, dan is je nieuwe e-mailaccount met je eigen domeinnaam helemaal klaar voor gebruik.

Verschillende providers

Heb je de domeinregistratie en je e-mailaccount in één keer bij dezelfde provider geregeld, dan ben je dus snel klaar. Maar wat als je om een of andere reden je domein bij een afzonderlijke registrar hebt geregistreerd (zie de paragraaf ‘Domeinregistratie’) en je wilt nu toch een andere e-mailprovider? Of, zoals ondergetekende onlangs overkwam, het bedrijf waar je je domein hebt geregistreerd, biedt niet langer (gratis) e-mailaccounts met een eigen domeinnaam aan.

In dit geval zit er weinig anders op dan de instellingen bij dat domeinregistratiebedrijf zo te veranderen dat alle e-mail naar jouw domein (zoals @mijnbedrijf.nl) voortaan door de mailservers van een andere e-mailprovider wordt geregeld.

Hoe je dit precies aanpakt, hangt van de registrar af, maar deze aanpassing vereist in elk geval een technische ingreep. Je moet namelijk de MX-records (Mail eXchanger) in de DNS-configuratie bij je registrar naar de mailservers van je nieuwe e-mailprovider laten verwijzen.

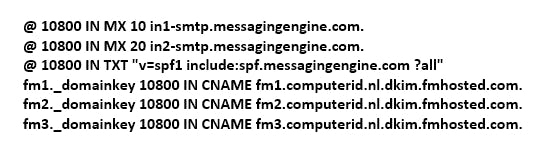

DNS en MX-records

Voor deze aanpassing heb je twee zaken nodig: de juiste MX-records en toegang tot de DNS-configuratie waar je deze wijzigingen kunt doorvoeren.

Laten we beginnen met de MX-records. Deze kun je doorgaans vinden bij je e-mailprovider, maar desnoods zoek je op internet naar iets als mx records <provider-naam>.

Gewapend met deze informatie log je vervolgens in bij je domeinregistrar en ga je in de online beheermodule, vaak een zogeheten cPanel (control panel), op zoek naar iets als domeinbeheer of DNS Setup, waar je de juiste aanpassingen doorvoert. Je moet wel zeker van je zaak zijn. De kans is groot dat een internetzoekmachine je ook hier van dienst kan zijn: zoek bijvoorbeeld naar change mx records <providername>. Bij Strato bijvoorbeeld leverde dit een webpagina met de nodige instructies op, bereikbaar via www.kwikr.nl/stratmx.

Sommige registrars staan niet toe dat eindgebruikers deze aanpassingen zelf online doorvoeren. In dit geval dien je een (online) aanvraagformulier in te vullen met de nodige informatie, zodat de registrar zelf de gewenste aanpassingen kan doorvoeren.

Houd er wel rekening mee dat het een aantal uren kan duren voordat deze wijzigingen overal zijn doorgesijpeld en alle berichten hun weg vinden naar je nieuwe e-mailadres.