Werken met Windows extern bureaublad

Het op afstand bedienen van een computer is handig onderweg, nuttig op het werk en een uitkomst wanneer een verre vriend of kennis om hulp bij een computerprobleem vraagt. U kunt een pc benaderen via het thuisnetwerk maar ook via het internet. In deze Basiscursus leest u hoe u te werk moet gaan.

Dit artikel bestaat uit drie pagina’s:

- Een extern bureaublad?

- Extra veilig

- Een vast ip-adres

- Wachtwoord verplicht

- Andere gebruikers selecteren

- Verbinding maken

- Inloggen zonder wachtwoord

- Handigheidjes

- Verbinden via het internet

- Gebruikerservaring

- Een pc op afstand uitschakelen

Een extern bureaublad?

Windows ondersteunt meerdere manieren om op afstand een computer over te nemen. De meest uitgebreide is de optie Verbinding maken met extern bureaublad. De naam zal er mede debet aan zijn dat maar weinig mensen deze functie kennen en gebruiken. Maar niet alleen de naam speelt een rol: om deze functie via het internet te kunnen gebruiken, moet u de netwerkconfiguratie aanpassen gelukkig is dit zo gepiept.

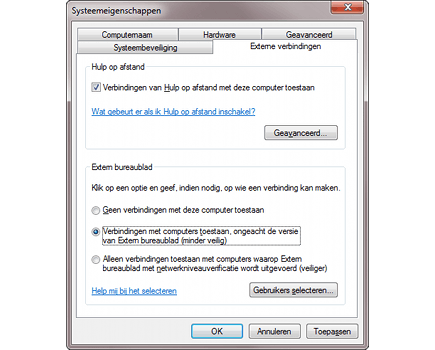

Standaard staat een computer namelijk geen externe verbindingen toe en is het niet mogelijk een pc op afstand over te nemen. Om dit wel toe te staan, moet u de Windows-configuratie aanpassen. Klik op Start en daarna met de rechtermuisknop op Computer. Kies voor Eigenschappen. Een snellere optie is rechtsklikken op het pictogram voor Computer als dat al op het bureaublad staat. Klik op Instellingen voor externe verbindingen en wijzig bij Extern bureaublad de standaard keuze in Verbindingen met computers toestaan, ongeacht de versie van Extern bureaublad (minder veilig).

Door de opties voor de externe verbinding aan te passen, wordt het mogelijk een pc op afstand over te nemen.

Extra veilig

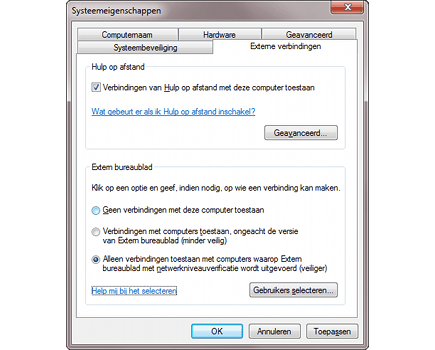

Als u het maken van externe verbindingen toestaat, hebt u de keuze uit twee opties. Een daarvan wordt door Microsoft al direct ‘minder veilig’ genoemd. De tweede is veiliger, dat is de optie Alleen verbindingen toestaan met computers waarop Extern bureaublad met netwerkniveauverificatie wordt uitgevoerd. Het belangrijkste verschil is dat de veiligere optie alleen is te gebruiken als de computer waarmee u de verbinding maakt, is voorzien van Windows 7. Weet u dat niet zeker of wilt u werkelijk vanaf iedere computer ter wereld uw thuiscomputer kunnen overnemen, dan is deze veiligere optie niet mogelijk. Weet u zeker dat u alleen vanaf een Windows 7-machine de verbinding met uw thuiscomputer zult maken, dan is het aan te bevelen zeker de veiligste methode te kiezen.

Alleen van Windows 7 naar Windows 7 of Vista kunt u deze veiligere optie gebruiken.

Niet elke Windows

Helaas kan niet elke versie van Windows op afstand worden overgenomen. De software om een andere pc over te nemen, de ‘remote desktop cliënt’, staat weliswaar op elke Windows-pc, maar de mogelijkheid een externe verbinding toe te staan, ontbreekt in een groot aantal versies van het besturingssysteem. Zo is het onder Windows XP alleen mogelijk een pc met Windows XP Professional op afstand over te nemen, en onder Windows Vista alleen Vista Business en Vista Ultimate. In Windows 7 geldt dit voor Windows 7 Professional en Ultimate. Waarom Microsoft dit niet ook toestaat in de Home Premium-versies, vraag het ons niet. Wij hebben het ook nooit begrepen.

Een vast ip-adres

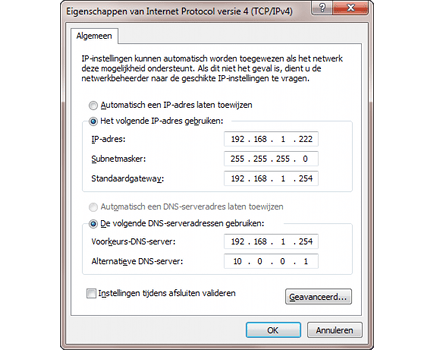

De computer waarmee u een verbinding wilt maken, moet altijd hetzelfde ip-adres hebben. Het ip-adres kan veranderen omdat de meeste computers ingesteld zijn om DHCP te gebruiken. Dat werkt voor alledaags gebruik prima, maar niet wanneer u de computer wilt kunnen overnemen. Om er zeker van te zijn dat u de pc altijd kunt benaderen, klikt u met de rechtermuisknop op het netwerkpictogram naast de klok in de Windows Taakbalk. Kies Netwerkcentrum openen. Klik op Adapterinstellingen wijzigen en klik met de rechtermuisknop op de actieve LAN-verbinding. Selecteer in de lijst met onderdelen Internet Protocol versie 4 (TCP/IPv4) en Eigenschappen. Selecteer Het volgende IP-adres gebruiken en typ dan bij IP-adres, Subnetmasker en Standaardgateway het juiste ip-adres met bijbehorend subnetmasker en standaardgateway. Voer bij Voorkeur DNS-server en Alternatieve DNS-server eveneens deze gegevens in en bevestig met tweemaal een klik op OK.

Gebruik liever geen DHCP maar geef de netwerkschijf een vast, eigen ip-adres op het netwerk.

Een correct ip-adres vinden

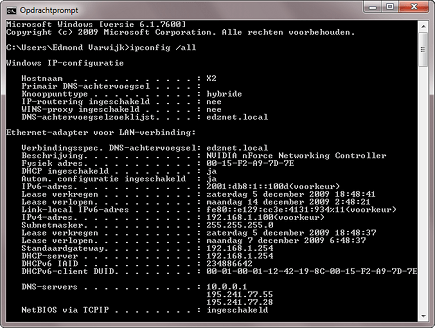

Het biedt veel voordelen de computer van een eigen ip-adres te voorzien. Maar hoe bepaalt u dat adres? Open eerst op uw eigen computer een opdrachtprompt (via Start / Alle Programma’s / Bureau-accessoires). Typ het commando ipconfig /all en druk op Enter. Noteer het ip-adres, het Subnetmasker, de Standaardgateway en de DNS-servers. Het is nu mogelijk deze gegevens één op één over te nemen en te gebruiken om het ip-adres vast op de computer te configureren.

Een ip-configuratie laat zich het snelst via de DOS-prompt opvragen.

Een ip-adres buiten de DHCP-scope

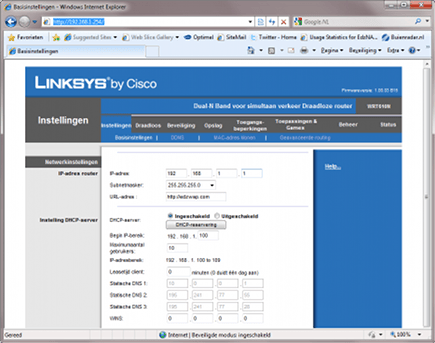

Door het huidige ip-adres op te vragen en daarna ‘vast’ op de computer te configureren, neemt u eigenlijk een ip-adres uit de reeks adressen die door de DHCP-server worden gebruikt. Dat is niet per se verkeerd, maar het is handiger voor een adres buiten die reeks getallen te nemen. In de meeste gevallen zal de router ook de DHCP-server zijn. De router is het apparaat dat uw thuisnetwerk met het internet verbindt. Uw benadert uw router door in uw webbrowser het ip-adres van de Standaardgateway te voeren. De router is namelijk de Standaardgateway van uw netwerk. Login met gebruikersnaam en wachtwoord en zoek in de router naar de ip-configuratie van het netwerk en naar de reeks die wordt gebruikt voor de DHCP-server. Vaak is dat een kleiner deel of staat er een maximum aantal van bijvoorbeeld tien adressen die via DHCP worden uitgegeven. Kies een adres buiten deze DHCP-adressen, maar wel in hetzelfde netwerk. Heeft de router bijvoorbeeld adres 192.168.1.1 en geeft de router via DHCP de adressen 192.168.1.100 tot en met .150 uit, kies dan een adres tussen 192.168.1.1 en 192.168.1.100 of tussen 192.168.1.151 tot 255. Dat zijn de twee delen van alle ip-adressen in het netwerk die echter niet door DHCP worden gebruikt. Controleer of het gekozen adres niet al in gebruik is door een ander apparaat in het netwerk via het commando ping gevolgd door een spatie en het gekozen ip-adres. Krijgt u dan geen antwoord, dan is het adres vrij en kan het gebruikt worden als nieuw ‘vast’ adres van de computer die u op afstand wilt overnemen. Gebruik verder hetzelfde subnetmasker, dezelfde Standaardgateway en dezelfde nameservers als u al via het commando ipconfig /all had gevonden. Vragen? U vindt hulp op ons online forum.

Gebruik liever geen adres uit de DHCP-reeks.

Wachtwoord verplicht

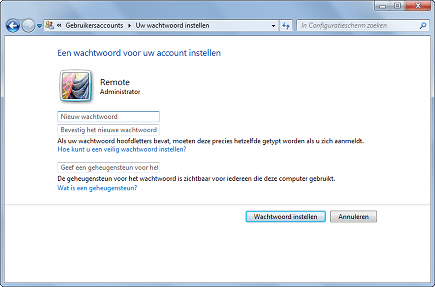

Alleen een computer configureren om op afstand te kunnen worden overgenomen is niet voldoende. Zelfs niet wanneer beide computers in hetzelfde thuisnetwerk zitten en er geen routers en firewalls in het spel zijn. Gebruikers moeten rechten krijgen om de computer over te nemen en bovendien moet hun account voorzien zijn van een wachtwoord. Een wachtwoord instellen voor een account kan via Start / Configuratiescherm / Gebruikeraccounts en Ouderlijk Toezicht. Klik op Uw Windows-wachtwoord wijzigen / Een wachtwoord voor uw account instellen. Typ dan een wachtwoord in de regel Nieuw wachtwoord en herhaal het daarna in de regel Bevestig het nieuwe wachtwoord. Bevestig via Wachtwoord instellen.

Belangrijk! Het gebruikersaccount, het wachtwoord en de rechten de computer over te nemen moeten geconfigureerd zijn op de computer die u wilt overnemen op afstand. De computer die u gebruikt om de andere computer op afstand mee over te nemen speelt in geen rol - zolang er maar Windows XP, Vista of 7 op staat.

Alleen wanneer een account beveiligd is met een wachtwoord, kan het gebruikt worden om op afstand in te loggen.

Andere gebruikers selecteren

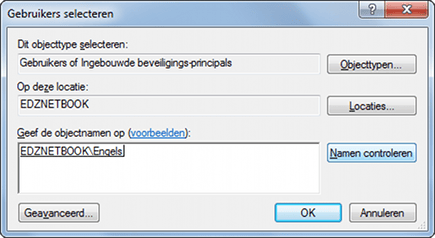

Verder moet de gebruiker beschikken over de juiste rechten. Standaard hebben alle gebruikers die ook Administrator of Beheerder zijn, overigens al de benodigde rechten. Om de gebruikers te selecteren die een computer op afstand mogen overnemen, klikt u met de rechtermuisknop op Computer in het menu Start en kiest u voor Eigenschappen. Kies Instellingen voor externe verbindingen en vervolgens Gebruikers selecteren. Klik op Toevoegen. Je zou verwachten een lijst met mogelijke gebruikers voorgeschoteld te krijgen, maar het venster dat nu verschijnt lijkt zo uit een serverversie van Windows weggelopen te zijn. Typ in het vak Geef de objectnamen op de naam van het gebruikersaccount van de gebruiker die u op afstand de computer wilt laten overnemen. Klik op Namen controleren. De naam worden gezocht en hopelijk gevonden. De notatie van de naam wordt aangepast in COMPUTERNAAM\Gebruikersnaam, maar dit bevestigt alleen maar dat de gebruiker is gevonden. Herhaal dit voor alle gebruikers en klik op OK.

Voeg gebruikers die de computer op afstand mogen overnemen toe aan de lijst met gebruikers met toegang tot extern bureaublad.

Verbinding maken

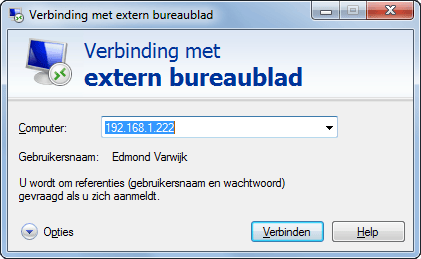

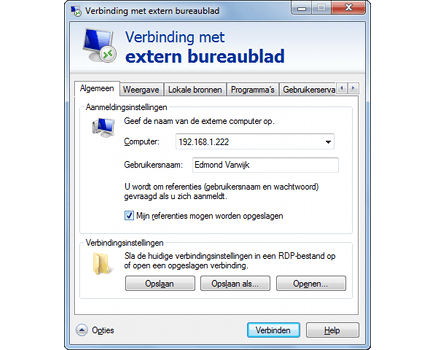

Nu de computer en gebruikers zijn geconfigureerd, kunt u een verbinding met een andere computer maken. Het is aan te bevelen dit altijd eerst in het thuisnetwerk van de computer te proberen, en pas daarna eventueel via het internet. Werkt het binnen het thuisnetwerk al niet dan is proberen of het via het internet wel werkt, zinloos. Om een andere computer in het eigen netwerk over te nemen, klikt u op Start / Alle Programma’s / Bureau-accessoires / Verbinding met extern bureaublad. Typ in de regel ‘Computer’ het ip-adres van de pc die u wilt overnemen en klik op Verbinden. In het volgende venster voert u een gebruikersnaam en wachtwoord in. Bij een eventuele vraag over het niet kunnen vaststellen van de identiteit van de externe computer, klikt u op Ja.

Snel een eerste verbinding maken met een andere computer.

Inloggen zonder wachtwoord

Het venster voor het maken van een externe verbinding kent een groot aantal opties. Standaard zijn die verborgen, maar met een klik op Opties zijn ze snel zichtbaar. Met de opties geopend is het mogelijk al direct de Gebruikersnaam op te geven. Ook kunt u het inloggen vereenvoudigen door de optie Mijn referenties mogen worden opgeslagen aan te vinken. Dan wordt ook uw wachtwoord bewaard en is de volgende keer alleen het opstarten van de verbinding voldoende om direct ingelogd te worden. Vink deze optie natuurlijk alleen aan als de computer waarmee u de verbinding maakt van u is en volledig vertrouwd.

Bewaar de referenties als u zeker weet dat anderen niet ook deze computer gebruiken en de opgeslagen credentials zullen misbruiken.

Handigheidjes

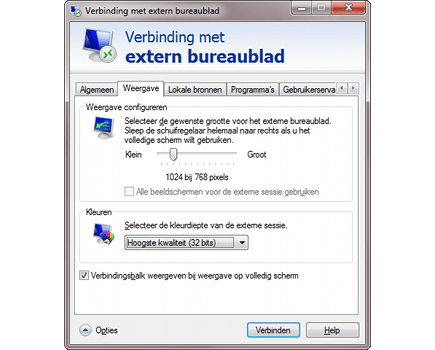

Om problemen bij de weergave van het Bureaublad van de andere computer te voorkomen, bijvoorbeeld doordat de computer die op afstand wordt overgenomen een veel hogere resolutie heeft, kunt u het venster schalen. Dit doet u via de optie Weergave configureren op het tabblad Weergave.

Als u de externe computer gebruikt, kan het handig zijn om de harde schijf in de eigen computer te gebruiken. Of de eigen printer. Dat kan ook door op het tabblad Lokale bronnen bij het onderdeel Lokale apparaten en bronnen een vinkje te zetten bij de Printers. Klik op Meer en op het plusje voor Stations en zet een vinkje bij de schijven die u wilt delen met de sessie op de computer op afstand. Wilt u alle schijven gebruiken, zet dan een vinkje voor Stations. Via de andere opties in dit scherm kunt u het Klembord delen en configureren hoe gebruikte toetscombinaties van de computer waarachter u zit en geluid van de computer op afstand, wordt gebruikt.

Snel een computer op afstand overnemen? Klik op Start en typ in het zoekvenster de letters mstsc. Druk op Enter en de functie voor het starten van een verbinding voor extern bureaublad wordt geopend.

Klaar? Sluit af met een klik op het rode kruis. Netter is het om de gebruiker uit te loggen op de computer op afstand. Klik in het venster van de externe verbinding op Start en via de pijl naast Afsluiten op Verbinding verbreken.

Met de weergaveopties regelt u de grootte van het scherm op afstand.

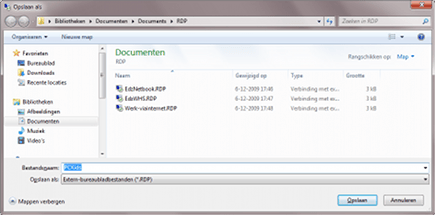

Werken met favorieten

Gebruikt u de mogelijkheid om een computer op afstand over te nemen vaak? Open het venster voor het maken van een verbinding voor extern bureaublad. Stel alle instellingen correct in. Klik dan op Opslaan als en bewaar het als bestand. Deze bestanden hebben de bestandsextensie .rdp. Kopieer ze naar een aparte map in (bijvoorbeeld Mijn Documenten) en maak snelkoppelingen op het Bureaublad.

Bewaar de instellingen van iedere externe verbinding voor gemakkelijk hergebruik.

Meerdere gebruikers?

Anders dan vaak gedacht, is het niet mogelijk met een Externe Verbinding een computer met meerdere mensen tegelijk te gebruiken. Wanneer u via een externe bureaublad-verbinding inlogt op een computer die al door iemand wordt gebruikt, krijgt u een waarschuwing te zien. Ook de persoon die al op die computer is ingelogd krijgt een melding en kan dertig seconden lang besluiten u geen toegang te geven. Daarna wordt automatisch de persoon die al ingelogd was, uitgelogd en kunt u op afstand de computer gebruiken. Omgekeerd, wanneer u op afstand bent ingelogd en iemand anders probeert de computer te gebruiken, krijgt u in uw sessie-op-afstand de melding dat iemand de computer gaat gebruiken. Dan hebt u 30 seconden om te zeggen dat u ingelogd wilt blijven.

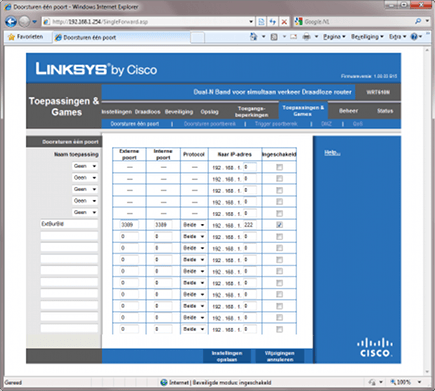

Verbinden via het internet

Werkt het overnemen van de computer probleemloos via het thuisnetwerk, maak dan de stap naar internet. Blader in de router naar de firewall of, zoals het vaak genoemd wordt, naar PortForwarding of Toepassingen en Games. Configureer een verbinding voor TCP-poort 3389 naar het ip-adres van de computer die u via het internet wilt kunnen overnemen.

Om de verbinding vanaf het internet ook daadwerkelijk te maken, hebt u het ip-adres van uw netwerk nodig. Log in op de router en zoek het ip-adres van de router op de WAN-kant. Gebruik dit adres om vanaf elke plek op aarde uw thuiscomputer over te kunnen nemen.

Om via de router een externe verbinding te maken maken vanaf internet, moet de router-configuratie worden aangepast.

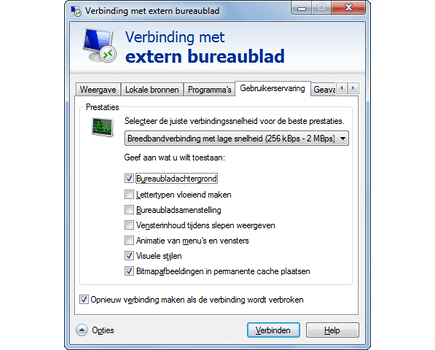

Gebruikerservaring

Voor een externe bureaubladverbinding is de uploadsnelheid van een internetverbinding belangrijk. Deze bepaalt namelijk veel meer dan de downloadsnelheid wat er met de externe verbinding mogelijk is. En bij veel internetverbindingen is de uploadsnelheid veel lager dan de downsnelheid. Het is dan ook slim om via het tabblad Gebruikerservaring de opties uit te schakelen die wel mooi eruit zien, maar erg veel bandbreedte vergen. Om het uzelf gemakkelijk te maken, kunt u bij Selecteer de juiste verbindingssnelheid voor de beste prestaties direct een profiel kiezen dat bij de internetverbinding past. De meest logische instellingen worden dan geselecteerd.

Deel apparaten op de eigen computer met de computer op afstand.

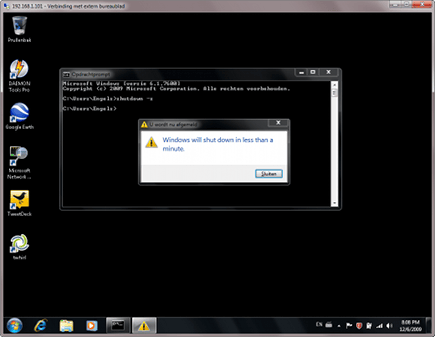

Een pc op afstand uitschakelen

Via het menu Start is het niet mogelijk een pc op afstand uit te schakelen. Om dit toch te kunnen doen, moet op de op afstand bestuurde pc een Opdrachtprompt worden geopend. Typ het commando shutdown –s gevolgd door een druk op Enter. Om een machine waarmee u verbinding hebt gemaakt opnieuw op te starten, typt u shutdown –r.

Schakel een computer op afstand uit via de DOS-prompt.