Sysinternals Suite: Beste hulpprogramma's voor Windows

Ook op een stabiel Windows-systeem loopt er weleens iets fout. Het netwerkverkeer is traag of je hebt de indruk dat er iets verdachts gebeurt, een schijf presteert niet zoals het hoort of achtergrondprocessen zetten een rem op de prestaties. De Sysinternals Suite bestaat uit een collectie hulpprogramma's voor Windows, die uitkomst bieden.

Onlangs hebben we geschreven over een reeks systeemtools afkomstig van de Israëlische programmeur Nir Sofer. Die werkt namelijk al vele jaren aan de NirLauncher-suite, met meer dan tweehonderd tools (als losse tools ook wel NirSoft Utilities genoemd). Onze focus ligt deze keer op de Sysinternals Suite, maar we belichten evengoed ook nog een paar tools uit zowel de NirSoft Utilities als de MiTeC Utilities.

De Sysinternals Suite wordt ontwikkeld door Mark Russinovich, inmiddels alweer vele jaren onder de hoede van Microsoft. Elke tool laat zich afzonderlijk downloaden en installeren via https://docs.microsoft.com/nl-nl/sysinternals.

Ze zijn opgedeeld in rubrieken als Bestanden en schijven, Netwerk, Proces, Beveiliging, Systeem en Diversen. Lees telkens ook goed de downloadpagina’s na, want je vindt hier vaak voorbeelden, opdrachtregelparameters evenals allerlei aandachtspunten. Op de webpagina vind je tevens een downloadlink voor de complete suite. Helaas heeft deze geen eigen grafische interface.

Windows System Control Center

Werk je graag met tools uit zowel de NirLauncher-suite (NirSoft Utilities) als de Sysinternals Suite, dan kun je beide afzonderlijk downloaden, maar handiger is dan het gebruik van Windows System Control Center (WSCC). Deze overzichtelijke grafische interface combineert namelijk beide suites en voegt er zelfs nog enkele andere tools aan toe. Je kunt kiezen uit 32- en 64bit-versies, en een portable versie of een installatiebestand. Wij gaan uit van de portable versie.

Wanneer je die de eerste keer opstart, geef je aan welke software je daadwerkelijk wilt downloaden. Wij selecteerden alle onderdelen: Sysinternals, Nirsoft, Windows, Misc. Tools en MiTeC. Bij sommige kun je kiezen uit 32- of 64bit-versies (voor zover beschikbaar). De hele zwik downloaden blijkt verrassend compact: 283 MB voor 340 tools, in de standaardlocatie %appdata%\wscc_x64.

Via de knop Updates kun je opnieuw eventuele updates downloaden. Via Options zet je de suite nog beter naar je hand. Veelgebruikte tools zet je in de rubriek Favorites. De knop New Console linksonder geeft je toegang tot de Opdrachtprompt.

Verkies je de Nederlandstalige versie van de NirSoft Utilities, kopieer dan zelf het uitgepakte taalbestand van de NirLauncher-suite naar de submap NirSoft Utilities en eventueel ook naar de map x64. Je start WSCC bij voorkeur als administrator op.

AdapterWatch (NirSoft Utilities)

AdapterWatch brengt al je (al dan niet virtuele) netwerkadapters overzichtelijk samen, met uitgebreide informatie op een afzonderlijk tabblad voor elke adapter. Je ziet hier onder meer de operationele adapterstatus, inclusief de hoeveelheid data die tijdens je huidige werksessie werden ontvangen en verstuurd.

Een van de rijen heeft de titel Interface-snelheid (bits per seconde): hier ga je na of je adapter op 1 Gbit (1.000.000.000) dan wel op 100 Mbit (100.000.000) staat ingesteld. Geeft dit iets anders aan dan je had verwacht, dan pas je dat aan vanuit het Windows Apparaatbeheer (devmgmt.msc), in het Eigenschappen-venster van de adapter, op het tabblad Geavanceerd, bij een onderdeel als Snelheid & duplex.

Handig is ook het veld DNS-Servers. Werkt je internetverbinding ineens niet meer, ga dan na of er hier wel een ip-adres staat ingevuld. Is er tevens sprake van een DHCP-server (met ip-adres), dan krijgt je systeem de DNS-serveradressen normaliter ook automatisch doorgestuurd.

Wil je die toch zelf bepalen, open dan in Windows het venster Netwerkverbindingen (Windows-toets+R en voer ncpa.cpl uit), waar je in het Eigenschappen-venster van de adapter, bij Internet Protocol […] zelf de DNS-serveradressen invult (bijvoorbeeld 1.1.1.1 of 8.8.8.8).

Network Scanner (MiTeC Utilities)

Er bestaan tig kleine tools waarmee je allerlei onderdelen van je thuisnetwerk kunt monitoren of waarmee je diverse netwerkfuncties kunt testen. MiTeCs Network Scanner brengt er diverse samen in een handige beheermodule. Het programma kan met diverse protocollen overweg, waaronder TCP/IP, ICMP, NetBIOS, SNMP en AD (voor domeinnetwerken).

Om een overzicht te krijgen van je actieve netwerkapparaten hoef je maar het lokale ip-bereik in te vullen en de knop IP Range Scan in te drukken. Je versnelt het scanproces enigszins door bij Preferences het aantal threads te verhogen.

Klik met rechts op een apparaat en daarna op Advanced Device Explorer om het toestel in detail te bekijken, in de veronderstelling dat je over voldoende machtigingen beschikt en dat eventueel een RPC-service op de client actief is. Je kunt hier dan onder meer shares, open bestanden, services, processen en geïnstalleerde software bekijken, en tevens een portscan uitvoeren, het apparaat (via WoL) in- of uitschakelen, een commando uitvoeren enzovoort.

In het onderste deel van het hoofdvenster zie je per geselecteerde netwerkadapter de up- en downloadoverdracht. Met de knoppen bovenaan kun je onder meer Whois-verzoeken uitvoeren, het externe ip-adres van je netwerk opvragen en een VirusTotal-scan van een domein uitvoeren (dit laatste vereist wel een geldige API-sleutel).

HEX Editor (MiTeC Utilities)

Met een zogenoemde hex-editor krijg je, als het ware ‘onder’ het bestandssysteem door, toegang tot bestanden, schijfstructuren en zelfs specifieke geheugengebieden – software voor doorgewinterde gebruikers dus. Dat neemt niet weg dat het een levensredder kan zijn bij lastige datahersteloperaties of bij grondige analyses van malafide of nukkige programma’s.

Start je HEX Editor op vanuit WSCC, dan moet WSCC als administrator uitgevoerd worden zodat HEX Editor zelf ook met alle rechten opstart. Houd er rekening mee dat je nu zomaar wijzigingen kunt aanbrengen in bestanden en op schijven, ook in delicate schijfgebieden als bootsectors.

Eerst bepaal je wat je precies wilt analyseren. Dat doe je via de knoppen Open (voor bestanden), Dump memory en Dump Disk. Bij geheugenonderzoek kun je verschillende geheugengebieden analyseren. Via Process kun je zelfs aangeven van welke applicatie of proces je het geheugengebruik wilt bestuderen. Bij schijfonderzoek hoef je maar de gewenste fysieke schijf of partitie aan te duiden of je vermeldt de startsector inclusief het aantal sectors.

Een Inspector-module tracht de ruwe hex-data meteen te interpreteren en naar een leesbare vorm om te zetten. Dankzij tabbladen schakel je snel tussen verschillende geheugendumps of je kiest File / Compare om meerdere dumps naast elkaar te zien. Met File / Save bewaar je de wijzigingen, eventueel via File / Save as in een dumpbestand.

RAMMap en VMMap (Sysinternals Suite)

Met HEX Editor kun je weliswaar ook geheugengebieden benaderen, maar wil je specifiek het geheugengebruik van processen of applicaties nagaan, gebruik dan liever de tool RAMMap. Een deel van deze informatie vind je ook in het Windows Taakbeheer (via Prestaties / Broncontrole openen / Geheugen), maar RAMMap gaat duidelijk grondiger te werk.

Op het tabblad Use Counts zie je bijvoorbeeld hoe het geheugen precies is gepagineerd (lees: opgedeeld in blokken) en lees je op elke rij af hoe dat geheugen precies is – of kan worden – toegewezen. Je moet wel vertrouwd zijn met termen als Paged en Nonpaged Pool, Shared Memory enzovoort, want helaas geeft de tool hierover geen verdere uitleg.

Nuttig is ook het tabblad File Summary, waar je afleest welke bestanden in het geheugen zijn geladen en op welke manier. Houd daarbij het volgende in het achterhoofd: active memory = total – (standby + modified).

Om letterlijk van elk proces zowel het fysieke als het virtuele geheugen uitgetekend te zien, start je de tool VMMap op, waarna je een lopend proces selecteert of zelf een toepassing start vanuit het programma. Het is tevens mogelijk de informatie automatisch te laten verversen, zodat je zo’n proces min of meer in realtime kunt volgen.

Autoruns (Sysinternals Suite)

Ondervind je dat je systeem traag opstart of dat het soms sloom reageert, dan zou dat best te maken kunnen hebben met processen die op een of andere manier automatisch worden opgestart. Je kunt dit tot op zekere hoogte ook wel checken via het Windows Taakbeheer (op het tabblad Opstarten), maar Autoruns gaat veel grondiger te werk. Zodra je de tool start, zie je meteen de opgestarte processen en toepassingen, netjes opgedeeld volgens de locatie – meestal is dat een registersleutel – van waaruit ze zijn opgestart.

Standaard zie je op het tabblad Everything alle types automatisch opgestarte items, maar via een van de andere achttien tabbladen kun je ook specifieke types selecteren, zoals KnownDLLs, Explorer, Scheduled Tasks, Drivers, Services enzovoort. Je hebt bovendien de mogelijkheid een snapshot te nemen van de resultaten en die via Compare met een eerder vastgelegde dataset te vergelijken. Dat kan bijvoorbeeld handig zijn voor en na de installatie van een programma.

In de kolom VirusTotal staan ook de analyseresultaten van de bekende online virusscanner VirusTotal. Een score van bijvoorbeeld 3/74 geeft aan de 3 van de 74 virusscanners een potentiële bedreiging heeft vastgesteld. Vanuit het contextmenu ga je meteen naar het bewuste item (in het register), maar kun je ook extra informatie van Process Explorer opvragen.

Process Explorer (Sysinternals Suite)

Process Explorer somt in realtime alle actieve processen op en vertelt je onder meer hoe intensief ze de schijf, het geheugen en de processor gebruiken. Nieuw gestarte processen kleuren daarbij lichtgroen. Wil je bijvoorbeeld het processorgebruik weten, klik dan op de kolomtitel CPU om de processen te ordenen volgens cpu-gebruik. Klik op Private bytes om het geheugengebruik te tonen.

Om ook het schijfgebruik te zien, maak je eerst een aantal kolommen zichtbaar. Klik hiervoor met rechts op een kolomtitel, kies Select Columns, open het tabblad Process Disk en plaats een vinkje bij de gewenste items, zoals Read Bytes of Write Bytes.

Om ook in deze tool de scanresultaten van VirusTotal te zien, ga je naar het menu Options en kies je VirusTotal.com / Check VirusTotal.com. Vanuit het contextmenu kun je een (verdacht) proces tijdelijk stopzetten (Suspend) of abrupt beëindigen (Kill Process).

Handig is ook het viziericoon: je hoeft dit maar naar een applicatievenster te verslepen om naar het bijbehorende proces te gaan. Er zijn trouwens nog veel meer mogelijkheden, maar we hebben helaas niet de ruimte om die hier uit te diepen.

Process Monitor (Sysinternals Suite)

Is het vooral je bedoeling specifieke bestanden en registersleutels of zelfs dll’s en threads te volgen, bijvoorbeeld om na te gaan wat de impact is van een applicatie of proces, dan heb je een tool als Process Monitor nodig. Met de knop Capture (sneltoets Ctrl+E) start en stop je het scanproces, en met de knop Clear ruim je de scanresultaten in één keer op.

Rechts vind je de knoppen waarmee je aangeeft wat je precies wilt monitoren. Wil je bijvoorbeeld weten welke registersleutels een bepaald programma maakt of wijzigt, dan laat je alleen het eerste knopje (Show Registry Activity) geselecteerd. Om de scanresultaten verder te verfijnen, druk je op de knop Filter. Klik daarna eerst op Reset, waarna je bij Display entries matching these conditions via de uitklapmenu’s bijvoorbeeld de volgende filterregel krijgt: Category is Write then Include. Bevestig met Add en met OK. Ga naar het menu Filter en plaats een vinkje bij Drop filtered events, zodat de tool geen uitgefilterde gebeurtenissen bewaart of toont.

Zorg nu dat het programmavenster van de applicatie die je wilt monitoren eveneens zichtbaar is en sleep het viziericoon van Process Monitor tot boven dit applicatievenster. Je zult merken dat hierdoor een extra filter wordt gemaakt, op basis van het applicatie-PID (Process ID). Start de scan nu. Zo controleer je ook aanpassingen aan bestanden, netwerkactiviteit enzovoort van applicaties.

AccessEnum en AccessChk (SysInternals Suite)

Wanneer er zich meerdere gebruikers op je pc kunnen aanmelden, dan wil je als beheerder wellicht weten wie toegang heeft tot welke mappen en registersleutels, en met welke machtigingen. AccessEnum kan je dat snel vertellen.

Met de knoppen Directory en Registry geeft je eerst aan wat je wilt onderzoeken, waarna je de map of de registersleutel aanduidt en op de Scan-knop drukt. Let wel, je krijgt alleen mappen te zien indien de machtigingen verschillen van de bovenliggende map. Bestanden worden alleen getoond als de machtigingen minder restrictief zijn dan wat in de bovenliggende map werd bepaald.

Wil je ook bestanden zien met meer restrictieve instellingen, dan moet je dat instellen bij Options / File display options. Vanuit het contextmenu via de optie Explore ga je meteen naar het betreffende item in de Verkenner of in de Register-editor. De consoletool AccessChk vormt hierop een mooie aanvulling. Die vertelt je welke machtigingen een specifieke gebruiker of gebruikersgroep heeft op bestanden, registersleutels of services.

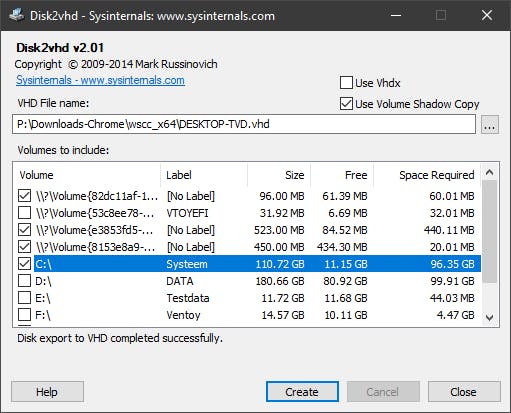

Disk2vhd (Sysinternals Suite)

Disk2vhd is tot slot zeer interessant voor wie graag met virtuele machines werkt. Hiermee kun je namelijk eenvoudig je huidige Windows-systeem naar een virtuele schijf in vhd(x)-formaat (Virtual Hard Disk) omzetten. Je kunt zo’n schijf zelfs vanuit het actieve systeem creëren. Die kun je dan koppelen aan een virtuele machine in onder meer VirtualBox of eventueel Microsoft Hyper-V.

Bij het opstarten maakt de tool een lijst van alle gedetecteerde volumes en je kunt er meerdere tegelijk selecteren. Houd er rekening mee dat er een afzonderlijk vhd-bestand wordt gemaakt voor elke fysieke schijf waarop de geselecteerde volumes zich bevinden. Je laat het best het vinkje staan bij Use Volume Shadow Copy en je verwijdert juist het vinkje bij Use Vhdx . Je start het proces met de knop Create. Besef wel dat deze operatie best lang kan duren.

Zoals de meeste andere tools uit de Sysinternals Suite kun je de tool ook met een opdrachtregelcommando aansturen, bijvoorbeeld:

Om zo’n schijf in VirtualBox te koppelen, klik je op Nieuw, vul je de relevante gegevens in voor de velden Naam, Machinemap, Type (wellicht Microsoft Windows) en Versie (bijvoorbeeld Windows 10 64-bit). Druk op Volgende, stel een geschikte geheugengrootte in (bijvoorbeeld 2048 MB) en kies Bestaand virtuele harde schijf-bestand gebruiken. Klik op het mapicoon en op Toevoegen, en verwijs naar je vhd-bestand. Bevestig met Kiezen / Aanmaken. Je virtuele machine is gebruiksklaar.