Online privacy weer terug met browser-extensie uMatrix

Ongestoord surfen op het web kan al lang niet meer zonder bescherming. Een adblocker is een eerste hulpmiddel, maar als je de echt opdringerige websites een halt wilt toeroepen, dan heb je een soort firewall voor je browser nodig. Die bestaat: uMatrix. Met deze extensie krijg je meer grip op je online privacy.

Iedere keer dat je een webpagina bezoekt, doet je browser op de achtergrond allerlei extra aanvragen voor zaken waar de webpagina naar verwijst, zoals afbeeldingen, scripts, trackers, cookies en frames van diverse domeinen. Sommige daarvan zijn nuttig, andere vertragen het surfen of zijn een regelrechte aanval op je privacy.

De browserextensie uMatrix van Raymond Hill biedt daarvoor een oplossing: het is een soort firewall voor je browser waarmee je volledige controle krijgt over welke verbindingen je browser mag leggen. En dat werkt heel basaal: in de vorm van een matrix geef je per website aan welk type gegevens je browser precies van welk domein mag downloaden.

De browserextensie is te downloaden voor Firefox, Chrome of Opera. Standaard blokkeert uMatrix alles wat een webpagina van een derde domein wil downloaden. Daardoor blokkeer je niet alleen alle third-party trackers, maar ook heel wat nuttige scripts die op een externe server staan. Het zal dan ook niet lang duren voordat je op een website terechtkomt waarop iets niet werkt. Maar geen nood, want uMatrix maakt het heel eenvoudig om voor individuele websites te bepalen wat je blokkeert.

Klik op het pictogram van uMatrix in de werkbalk van je browser: het is een groen vierkantje met rode randen. Hoe meer uMatrix op de huidige pagina geblokkeerd heeft, hoe dikker die randen. Het getal dat je boven het vierkantje ziet, is het aantal geblokkeerde http-aanvragen van de huidige pagina. Dit geeft je al een idee van hoeveel er op de achtergrond gebeurt.

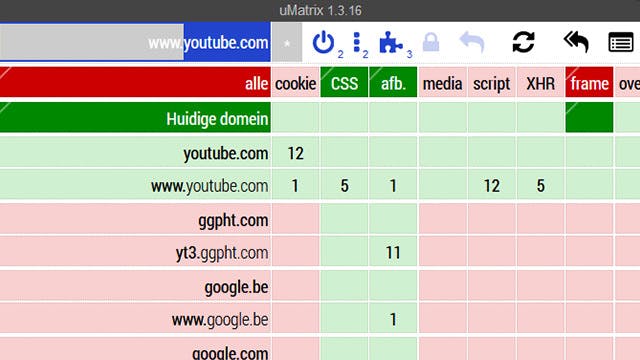

De eerste keer dat je op het icoontje klikt en daarmee de matrix opent, ben je misschien overrompeld: het ziet er inderdaad wat intimiderend uit, maar er zit een systeem in, en je zult het snel doorhebben. De kolommen beschrijven de typen gegevens waarover het gaat: cookies, css, afbeeldingen, media, scripts, xhr (XMLHttpRequest, maar ook de nieuwere Fetch API en WebSockets), frames en overige. De rijen beschrijven de domeinen waar de gegevens vandaan komen. De werking van uMatrix is nu heel eenvoudig uit te leggen: alle groene vakjes worden toegestaan; alle rode geblokkeerd.

Per website of globaal blokkeren

Voor elk van deze vakjes in de getoonde matrix kun je nu instellen of je ze wilt blokkeren of niet, en dat voor elke individuele website. Voordat je daarmee aan de slag gaat, dien je te weten dat uMatrix websites globaal kan blokkeren of alleen op het huidige domein. Als de domeinnaam links bovenaan blauw is, geldt je selectie voor dat domein; klik je op de asterisk (*) ernaast, dan zie (en maak) je een globale selectie die voor alle websites geldt.

Als je in de globale selectie iets blokkeert, wordt dat dus bij elke website geblokkeerd, tenzij je dat voor een specifieke website weer inschakelt. Zo kun je eenvoudig facebook.com en facebook.net overal blokkeren, behalve wanneer je een pagina op www.facebook.com bezoekt. Op deze manier kan Facebook geen profiel van je surfgedrag opbouwen, maar kun je Facebook nog wel gewoon zonder problemen bezoeken.

Voor we met uMatrix aan de slag gaan, is er nóg een ding wat je moet weten. De linkerbovenhoek van de matrix, met de cel ‘alle’, bepaalt het standaardgedrag van uMatrix. Na de installatie is dat vakje rood: dat betekent dat alles wordt geblokkeerd, tenzij je het expliciet toestaat. Dit is de veiligste instelling, maar als je het liever andersom wilt, dan kun je het vakje groen maken door erop te klikken. Alles wordt dan toegestaan, behalve hetgeen je expliciet blokkeert.

YouTube weer laten werken

Laten we eens kijken hoe we YouTube met uMatrix kunnen temmen. Dit proces kun je straks bij iedere website toepassen. Als je met uMatrix ingeschakeld YouTube bezoekt, zul je merken dat de website helemaal kapot is: als je op een video of kanaal klikt, werkt er niets, en als je naar onderen scrolt, worden er geen nieuwe video’s getoond.

Klik nu op het icoontje van uMatrix. Je ziet dat voor het huidige domein youtube.com en het subdomein www.youtube.com alle gegevenstypes toegestaan zijn en voor andere domeinen alleen css en afbeeldingen. Je ziet ook onmiddellijk wat er geblokkeerd is: een xhr bij s.ytimg.com en een xhr bij googleads.g.doubleclick.net.

Die laatste kunnen we al negeren: daarvan zien we al aan het domein dat het om een advertentie gaat, wat niet belangrijk is voor de werking van de website. Aangezien er allerlei links op de website van YouTube niet werken, kunnen we redeneren dat de xhr op s.ytimg.com daar misschien voor zorgt. Zou het weer werken als we dit toestaan?

Probeer het uit door in de bovenste helft van het vakje van de xhr op s.ytimg.com te klikken. Het vakje wordt dan donkergroen. Klik dan boven de matrix op het icoontje met de twee halfcirkelvormige pijlen om de pagina opnieuw te laden. Nadat de pagina vernieuwd is, werken de links naar de kanalen en de video’s. Open uMatrix weer en klik op het icoontje van het slotje bovenaan om je wijzigingen voor dit domein op te slaan.

Met het toestaan van de xhr van s.ytimg.com is nog niet alles opgelost. Klikken we namelijk op een video, dan zien we dat deze niet wordt afgespeeld. Het bekende cirkeltje dat we zien als onze netwerkverbinding te traag is, blijft maar draaien. Eén blik op uMatrix zegt genoeg: doordat we de xhr van s.ytimg.com toegelaten hebben, worden er nu talloze extra domeinen ingeladen en worden er tientallen xhr’s en enkele scripts geblokkeerd, vooral van subdomeinen van googlevideo.com, met namen als r3—sn-5hnedn7l.googlevideo.com.

Voor we dit gaan toestaan, is het nuttig even te kijken hoe je meer informatie over de geladen gegevens kunt verkrijgen: de logger van uMatrix. Dit verschijnt in een nieuw tabblad als je op het icoontje rechts bovenaan de matrix klikt. Daar zie je iedere aanvraag van elke webpagina die je open hebt staan in de browser, met het tijdstip, aanvragend domein, gegevenstype en aangevraagde url. Elke geblokkeerde url staat in het rood. In de afbeelding zie je dat al die geblokkeerde xhr’s van subdomeinen van googlevideo.com naar een pagina videoplayback verwijzen.

Dit beeld overtuigt ons ervan dat dit domein nodig is om de video’s in YouTube af te kunnen spelen. Keer terug naar de pagina van YouTube en maak de xhr-cel van googlevideo.com groen. Je ziet dat de xhr-cellen van alle subdomeinen van googlevideo.com, zoals r3—sn-5hnedn7l.googlevideo.com, nu lichtgroen worden. Donkergroen betekent dat je iets expliciet toegestaan hebt, lichtgroen dat iets impliciet toegestaan is omdat de toestemming overgeërfd wordt, in dit geval van het hoofddomein. Wil je meer privacy, klik dan in de onderste helft van de cookie-cel van youtube.com om de cookies van YouTube zelf te blokkeren. Sla je wijzigingen weer op.

Je kunt overigens ook alle gegevenstypes (behalve frames) van een domein in één keer toestaan door gewoon links op het domein te klikken. Zo kun je ook één specifiek gegevenstype voor alle domeinen in één keer toestaan door bovenaan op het gegevenstype te klikken. Maar deze aanpak raden we niet aan: het is beter om zo min mogelijk toe te staan.

Algemene instellingen

Zodra je enigszins gewend bent aan uMatrix, is het de moeite om eens in de instellingen van de extensie te duiken. Ze zitten wat verborgen: je opent ze door in de pop-up van uMatrix helemaal boven de matrix op uMatrix 1.3.16 (of welk versienummer jij draait) te klikken, waarna je een tabblad met het dashboard van uMatrix te zien krijgt.

Onder het kopje Privacy in de tab Instellingen vind je nog wat instellingen die je aangaande je privacy kunt regelen, zoals het verwijderen van sessiecookies na een aantal minuten inactiviteit. In het tabblad Middelen zie je welke hosts-bestanden uMatrix standaard inlaadt. Deze bestanden bevatten domeinen die standaard door uMatrix al in het globale bereik geblokkeerd worden. Het gaat dan om domeinen die bekend staan om het verspreiden van malware, advertenties en trackers.

Met een klik op Importeren… kun je extra hosts-bestanden toevoegen. Al deze bestanden worden automatisch door uMatrix bijgewerkt naar hun nieuwste versie.

Regelsetrecepten

Onder aan het tabblad Middelen vind je nog iets interessants: Regelsetrecepten. Deze sectie bevat een verzameling met regels voor een klein aantal populaire websites die je met één klik kunt toepassen op een website.

Ga bijvoorbeeld naar YouTube en open de pop-up van uMatrix. Klik dan op het icoontje van het puzzelstukje boven de matrix. Dan zie je drie verzamelingen met regels: Youtube no account, Youtube with account en Google reCaptcha. Deze drie verzamelingen worden getoond omdat ze in de ingeschakelde regelsetrecepten zitten en van toepassing zijn op het domein youtube.com. Klik je op een regelset, dan krijg je te zien welke regels ze bevatten. Op de wiki van uMatrix vind je uitleg over hoe je zelf zo’n regelsetrecept kunt maken.

Klik je op het downloadicoontje rechts, dan importeer je de regels. De regelset Youtube with acccount voegt bijvoorbeeld ook regels toe voor accounts.google.com zodat je op YouTube kunt inloggen; met onze in dit artikel opgestelde regels werkt dat niet. Als je geïmporteerde of zelf toegevoegde regels wilt terugdraaien, kan dat met het icoontje van het pijltje terug voor dat domein en met het dubbele pijltje terug voor alle nog niet opgeslagen wijzigingen.

Het is dan ook belangrijk dat je wijzigingen aan de filters van uMatrix één voor één test en die wijzigingen opslaat zodra je een aanpassing hebt gedaan die je wilt behouden. Zo kun je altijd eenvoudig terugkeren naar een toestand die werkt en geen overbodige regels heeft.

In het tabblad Mijn regels van het dashboard van uMatrix vind je alle permanente (opgeslagen) en tijdelijke regels die je in uMatrix ingesteld hebt. De permanente regels kun je exporteren naar een bestand en ook kun je regels uit een bestand importeren naar je tijdelijke regels.

Elke regel heeft een eenvoudige syntax, bijvoorbeeld 'youtube.com googlevideo.com xhr allow'. Dit wil zeggen: als de website youtube.com een xhr van de website googlevideo.com opvraagt, is dat toegestaan. Een * op een van eerste drie plaatsen (bron, bestemming en type) betekent ‘alles’. Meer details over de syntax vind je op eerdergenoemde wiki van uMatrix.

Wat als een website echt niet werkt met uMatrix?

Soms blijkt een website nadat je gegevens toegestaan hebt nog altijd niet te werken. De eerste oplossing is de webpagina te vernieuwen, iets wat je vaak snel vergeet te doen. Verder kan het legen van de browsercache of de website met Shift ingedrukt vernieuwen soms helpen, evenals de webpagina in een nieuw tabblad openen.

De logger van uMatrix zou vervolgens je eerste hulpmiddel moeten zijn om te kijken wat er geblokkeerd wordt waardoor een correcte werking van de website uitblijft. En als je er echt niet uitkomt, kun je in het uiterste geval de filtering van uMatrix voor het huidige domein tijdelijk uitschakelen door op het icoontje met de aan-uitknop boven de matrix te klikken. Let op: er wordt dan niets meer geblokkeerd, dus doe dit alleen als je de website echt vertrouwt.