Workshop: verdachte activiteit vaststellen

Hoort u soms dat uw harde schijf aan het ratelen is of ziet u de led'jes op uw netwerkkaart, switch of router hevig flikkeren? Bizar, want u bent op dat moment rustig een tekst aan het intikken of een webpagina aan het lezen. Waar is uw systeem toch mee bezig, er is toch geen malware of een hacker aan het werk? Deze workshop geeft u enkele tools en technieken mee waarmee u zelf uitvist wie of wat er achter die activiteit steekt.

1. Procesidentificatie

In deze workshop tonen we u allereerst hoe u te weten komt welke processen op uw systeem actief zijn. We focussen daarbij in eerste instantie op processen die schijfactiviteit veroorzaken. Wanneer u hebt vastgesteld om welke processen het precies gaat, gaan we uitzoeken of het om legitieme dan wel malafide software gaat. Gelukkig kunt u daarvoor terugvallen op allerlei (online) bronnen. Vervolgens gaan we dieper in op processen die data door uw netwerkkaart sturen, naar of van het internet. Ook hiervan trachten we de precieze bedoeling te achterhalen.

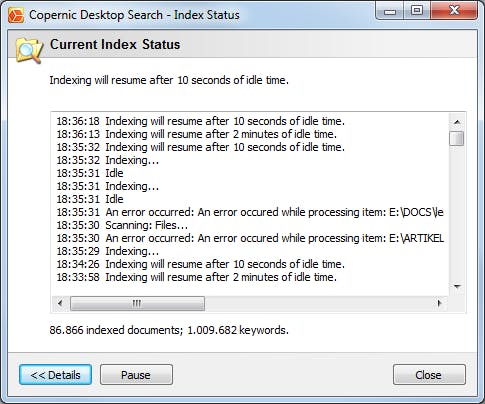

2. Achtergrondactiviteit

Belangrijk om weten is alvast: ook wanneer u zelf niet of nauwelijks actief bent op uw systeem, zijn er verschillende (legitieme) redenen waarom er toch veel schijfactiviteit of netwerkverkeer kan zijn. Er kan een of ander updateproces gaande zijn. Of uw back-uptool maakt op de achtergrond online back-ups, met name wanneer de processor weinig omhanden heeft. Vergeet ook niet dat een defragmentatie- of een schijfindexerings-programma (zoals die van Windows zelf) ook op de achtergrond kan draaien.

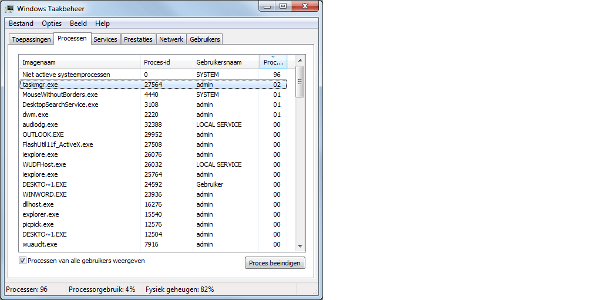

3. Taakbeheer

Wilt u weten welke toepassingen en processen actief zijn? Open het Taakbeheer met de toetscombinatie Ctrl+Shift+Esc. Op het tabblad Toepassingen ziet u een overzicht van de opgestarte applicaties. Klikt u met de rechtermuisknop op een item en kiest u voor Ga naar proces, dan opent automatisch het tabblad Processen en wordt het betreffende proces gemarkeerd. Voor een volledig overzicht plaatst u een vinkje bij Processen van alle gebruikers weergeven. De kolom Processor vertelt u (in %) hoeveel cpu-activiteit dat programma voor zijn rekening neemt.

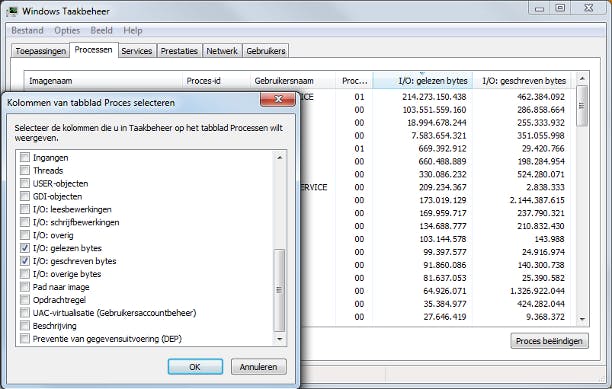

4. Schijfoperaties

Maak u vooral geen zorgen als u een hoog percentage ziet bij Niet actieve systeemprocessen, eigenlijk betekent dat 'ik ben x% niets aan het doen'. Overigens is de cpu-activiteit geen betrouwbare indicatie voor een proces dat bijvoorbeeld veel schijfactiviteit ontplooit. Zelfs intensieve schijfoperaties vereisen niet altijd veel processorkracht. U kunt ook opvragen hoeveel bytes elk proces in realtime aan het inlezen of schrijven is. Open Beeld / Kolommen selecteren, plaats een vinkje bij I/O: gelezen bytes en I/O: geschreven bytes en bevestig met OK.

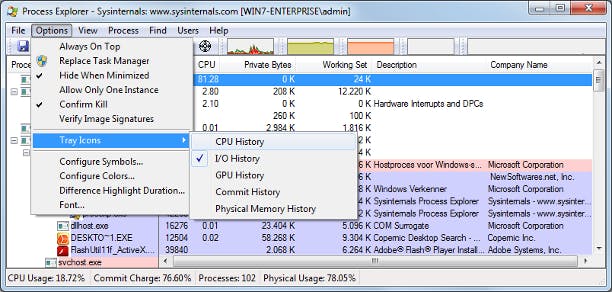

5. Process Explorer

Er is nog een manier om te zien welk proces er op dit moment met schijfoperaties bezig is: Process Explorer. Pak het gedownloade zip-bestand uit en start het exe-bestand. Open het menu Options, kies Tray Icons en plaats een vinkje bij I/O History. Plaats tevens een vinkje bij Options / Hide When Minimized waarna u Process Explorer sluit. De tool blijft als een pictogram in het systeemvak zichtbaar. Gaat u hier met de muis over, dan ziet u welk proces voor de actuele schijfactiviteit verantwoordelijk is en met hoeveel bytes (Other, Write, Read).

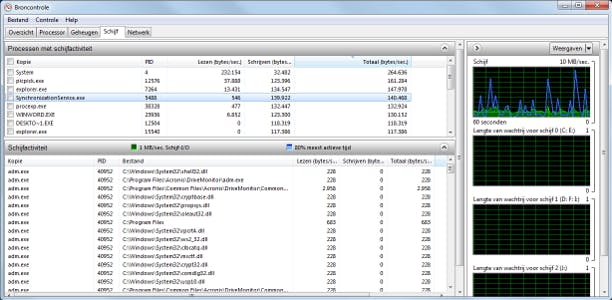

6. Broncontrole

Wilt u inzicht krijgen in de schijfactiviteit van de afgelopen minuut? Dat kan als volgt. Open Windows Taakbeheer, ga naar het tabblad Prestaties en klik Broncontrole aan. Open het tabblad Schijf en zorg dat (de rubriek met) de balk Processen met schijfactiviteit is geopend. Hier staan alle processen opgesomd, met het totale aantal bytes dat elk proces gemiddeld verbruikt heeft gedurende de laatste minuut. U kunt sorteren op activiteit door op de gewenste kolom te klikken.

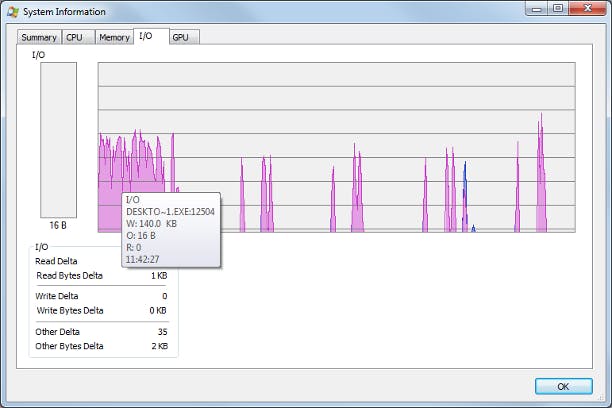

7. Grafiek processen

Het kan nóg iets gespecialiseerder. Vanuit het geminimaliseerde Process Explorer (zie stap 5) kunt u gemakkelijk een overzicht opvragen van de schijfactiviteit van de laatste minuten. Dubbelklik op de miniatuurgrafiek zodat u het hoofdvenster van Process Explorer ziet. Vervolgens dubbelklikt u op de meest rechtse grafiek bovenaan (I/O). U krijgt een kort overzicht van de vastgestelde schijfactiviteit. Om verder in de tijd terug te gaan, maakt u de grafiek breder. U kunt nu de muisaanwijzer boven een 'piek' te houden om de procesnaam en de schijfactiviteit af te lezen.

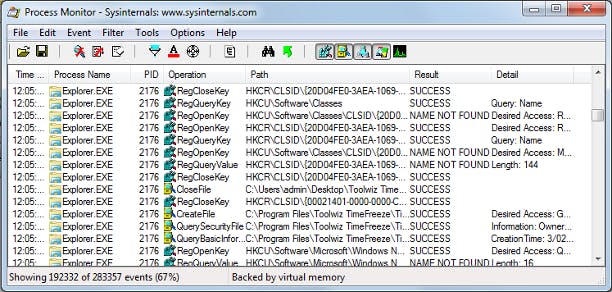

8. Monitor: collectie

Wilt u een goed overzicht krijgen van de schijfactiviteit over een wat langere periode? Dan bent u beter af met een gratis tool als Process Monitor. Pak het gedownloade zipbestand uit en start Process Monitor op. Het programma begint meteen allerlei data te verzamelen, totdat u de toetscombinatie Ctrl+E indrukt. Wilt u vooral weten welke processen schijfactiviteit ontplooien bij het opstarten van Windows, dan volstaat het de tool (Procmon.exe) in de groep Opstarten te plaatsen, bij Alle programma's in het startmenu.

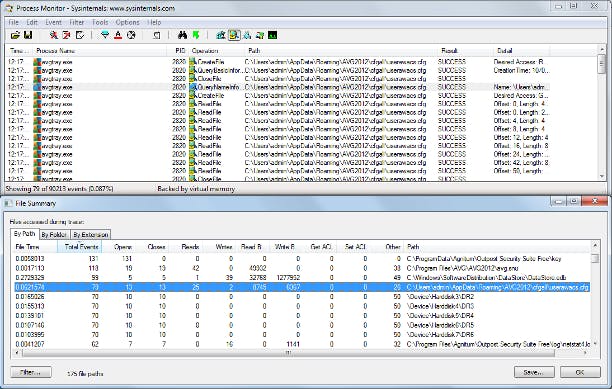

9. Monitor: samenvatting

Het is lastig met zo'n overvloed aan 'ruwe data' aan de slag te gaan. Een samenvattend overzicht maakt het gelukkig overzichtelijker. Open het menu Tools en selecteer File Summary. Deze optie geeft u al een overzicht van alle I/O-activiteit (input/output) van de vastgelegde data. Standaard is de informatie gesorteerd op basis van de kolom Total Events en dat is een goede keuze om uit te vissen welk proces de schijfdrukte veroorzaakt. Maak het venster breed genoeg en maak wanneer nodig de kolom Path breder tot u ook die volledig te zien krijgt.

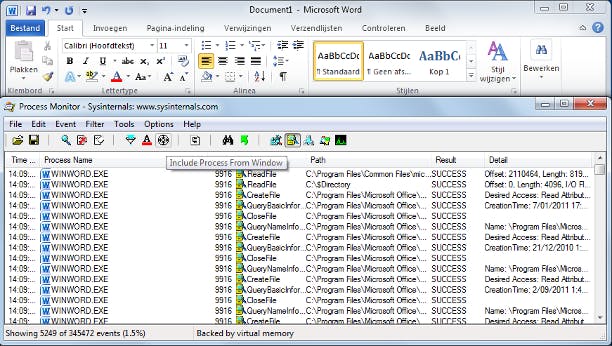

10. Process Monitor: filtering

Stel, het valt u in de samenvatting van Process Monitor op dat een bepaald proces flink wat schijfdata genereert en dat vindt u verdacht. Dubbelklik dan op dat proces: in het hoofdvenster van Process Monitor krijgt u nu alleen nog de data van dat proces te zien. Ook handig: in de werkbalk is een knop met een vizier verschenen. Als u die knop loslaat boven een applicatievenster, dan maakt Process Explorer een lijst met alleen de data die met die applicatie verband houden. Ook die informatie kan nuttig zijn bij uw zoektocht naar wat precies schijfactiviteit veroorzaakt.

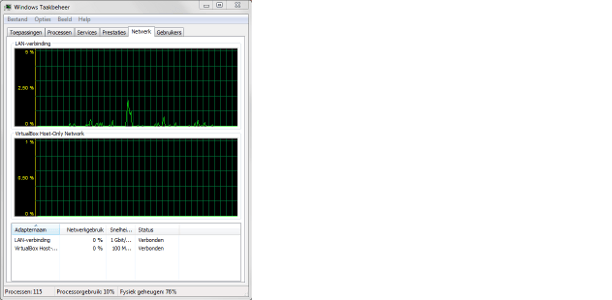

11. Netwerkactiviteit

Verderop in deze workshop (vanaf stap 15) gaan we na hoe u het kaf van het koren scheidt: wat zijn legitieme processen en wat is mogelijk malware? Laten we nu echter eerst nagaan hoe u processen identificeert die voor verdachte netwerkactiviteit zorgen. Het kan nuttig zijn eerst te controleren in hoeverre uw netwerkadapter(s) effectief worden belast. Het geflikker van led'jes is namelijk niet de meest betrouwbare manier. Ga liever naar Windows Taakbeheer en open het tabblad Netwerk. De grafiek en het bijhorende percentage tonen u de intensiteit van het netwerkverkeer.

12. Specifieke processen

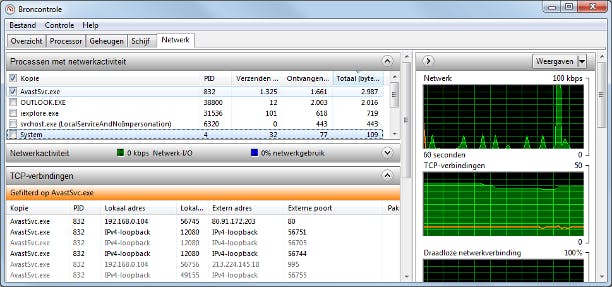

Blijkt het inderdaad om flink wat netwerkverkeer te gaan dat u niet kunt thuisbrengen, dan kunt u in eerste instantie een Windows-eigen tool raadplegen genaamd Broncontrole (zie ook stap 6). Open Broncontrole en kies het tabblad Netwerk. In het onderdeel Processen met netwerkactiviteit verneemt u hoeveel bytes elk proces in de laatste minuut gemiddeld per seconde heeft verwerkt (ontvangen en verstuurd). Plaats een vinkje bij een item om in de grafieken aan de rechterzijde feedback over dat specifieke item te krijgen (aan de hand van een oranje lijn).

NetLimiter 3 Monitor

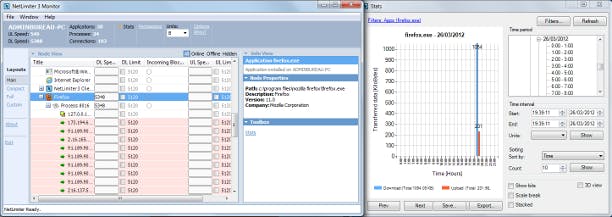

De tool NetLimiter 3 Monitor kunt u inzetten om uw netwerkverkeer te duiden. De tool nestelt zich in het systeemvak en laat zich met een dubbelklik openen. U krijgt meteen de actieve processen te zien en u leest ook af hoeveel bytes elk proces op dat moment aan het uploaden en/of aan het downloaden is. Open zo'n item om meer details over het proces en de netwerkverbinding te zien.

Historisch overzicht

Interessant is de mogelijkheid om een historisch overzicht op te vragen met NetLimiter. Rechtsklik op het gewenste proces en kies Show Stats. Er verschijnt dan een apart venster met grafieken die het netwerkverkeer van dat proces weergeven, waarbij u zelf de periode bepaalt waarop u wilt inzoomen. Klikt u met de rechtermuisknop op de computernaam (bovenaan de lijst), dan krijgt u informatie over het netwerkverkeer dat door alle processen samen op uw pc is gegenereerd.

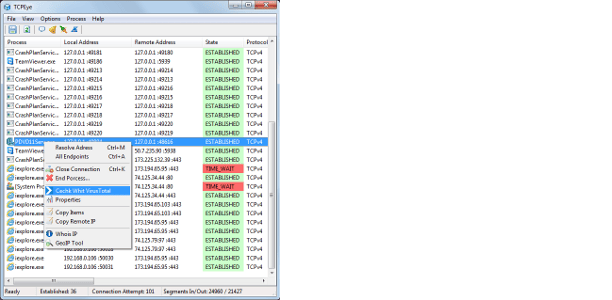

13. TCPEye: opstart

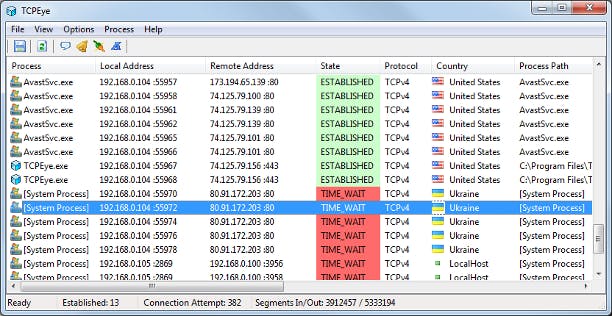

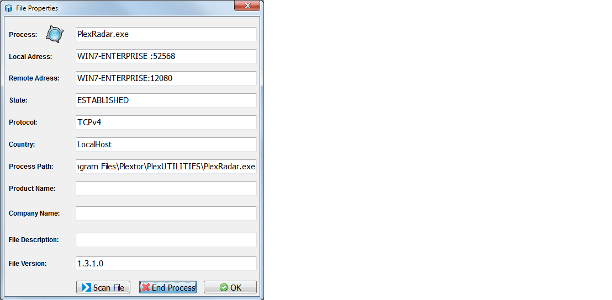

Netwerkactiviteit is één zaak. Maar minstens even belangrijk zijn de bestaande netwerkverbindingen in uw systeem en met name met welke (externe) server die connecties zijn gelegd. De tool Broncontrole (zie vorige stap) kan u dat vertellen, open de rubriek TCP-verbindingen maar eens. De tool TCPEye vinden we echter een stuk informatiever. Start TCPEye na installatie op, u krijgt nu onmiddellijk een overzicht van de toepassingen die uw netwerkverbinding gebruiken.

14. TCPEye: extra informatie

Naast de procesnaam verneemt u via de kolom Process Path het pad naar het bijhorende programmabestand. Bij Remote Address krijgt u standaard een IP-adres te zien, maar via het menu Options / Resolve Address spoort TCPEye de naam van de bijhorende server op. Wilt u nog meer informatie over een bepaald proces, klik het dan met de rechtermuisknop aan en kies GeoIP tool om via Google Maps de serverlocatie te zien en Whois IP om uit te vissen wie er achter dat IP-adres zit. Dit laatste werkt blijkbaar alleen goed als de optie Resolve Address is uitgeschakeld.

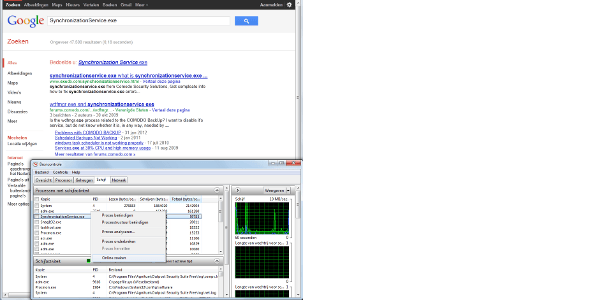

15. Zoekmachine

Welke tool u ook hebt gebruikt om het proces te identificeren dat voor verdachte schijf- en/of netwerkactiviteit zorgt, het is belangrijk dat u weet waarvoor dat proces precies dient. Daar kan internet u bij helpen. Zowel via Broncontrole (zie stappen 6 en 12) als vanuit Process Explorer/Monitor (zie stappen 7 tot 10) kunt u een specifiek item doorgeven aan Google. Klik op het gewenste item met de rechtermuisknop en kies Online Zoeken (Broncontrole) of Search Online (Process Explorer/Monitor). De kans is reëel dat u op deze manier nuttige feedback krijgt.

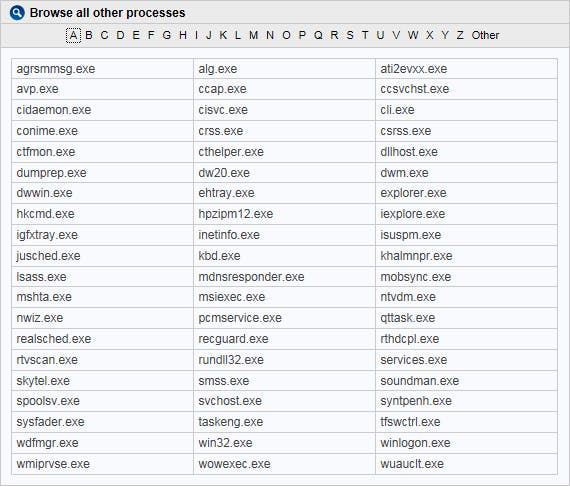

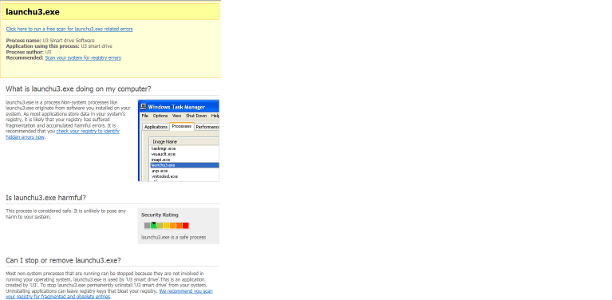

16. ProcessLibrary

Rechtstreeks zoeken in gespecialiseerde online databanken is eveneens mogelijk. Zo voorziet ProcessLibrary in een zoekfunctie met een achterliggende databank van (naar eigen zeggen) 140.000 processen en circa 55.000 dll's. Deze databank laat zich trouwens ook via een alfabetisch geordende tabel benaderen. Heel wat items hebben bovendien een 'security rating' meegekregen en zijn voorzien van verwijderinstructies. Handig, mocht het proces schadelijk of overbodig blijken.

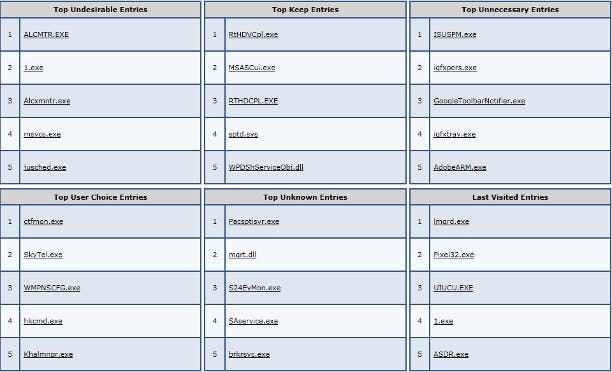

17. Andere databanken

Andere bruikbare databanken die typische processen en services verzamelen en becommentariëren, zijn AnswersThatWork en BleepingComputer.com. Let wel, met name de eerstgenoemde site bevat hoofdzakelijk items die automatisch met Windows opstarten en doorgaans geen kwaad in de zin hebben. Maar ook dat kan natuurlijk nuttig zijn om weten: het kan u in elk geval helpen vermijden dat u de verkeerde toepassingen uitschakelt of verwijdert.

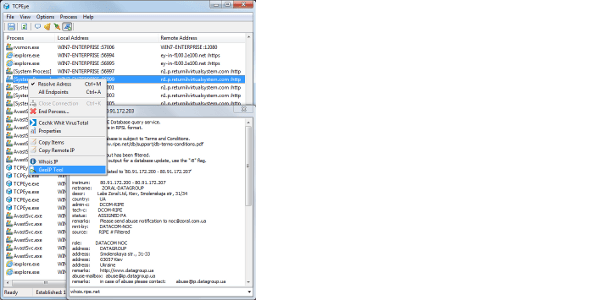

18. TCPEye: feedback

Hebt u TCPEye (zie stappen 13 en 14) ingezet om verdachte netwerkactiviteit te duiden, dan kunt u ook functies van dit programma gebruiken om malafide processen te ontmaskeren. Zo kleuren verdachte items automatisch paars, met name wanneer poorten zijn geopend door onbekende toepassingen (zonder versie-informatie). Vanuit het contextmenu van zo'n item is het eventueel ook mogelijk het bijhorende bestand via de optie Cechk Whit VirusTotal (sic!) naar de online virusjager VirusTotal te uploaden, die controleert het dan met meer dan 40 scanners.

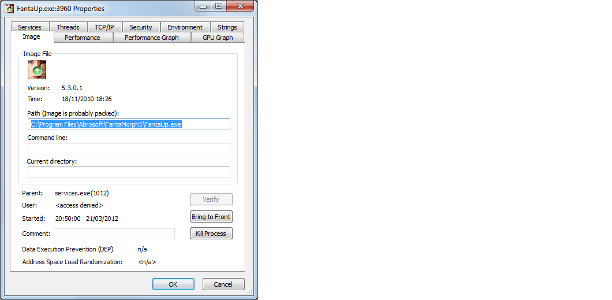

19. Tijdelijke stop

Nu zou het best kunnen dat het om een goedaardig proces gaat, maar dat u dat proces toch overbodig acht en dus liever uitschakelt. Tijdelijk stopzetten kan onder meer vanuit het taakbeheer: open het tabblad Processen, rechtsklik op het beoogde proces en kies Proces beëindigen. Kies voor Processtructuur beëindigen als u tevens processen wilt stopzetten die daaraan gelieerd zijn. Vergelijkbare opties treft u trouwens ook aan in het contextmenu van Process Explorer (Kill Process / Tree). In TCPEye dubbelklikt u op het proces en kiest u End Process.

20. Definitieve stop

Wilt u een proces definitief stopzetten, zodat het dus ook in een latere Windows-sessie niet meer (automatisch) geactiveerd wordt, dan komt het er gewoonlijk op neer het bijhorende programma op de geijkte manier te de-installeren, via de optie Een programma verwijderen in het Configuratiescherm. In TCPEye toont de kolom Process Path u normaliter de weg naar een programma en in Process Monitor is dat de kolom Path. In Process Explorer ten slotte, dubbelklikt u eerst op het betreffende proces waarna u de nodige informatie in het veld Path terugvindt (op het tabblad Image).

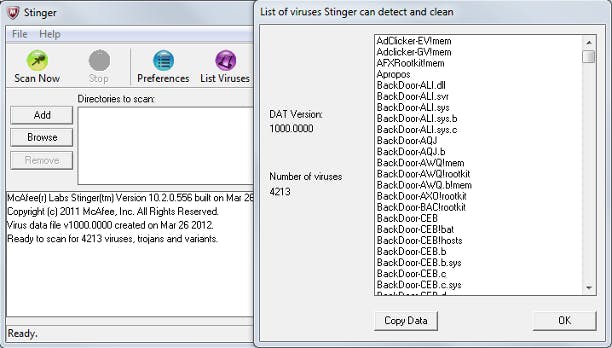

21. Verwijdertools

Bent u overtuigd dat het om een malafide proces gaat, dan is het zaak om de sporen grondig te verwijderen. Het verwijderen van het bijhorende programmabestand zal niet volstaan, u hebt een antivirustool nodig. Bekende gratis tools zijn Microsoft Security Essentials en Avast!. Hebt u de malware exact kunnen identificeren, dan kunt u ook googelen naar remove . Of u downloadt de tool McAfee Stinger, die regelmatig geüpdatet wordt en vele virussen herkent.

Live antivirus

Lukt het niet om het virus te verwijderen, dan is het aan te raden om niet van het besmette besturingssysteem op te starten, maar via een speciaal geprepareerde live-cd/dvd of usb-stick. Op die manier krijgt het virus geen kans zich te activeren. Dankzij gratis tools als YUMI Multiboot Creator en SARDU is het eenvoudig zo'n medium samen te stellen. U hoeft in feite alleen maar de gewenste antivirustools te selecteren, waarna het programma die ophaalt en op het medium installeert. Bij het opstarten kiest u dan het gewenste antivirusprogramma uit voor een scanronde.