In 10 stappen je NAS volledig dichtgetimmerd

NAS-apparaten hebben ontzettend veel functies. Al die functies kun je behalve op je thuisnetwerk ook via het internet gebruiken. Maar als een NAS via internet verbonden is, maakt dat hem ook kwetsbaar voor misbruik door derden en dus moet je de NAS goed beveiligen. Maar hoe doe je dat?

Een NAS is eigenlijk een goedkope server die geoptimaliseerd is voor het opslaan en delen van bestanden. Als je dit externe opslagmedium met je netwerk verbindt, kun je hierdoor via elke computer op het thuisnetwerk de bestanden bekijken en bewerken. En niet alleen vanaf het thuisnetwerk, ook vanaf het internet heb je toegang tot de NAS en al zijn functies. Een goede beveiliging is dan extra belangrijk. Iedere NAS heeft een webinterface waarmee je het apparaat instelt. Deze interface is uiteraard per fabrikant verschillend. Wij hebben ervoor gekozen om in dit artikel de precieze instellingen van de drie populairste fabrikanten (Synology, QNAP en NETGEAR) te behandelen. Lees ook: Wat is de beste NAS? 14 NAS-modellen getest.

01 Basisconfiguratie

Een goede basisconfiguratie is belangrijk voor de beveiliging van de NAS en dat begint bij de meest recente firmware. Controleer of je NAS de meest recente firmware draait en of updates automatisch worden geïnstalleerd. Heb je een Synology-NAS, open dan Configuratiescherm / Bijwerken en herstellen. Heb je een QNAP-NAS, dan vind je de firmware-instellingen via Configuratiescherm / Firmware update. Bij NETGEAR zit de optie Controleren op updates direct op de hoofdpagina van de webinterface.

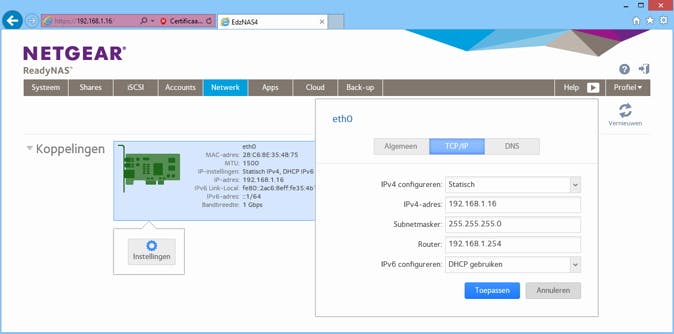

Schakel daarna ongebruikte services uit, immers: hoe minder services, hoe veiliger de NAS. Bij Synology kies je Configuratiescherm / Bestandsservices, bij QNAP is het Configuratiescherm / Netwerkdiensten, bij NETGEAR Instellingen / Services. Controleer ook extra geïnstalleerde apps en verwijder de apps die je niet gebruikt of schakel ze uit. Dit kan bij Synology via de Toepassingsportaal, bij QNAP via het AppCenter en bij NETGEAR via het menu Apps. Geef tot slot de NAS een vast IP-adres. Bij NETGEAR stel je een vast IP-adres in via Netwerk / Instellingen / TCP/IP, bij QNAP is het Configuratiescherm / Netwerk / TCP/IP en bij Synology Configuratiescherm / Netwerk / Netwerkinterface. Schakel DHCP uit en kies voor een Statisch IP-adres. In het kader 'Verder lezen' vind je als aanvullende informatie een artikel over het instellen van je thuisnetwerk.

Zorg voor je begint met het delen van bestanden, dat de configuratie van de NAS optimaal is en de firmware helemaal bijgewerkt.

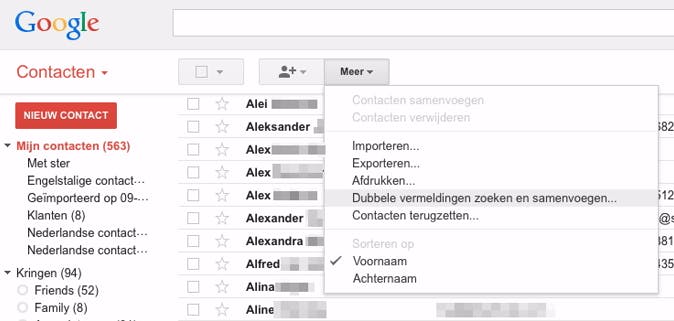

02 Gebruikers en groepen

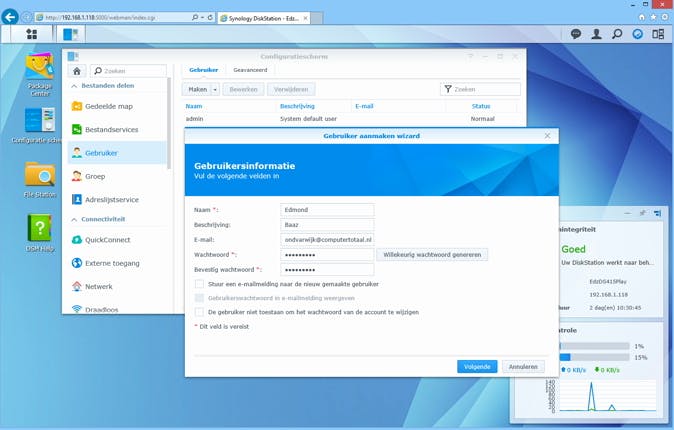

Een belangrijke beveiligingsmaatregel is om elke gebruiker van de NAS een eigen account en wachtwoord te geven. Geef ook jezelf zo'n account en gebruik het beheeraccount (ook het admin- of -administratoraccount genoemd) alleen als je de configuratie moet wijzigen. Bij zowel QNAP als Synology ga je naar Configuratiescherm / Gebruiker en daar klik je op Maken of Creëer. Bij NETGEAR klik je in het hoofdscherm op Accounts. Volg daarna de stappen in de wizard. Geef elke gebruiker niet meer rechten dan nodig en maak ze geen lid van de admin-groep.

Voor het aanmaken van nieuwe gebruikers bieden Synology en QNAP een handige wizard.

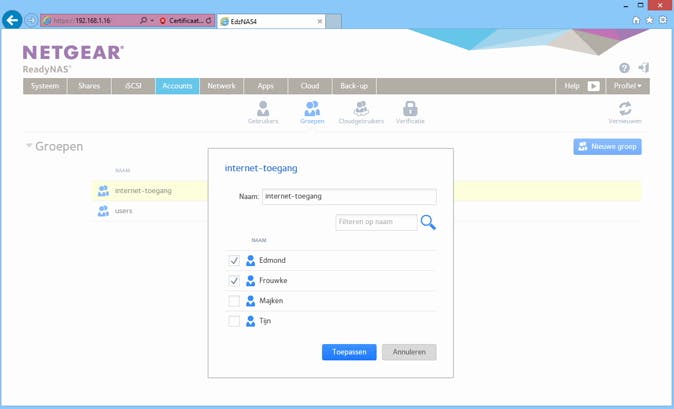

03 Groepen

Behalve gebruikers zijn er ook groepen. In een groep kun je meerdere gebruikers opnemen. Elke gebruiker in een groep krijgt de rechten zoals die voor de hele groep zijn ingesteld. Zo kun je makkelijker grote aantallen gebruikers gelijke rechten geven en is ook het wijzigen van rechten voor grotere aantallen gebruikers makkelijker. Gebruikers kunnen lid zijn van meerdere groepen, bijvoorbeeld iedereen in de groep 'Gezin' krijgt rechten voor gebruik binnen het thuisnetwerk en alleen de ouders en schoolgaande kinderen zijn lid van een tweede groep met rechten voor internettoegang. In de wizard om een gebruiker te maken, kun je al kiezen tot welke groep iemand behoort, maar via het submenu Groepen kun je apart nieuwe groepen maken en de gebruikers die in een groep zitten toevoegen of juist weer verwijderen.

QNAP laat je bij het maken van een nieuwe gebruiker ook meteen zijn groepslidmaatschap regelen.

Groepen kun je ook altijd achter maken en leden toevoegen of juist verwijderen.

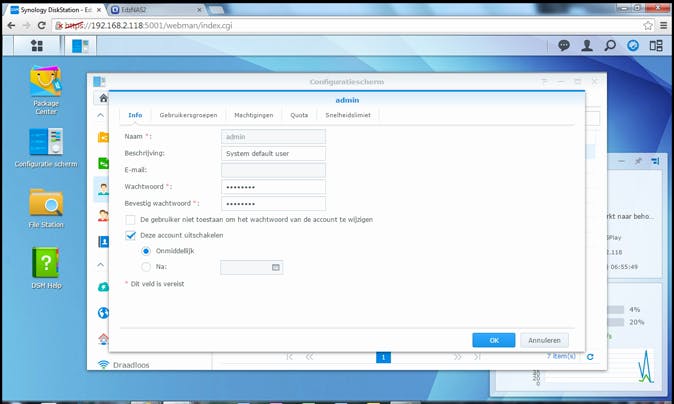

Weg met het admin-account

De admin (beheerder, administrator) is de baas van de NAS. Op bijna elke NAS is zo'n account aanwezig. Dat weet jij, maar dat weten hackers ook. Van de combinatie gebruikersnaam en wachtwoord hebben ze de helft al binnen. Een belangrijke beveiligingsmaatregel is daarom het uitschakelen van het admin-account. Omdat beheer noodzakelijk blijft, log je eerst in met het admin-account. Maak een nieuwe gebruiker aan en plaats die in de admin-groep. Geef het account een moeilijk wachtwoord. Geef zo nodig rechten op applicaties en mappen. Log dan uit. Log vervolgens in met het nieuwe admin-account. Open weer het onderdeel Gebruikers en selecteer het standaard admin-account. Kies Bewerken en schakel het admin-account uit.

Vervang het standaard admin-account door een nieuwe als extra beveiliging.

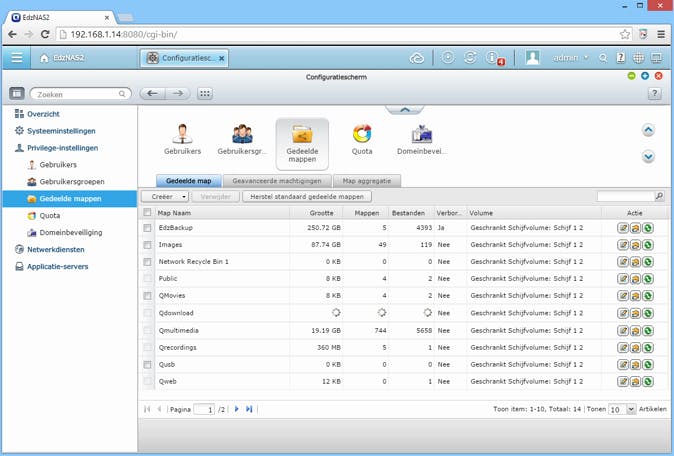

04 Shares, lezen, schrijven

Een 'share' is een gedeelde map op een NAS. Op een share zitten toegangsrechten. Heb je niet de juiste rechten, dan kun je de map niet openen. Daarnaast kun je ook beperkte rechten hebben zodat je documenten bijvoorbeeld wel kunt lezen, maar niet kunt aanpassen. Bij Synology vind je in het Configuratiescherm het onderdeel Gedeelde map waar je nieuwe mappen kunt maken en de rechten instellen. QNAP heeft hiervoor Configuratiescherm / Privilege-instellingen / Gedeelde mappen. Bij NETGEAR ga je naar Shares / Nieuwe map. Veel NAS-apparaten hebben standaard al shares voor bekende bestandssoorten zoals foto's en muziek en een map genaamd Public die voor iedereen toegankelijk is.

Zelfgemaakte shares én standaard-shares op een QNAP-NAS.

Bij het vergeven van rechten is er de keuze tussen helemaal geen toegang, het alleen lezen van documenten of het volledig lezen/schrijven waarmee ook documenten kunnen worden bewerkt en toegevoegd.

05 Apps en services

De meeste NAS-apparaten bieden behalve gedeelde schijfruimte nog een groot aantal andere diensten zoals een webserver, een mailserver of multimediaserver. Een aantal van deze services zijn standaard al geïnstalleerd, maar kunnen elk apart in- of uitgeschakeld worden. Functies toevoegen gaat bij NETGEAR via Apps / Beschikbare apps. Bij Synology en QNAP staat deze functie direct op het hoofdscherm, de naam is respectievelijk Package Center en App Center.

Elk van de genoemde services draait op een andere TCP/IP-poort van de NAS en voor elke service die je via het internet beschikbaar wilt maken, zul je een poort moeten forwarden op de router (zie de cursus Portforwarding). Gebruik je veel services, dan moet je dus veel poorten openen.

De grote NAS-merken Synology, QNAP en NETGEAR bieden een groot aantal modules om de functies van de NAS uit te breiden.

06 Poorten instellen

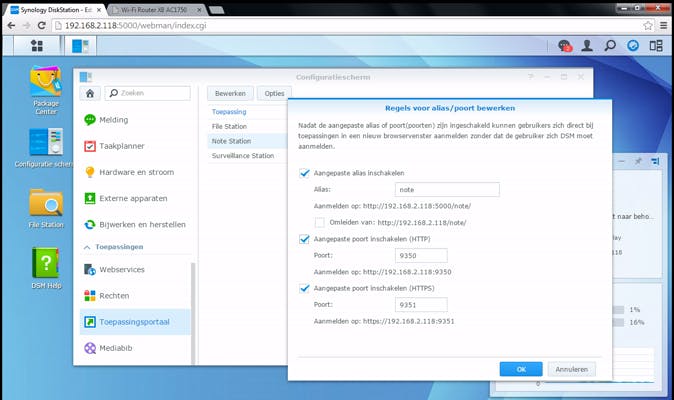

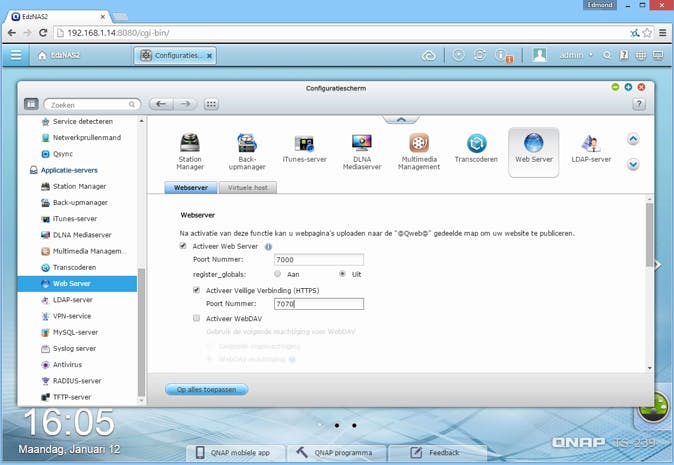

Een service kun je behalve op de standaardpoort ook op een andere poort laten draaien, waardoor je de NAS een beetje kunt verstoppen. Je kunt dit behalve via de NAS ook op de router doen, de poort op de router en die op de NAS hoeven bij portforwarding immers niet dezelfde te zijn. Je kunt een service op de NAS zelf ook al op een andere poort zetten. Bij Synology regel je dit via Configuratiescherm / Toepassingsportaal. Selecteer de service en klik op Bewerken. Voor de standaard-bestandsservices zoals ftp en WebDAV ga je naar Configuratiescherm / Bestandsservices. Bij QNAP ga je naar Systeeminstellingen / Algemene instellingen / Systeembeheer voor de standaard-systeempoorten en voor de services naar Netwerkdiensten.

Gebruik een alternatieve poort om de services op de NAS een beetje te verstoppen.

Door een niet-standaard poort te configureren voor een webservice, maak je deze QNAP iets veiliger.

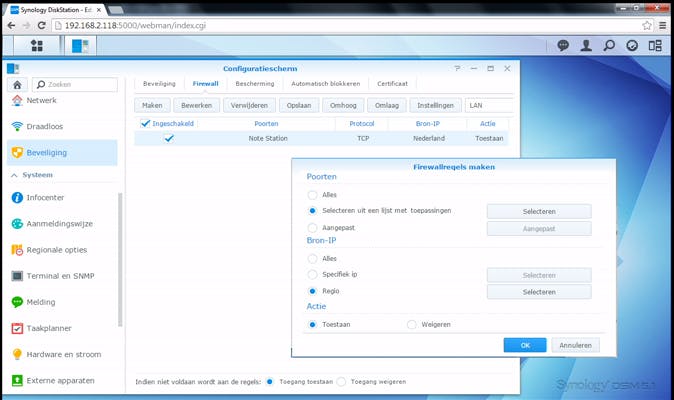

07 Netwerkbeveiliging en firewall op de NAS

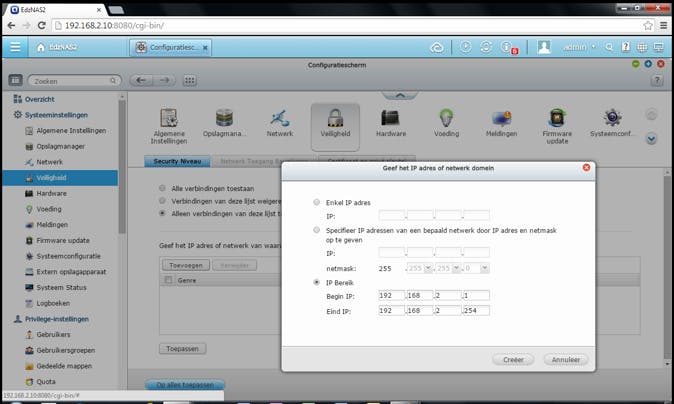

Om de NAS nog verder te beveiligen, biedt een NAS soms nog extra opties. Bij Synology is er het onderdeel Beveiliging, bereikbaar via Configuratiescherm / Connectiviteit. Hier kun je de Afmeldtimer instellen, waarmee je aangeeft na hoeveel minuten een ongebruikte verbinding wordt afgesloten. Bij Automatisch blokkeren kun je regelen dat een IP-adres waarvan geprobeerd wordt een verbinding te maken met de NAS, na een aantal mislukte aanmeldpogingen voor een aantal minuten niet opnieuw kan proberen een verbinding te maken. En tot slot is er de Firewall waar je voor elke service regels kunt opstellen wie wel en wie niet die dienst mogen gebruiken. Ook QNAP heeft vergelijkbare functies onder Systeeminstellingen / Veiligheid / Security Niveau en Netwerk Toegang Beveiliging.

Met regels in de firewall van de NAS kun je misbruik van services voorkomen.

Je kunt de toegang tot de NAS bij QNAP beperken tot één, enkele of een reeks IP-adressen. De rest kan dan geen verbinding maken met de NAS.

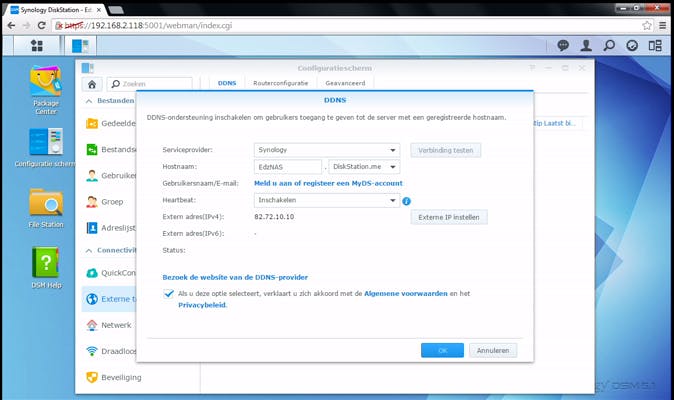

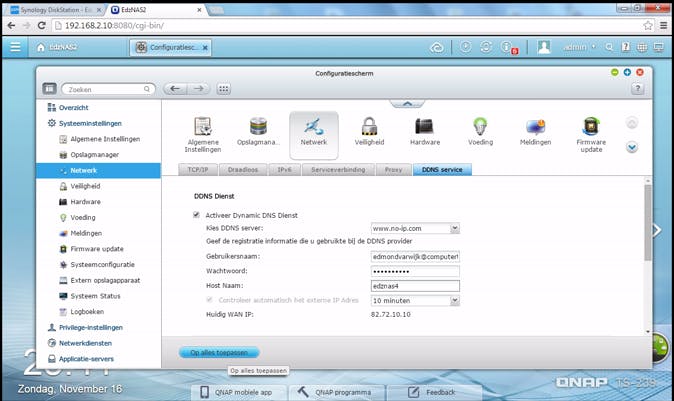

08 DDNS

Om je NAS via internet te gebruiken, moet je je eigen router kunnen bereiken. Het IP-adres van de router op het internet bepaal je echter niet zelf, dat bepaalt de internetprovider. En dat adres kan zomaar veranderen. Om dit probleem op te lossen, gebruik je een Dynamische DNS-dienst (DDNS). Bij DDNS stuurt jouw router of NAS regelmatig zijn internet-IP-adres naar die DDNS-provider en koppelt het aan jouw DDNS-naam. Je surft dan ook niet meer naar het IP-adres van de router, maar naar je DDNS-naam. QNAP en Synology bieden een gratis DDNS-dienst aan. Bij Synology vind je DDNS onder Externe toegang in het Configuratiescherm, bij QNAP onder Systeeminstellingen / Netwerk. NETGEAR biedt geen DDNS op de NAS en dat geldt vast ook voor andere fabrikanten. In dat geval kun je kijken of je router DDNS-mogelijkheden biedt.

DDNS zorgt ervoor dat je de thuisrouter altijd kunt vinden op internet ook als zijn IP-adres is gewijzigd.

QNAP integreert met meerdere commerciële en gratis DDNS-diensten.

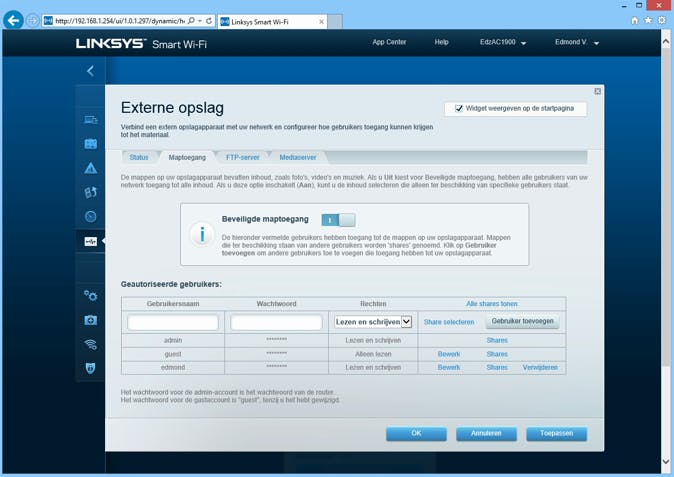

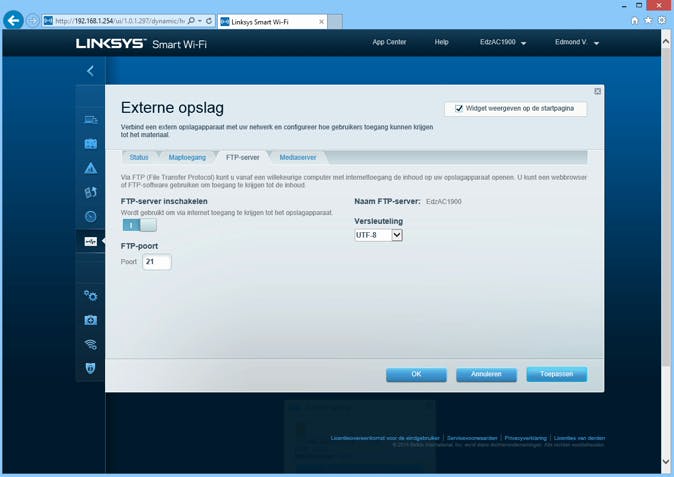

De router als NAS

Beschikt je router over een usb-poort, dan kun je daarmee doorgaans bestanden op een usb-geheugenstick delen op het netwerk. De router is dan ook een NAS. De opties om die bestanden te delen en te beveiligen verschillen per router. Op onze Linksys AC1900 kan binnen het thuisnetwerk de toegang tot bepaalde mappen worden afgeschermd door op het tabblad Maptoegang de optie Beveiligde maptoegang in te schakelen. Ook kan hier een Gebruikersnaam en Wachtwoord worden opgegeven en eventueel een gedeelde map gemaakt. Op het tabblad FTP server kan de ftp-server worden ingeschakeld. Dan kun je vanaf het internet met een ftp-programma of browser inloggen op de router en de bestanden benaderen. Meestal is ftp het enige protocol dat gebruikt kan worden voor toegang tot de gedeelde opslagruimte van een router. Als beveiliging kun je nog een gebruikersnaam en wachtwoord instellen voor de ftp-toegang.

Ook op een router kun je bestanden delen en beveiligen met een gebruikersnaam en wachtwoord.

Ftp is vaak het enige protocol om vanaf het internet toegang te krijgen tot gedeelde mappen en bestanden op de usb-opslag van de router.

09 SSL voor veilige verbinding

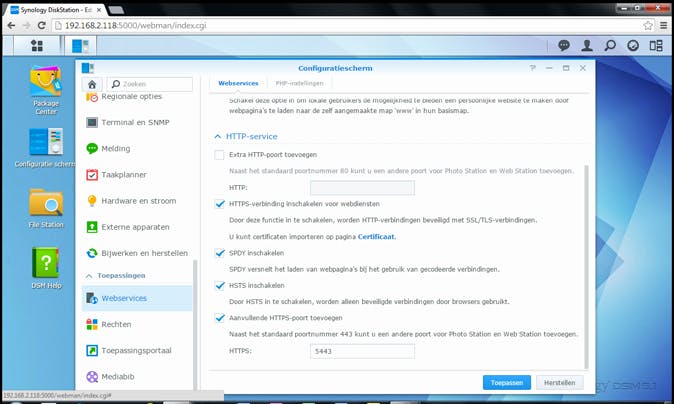

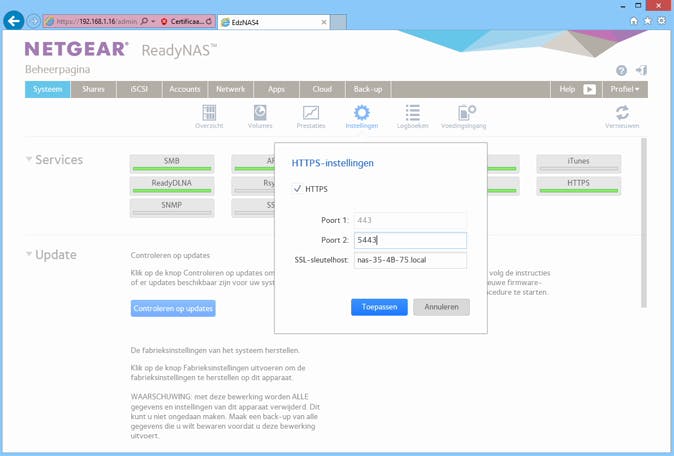

Om de gegevens tijdens het transport over het internet te beveiligen, moet je van http naar https (HyperText Transfer Protocol Secure) overschakelen. Op een Synology-NAS open je Configuratiescherm / Toepassingen / Webservices. Bij HTTP-service vink je de optie HTTPS-verbinding inschakelen voor webdiensten aan, evenals de optie HSTS. Met deze laatste optie zorg je ervoor dat een beveiligde verbinding ook echt beveiligd blijft. Via de optie Aanvullende HTTPS-poort toevoegen kun je de onderdelen Photo Station en Web Station via een beveiligde verbinding laten lopen. Wil je losse diensten op https-overschakelen, dan kan dat via het Toepassingsportaal. Bij QNAP vind je deze optie onder Algemene instellingen / Systeembeheer. Hier kun je omschakelen naar de optie Alleen via beveiligde verbinding en ook het poortnummer configureren. Bij NETGEAR ga je naar Instellingen / Services en vink je HTTPS aan. Je kunt eventueel nog een extra poort opgeven.

Schakel voor veilige communicatie over van http naar https met standaard én extra diensten.

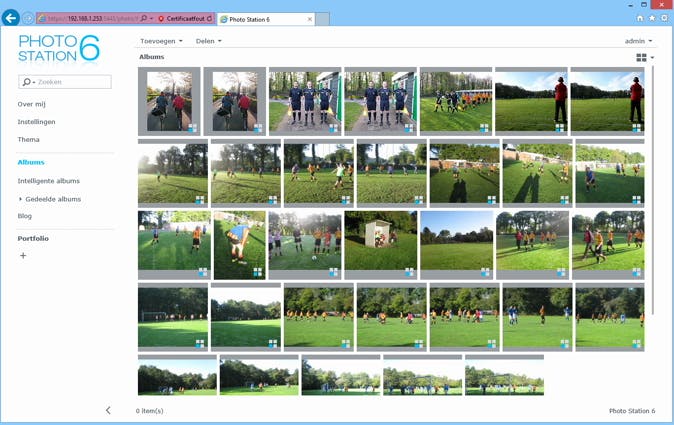

Photo Station extra veilig met een versleutelde verbinding op een niet-standaardpoort.

NETGEAR biedt de optie om een tweede SSL-beveiligde poort te openen.

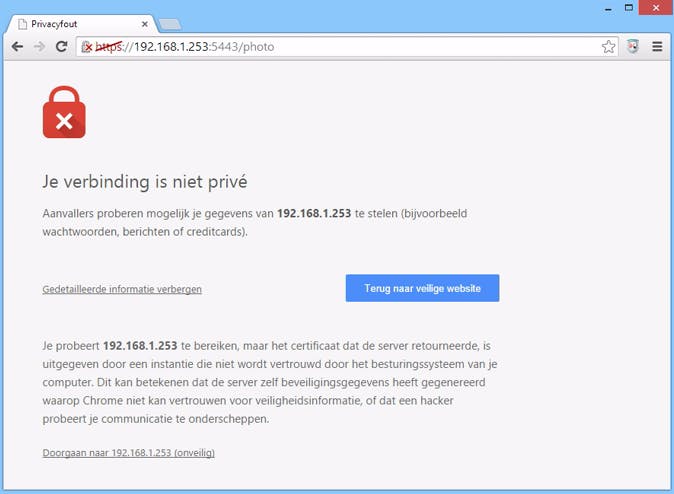

Certificaatfout

Schakel je over naar https, de versleutelde variant van http, dan zul je in de browser nog wel een foutmelding krijgen. Het beveiligingscertificaat op de NAS is namelijk een zogenoemd 'self-signed' (zelfondertekend) certificaat dat bij de installatie is gegenereerd. De herkomst van zo'n certificaat kan niet gecontroleerd worden door de browser, zoals het dat bij een certificaat van een bank bij internetbankieren wel kan. De kwaliteit van beveiliging via een zelfondertekend certificaat is dus minder.

Wel kun je er de verbinding mee versleutelen, maar je kunt niet garanderen dat de NAS waarmee je communiceert ook echt de eigen NAS is. Een officieel certificaat kost echter al snel meer dan tweehonderd dollar. Mocht je dat toch willen, elke NAS biedt de optie zo'n certificaat te installeren en dan ook de authenticiteit van de NAS te garanderen.

Een 'selfsigned' certificaat is niet zo waardevol als een volledig certificaat, maar zorgt wel voor extra veiligheid én is gratis.

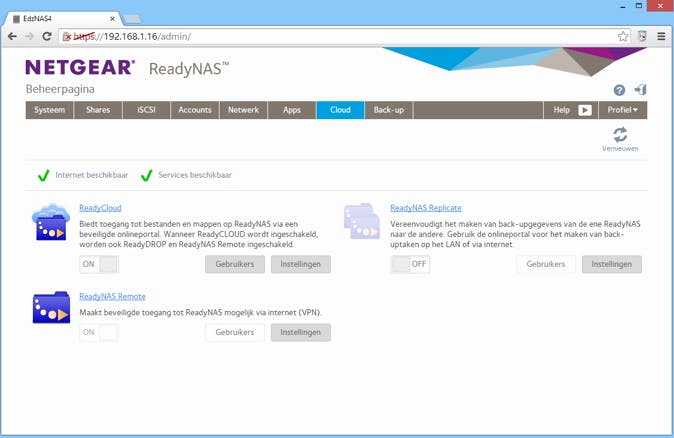

10 Clouddiensten

Het configureren van veilige toegang vanaf het internet is lastig door de vele mogelijkheden en opties. Dat hebben ook de NAS-fabrikanten onderkent. De NAS is steeds vaker onderdeel van het eigen thuisnetwerk waarin pc's, Macs, smartphones en tablets allemaal samenwerken. De NAS is dan de spil in dat web. Om deze manier van NAS-gebruik te vereenvoudigen bieden de grotere NAS-merken cloudmogelijkheden aan waarbij je niet zelf poorten hoeft te openen. Synology heeft hiervoor QuickConnect en CloudStation, QNAP biedt MyQNAPCloud en NETGEAR heeft ReadyCloud. Doordat bij deze functies de NAS zelf verbinding maakt met een centrale server van de NAS-fabrikant op het internet, hoeven bijvoorbeeld veel minder poorten worden geopend. Zaken als gebruikers en wachtwoorden en rechten blijven wel van belang.

Met ReadyCloud van NETGEAR maak je verbinding met de NAS via een online portal waardoor veel minder configuratie nodig is.

Met QuickConnect van Synology kunt u altijd en overal verbinding maken met de NAS.