Automatisch back-uppen met jaBuT Backup

Van belangrijke bestanden is het altijd goed om een recente back-up te hebben. Een foutje is tenslotte zo gemaakt of er kan een virus optreden. Of misschien heb je de bestanden simpelweg nodig op een ander toestel. Back-ups met de hand uitvoeren is tijdrovend, saai en foutgevoelig. Gelukkig zijn er tools als jaBuT Backup waarmee je meerdere back-upsessies kunt automatiseren.

De tool jaBuT Backup is van Duitse origine en werd in 2011 ontwikkeld. Inmiddels heeft de ijverige maker al voor meer dan honderd releases gezorgd. Wij gingen aan de slag met de recentste versie van juli 2020. Je vindt de Windows-tool op www.jabut.de, zowel in 32 bit als 64 bit. Je downloadt de versie die past bij je systeem. Weet je niet welke dat moet zijn? Open dan de Windows Verkenner, klik met rechts op Deze PC en kies voor Eigenschappen: je vindt de informatie bij Type systeem. JaBuT Backup is beschikbaar in zowel een installeerbare als in een portable versie. De werking is identiek, de portable versie heeft als voordeel dat je die ook op een usb-stick kunt zetten. Overigens is het wel zo dat je vanuit de installeerbare versie op het einde toch nog voor Install as a portable version kunt kiezen. Een beetje verwarrend, maar goed.

Kennismaking

Na de installatie krijg je een venster te zien dat je met zeven tabbladen wegwijs maakt in de werkingsprincipes van jaBuT Backup. Wat we hiervan vooral onthouden is dat de tool op basis van profielen werkt, met diverse back-upopties die je met de hand of geautomatiseerd kunt laten uitvoeren.

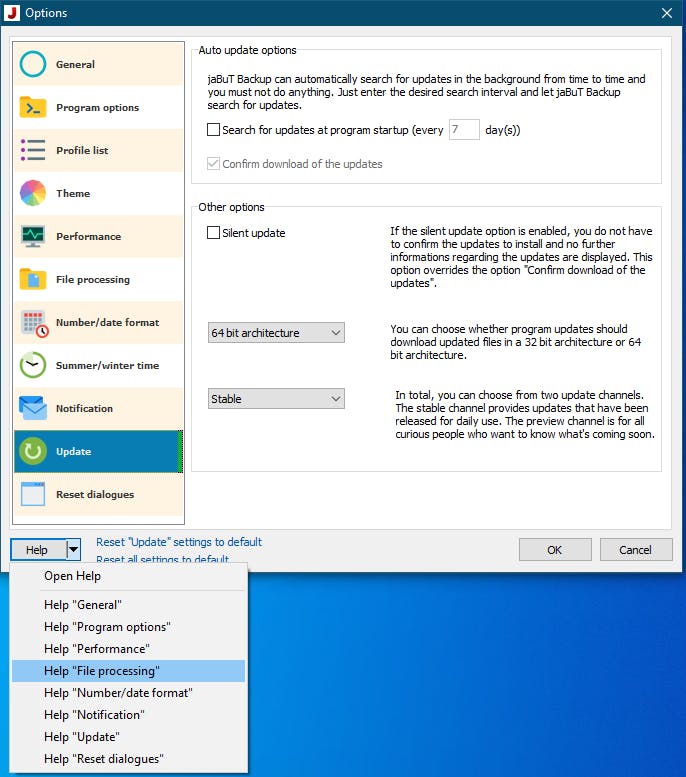

De eerste keer krijg je enkele geanimeerde instructies die je met de grafische omgeving van jaBuT Backup kennis laten maken. Je doet er goed aan meteen het menu Edit te openen en Settings te kiezen. Hier vind je onder meer linksonder de knop Help terug waarmee je uitgebreide feedback over het programma krijgt.

Ook goed om weten: in de rubriek Update kun je zelf aangeven of de tool zichzelf up-to-date mag houden en hoe vaak die daarop mag checken. Bij Notifications kun je een mailserver aangeven, zodat je na afloop van een back-upsessie ook via de e-mail op de hoogte wordt gebracht.

Bron- en doelmap

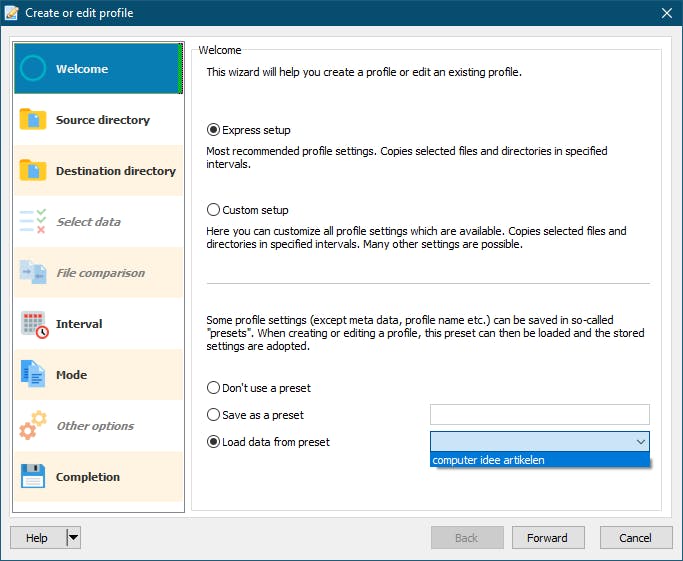

Gezien jaBuT Backup met profielen werkt moet je dus eerst zo’n profiel creëren. Druk hiervoor op de groene plusknop, zodat het venster Create or edit profile verschijnt, inclusief de Help-knop. In het welkomstvenster kies je tussen een Express setup en een Custom setup. In de meeste gevallen volstaat de eerste. Je stelt de bron- en doelmap, de back-upinterval en -type in.

Kies je voor Custom setup dan kun je onder meer inclusie- en exclusieregels vastleggen en aangeven op basis van welke criteria jaBuT Backup bestanden in bron- en doelmap moet vergelijken. We houden het hier voorlopig bij Express setup. Denk je dit profiel later nog te kunnen gebruiken, kies dan Save as a preset en geef een passende naam op. Naderhand kun je dit ophalen via de optie Load data from preset.

Bevestig met Forward. Verwijs naar je bronmap en laat Include subdirectories aangevinkt als je ook submappen wilt meenemen. In de volgende stap duid je een doelmap aan, bij voorkeur op een ander medium. Let wel, kies je bijvoorbeeld e:\backups en gebruik je deze doelmap ook voor andere back-upprofielen, dan belanden alle back-ups standaard in dezelfde map. Je kunt daarom beter kiezen voor zoiets als e:\back-ups\<profiel-x>, zodat elk profiel naar een eigen submap back-upt.

Interval en modus

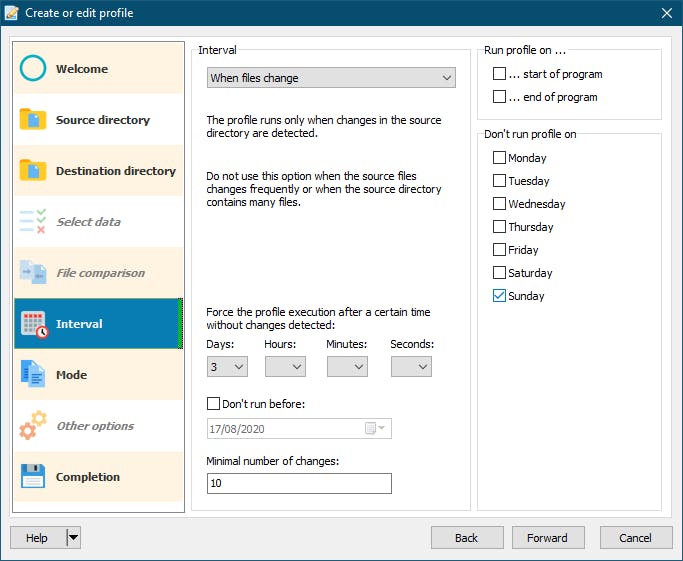

Vervolgens leg je het back-upinterval vast. Standaard staat dit ingesteld op Manual maar je kunt nog uit vijf andere, geautomatiseerde modi kiezen, waaronder Every few hours en When files change. Bij When files change bijvoorbeeld bepaal je onder meer het minimumaantal vastgestelde wijzigingen voor de back-up mag starten. Rechts kun je dagen selecteren waarop de back-up niet moet worden uitgevoerd.

In het volgende venster kies je de back-upmodus. Standaard gaat jaBuT Backup uit van het type Simple copy, waarbij alle (nieuwe of gewijzigde) bestanden in de bronmap die niet in de doelmap staan, worden gekopieerd. Niets meer, niets minder.

Bij Exact copy daarentegen worden bestanden uit de doelmap die niet in de bronmap staan zonder meer verwijderd. Move verplaatst alle bestanden uit de bronmap naar de doelmap. Hierbij worden bestanden in de doelmap niet overschreven. Kies je voor Exact Move dan worden identieke bestanden in de doelmap verwijderd evenals bestanden die niet in de bronmap staan.

Het type Mirror Copy zorgt ervoor dat de doelmap exact dezelfde inhoud krijgt als je bronmap. Bij Synchronize wordt een kopieeroperatie in twee richtingen gestart, zodat alle bestanden van de bronmap naar de doelmap gaan en omgekeerd.

Afronding en uitvoering

In de laatste stap kies je een profielnaam. Laat hier, zeker de eerste paar keren, het vinkje staan Show preview before the operation starts staan. Eventueel breng je je profiel nog een in groep onder: klik op (New profile group) en vul een groepsnaam in. Bevestig met Save. Je profiel wordt aan de lijst toegevoegd.

Wanneer je met rechts op dit profiel klikt, kun je allerlei acties uitvoeren, zoals Activate/deactivate profile waarmee je de uitvoering tijdelijk opschort. Er zijn verder nog belangrijke opties als Rename profile, Delete profile, Duplicate profile en Run profile. Met de laatste start je het profiel. Door het vinkje bij Show preview duikt nu eerst een venster op waarin je in een oogopslag ziet wat er precies met de data gebeurt wanneer je met OK bevestigt. Druk op Cancel als je deze operatie alsnog wilt tegenhouden.

Om het profiel aan te passen kies je Profiel properties: je belandt nu in het venster Create or edit profile. Profielen importeren en exporteren doe je via het Tools-menu. Vanuit het tabblad All profiles kun je volgens diverse criteria en met zoektermen naar profielen zoeken.

Aangepaste set-up

Je kunt nu uiteraard nog andere back-upprofielen creëren. Laten we eens kijken wat er gebeurt als je voor Custom setup kiest. Je merkt dat er nu drie extra rubrieken beschikbaar komen: Select data, File comparison en Other options. De eerste twee stappen, het bepalen van je bron- en doelmap, zijn je inmiddels al bekend. Bij Source directory kun je er deze keer wel voor kiezen om de mappenstructuur van de bronmap naar de doelmap over te zetten. Stel, de bronmap is c:\data\computertotaal, dan worden in de doelmap de submappen \c\data\computertotaal gecreëerd.

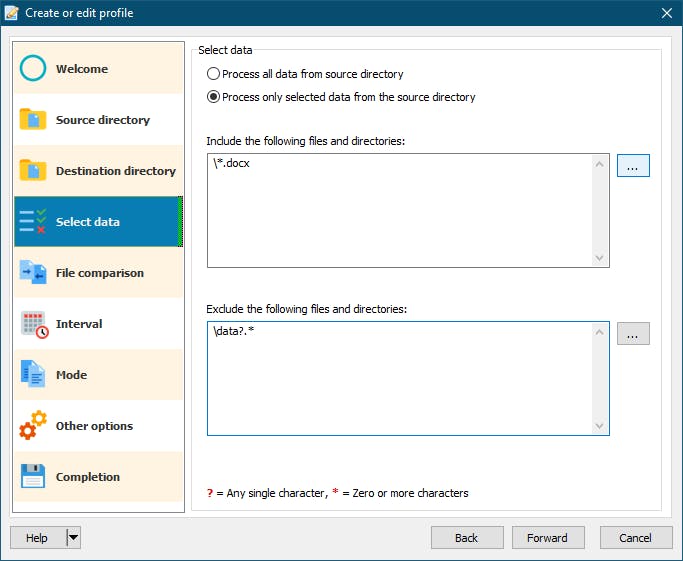

Nadat je bron- en doelmap hebt vastgelegd kun je bij Select data via de optie Process only selected data from the source directory aangeven welke bestanden en mappen je zeker wel of zeker niet mee in de back-up wilt nemen. Dat doe je met behulp van jokertekens, zoals \*.docx of \data?.*. Een ? vertegenwoordigt hierbij één teken, terwijl een * meerdere tekens symboliseert.

Vergelijking en compressie

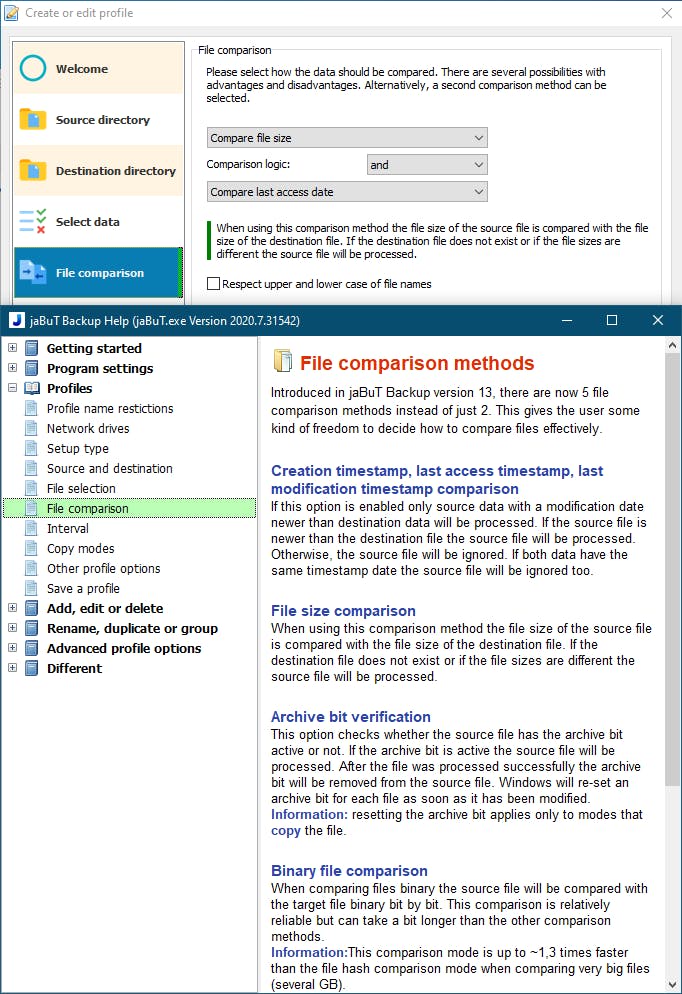

In de rubriek File comparison kun je bijbehorende criteria vastleggen waaraan bestanden in je bron- en/of doelmap moeten voldoen voor ze in de profieluitvoering worden betrokken. Alleen het back-type Mirror Copy trekt zich hier niets aan. Er zijn zeven vergelijkingsmethodes waarvan je er twee kunt combineren: via and (er moet aan beide worden voldaan) of met or (het volstaat als aan één van beide is voldaan).

Stel, je kiest Compare file size and Compare last access date, dan worden uitsluitend de bestanden verwerkt waarvan niet alleen de grootte in de bron- en doelmap verschilt, maar waarbij het bronbestand ook recenter werd benaderd dan het doelbestand. De Help-functie geef je meer feedback over alle methodes.

De rubrieken Interval en Mode bevatten nauwelijks extra’s, maar het is wel een goed moment om de twee resterende back-uptypes toe te lichten: Compress en Exact Compress. Hiermee creëer je in de doelmap een gecomprimeerd archiefbestand van alle data uit de bronmap. Het tweede type verwijdert hierbij ook alle data uit de doelmap als die niet in de bronmap staan. Klik je bij een van beide types op Show advanced archive options, dan kun je uit twee archiefformaten kiezen: ZIP en 7z (de laatste is compacter maar werkt trager). De archieven uit beide types kun je encrypteren en met een wachtwoord afschermen, maar bij ZIP moet je op het tabblad ZIP options dan wel eerst een Encryption method aanduiden, zoals AES-256.

Extra opties

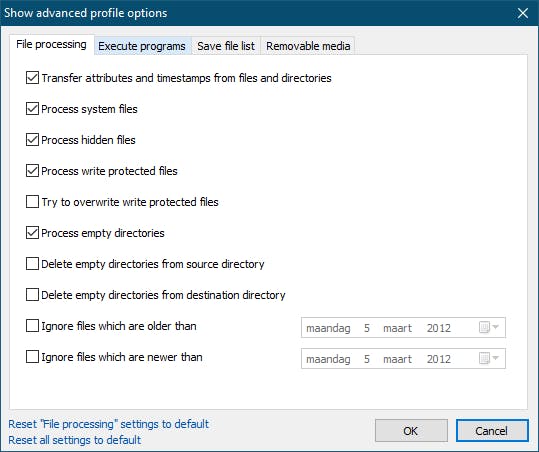

Over naar Other options, waar je oudere versies kunt laten bewaren van bestanden die door een profieluitvoering uit de doelmap werden verwijderd. Wanneer je hier op de knop Show advanced profile options drukt komen nog extra opties beschikbaar op vier tabbladen.

Zo bijvoorbeeld kun je op het tabblad Execute programs toepassingen selecteren die bij aanvang of na afloop van de profieluitvoering automatisch moeten opstarten. Bij Removable media laat je profielen uitvoeren zodra je een usb-stick inplugt.

Er zijn trouwens nog meer mogelijkheden. Zo laat jaBuT Backup zich via allerlei parameters nauwgezet aansturen vanaf de opdrachtregel en kun je een Silent Mode activeren waarmee je zowat alle visuele feedback van jaBuT Backup uitschakelt.

Een functie of tool om geback-upte data terug te zetten is er niet, maar dat valt goed te regelen met je reguliere bestandsverkenner, desnoods met wat hulp van een (de)archiveringstool als het gratis 7-Zip. Een excuus van dat je geen recente back-ups hebt, gaat met jaBuT Backup niet meer op.