Meerdere besturingssystemen op één pc met Workstation Pro

Er zijn verschillende manieren om meerdere besturingssystemen op één pc te installeren en een multiboot-configuratie is er daar een van. Zo’n opzet is helaas complex, lastig en weinig flexibel. Met een virtualisatietool als Workstation Pro werkt dit eleganter en het is nu bovendien helemaal gratis voor persoonlijk gebruik.

In dit artikel leggen we uit hoe je meerdere besturingssystemen kunt draaien op één computer met behulp van VMware Workstation Pro:

- Download VMware Workstation Pro

- Zorg ervoor dat hardwarevirtualisatie ingeschakeld is

- Installeer en configureer Workstation Pro

- Creëer een virtuele machine met een bestaand vmdk-bestand of een iso-bestand

- Optimaliseer en beheer je VM met snapshots, gedeelde mappen, en andere functies

Of ga aan de slag met de concurrent: Experimenteren zonder risico's: aan de slag met een virtuele machine

Wil je graag met een of meer Linux-distributies aan de slag of experimenteren met bijvoorbeeld een Windows-servereditie, dan zijn er verschillende mogelijkheden. Als het gebruik van meerdere computers geen optie is en de installatie van verschillende besturingssystemen elk op een aparte fysieke partitie (dual- of multiboot) je onaantrekkelijk lijkt – dat is begrijpelijk – dan is virtualisatie een logische keuze. Hierbij installeer je elk besturingssysteem in een afzonderlijke virtuele machine (VM), samen met de gewenste applicaties. Deze VM gebruikt de fysieke bronnen van je pc (het hostsysteem). Een VM beschikt over virtuele apparaten met vergelijkbare functionaliteit als fysieke hardware, maar biedt betere portabiliteit, beheersbaarheid en veiligheid.

Dankzij virtualisatie draai je eenvoudig meerdere besturingssystemen naast elkaar.

1 Hypervisors

De software die een VM beheert, heet een VM-manager of hypervisor. We onderscheiden twee hoofdtypes: type 1 (native of bare-metal) draait rechtstreeks op de hardware van de host, terwijl type 2 (hosted) boven op een bestaand besturingssysteem draait. Bekende type1-hypervisors zijn VMware ESXi (niet langer gratis) en Microsoft Hyper-V (ingebouwd in Windows Professional en hoger). Populaire type2-hypervisors zijn Oracle VM VirtualBox en (voor macOS) Parallels Desktop.

Toegegeven, type1-hypervisors gaan efficiënter om met de beschikbare bronnen en presteren beter doordat ze directe toegang tot de hardware hebben. Minder tussenlagen betekent ook minder aanvalsvectoren, wat de veiligheid ten goede komt. De installatie en het beheer zijn helaas complexer, wat deze hypervisors vooral geschikt maakt voor bedrijfsomgevingen. In dit artikel focussen we ons uitsluitend op een type2-hypervisor, omdat deze eenvoudiger te installeren en te gebruiken is.

Een type1-hypervisor (rechts) draait rechtstreeks op de hardware, zonder tussenliggend besturingssysteem.

2 Workstation Pro

Oracle VM VirtualBox is waarschijnlijk de populairste type2-hypervisor, omdat deze gratis en opensource is. Ook gratis voor persoonlijk gebruik is VMware Workstation Player, maar producent VMware (onderdeel van Broadcom) heeft dit onlangs vervangen door het meer professionele Workstation Pro, dat je voor niet-commercieel gebruik nu zonder beperkingen gratis kunt gebruiken. Voor macOS is er een vergelijkbare applicatie, VMware Fusion Pro, die nu eveneens gratis is voor persoonlijk gebruik.

In dit artikel richten we ons op het krachtige en flexibele Workstation Pro (versie 17.x). Extra functies die niet beschikbaar waren in Workstation Player zijn onder meer: meerdere VM’s tegelijk draaien, snapshots maken, VM’s klonen en virtuele netwerken configureren. Redenen genoeg dus om kennis te maken met Workstation Pro.

Workstation Pro: een krachtige hypervisor, nu ook gratis voor persoonlijk gebruik.

3 Systeemeisen

Workstation Pro is beschikbaar voor Linux en Windows. Wij installeerden dit op zowel Windows 11 Home als Pro, maar het kan ook op Windows 10 64 bit.

Voldoende geheugen is in elk geval nodig voor een vlotte werking: reken op minimaal 8 GB intern geheugen op de host. Tevens moet hardwarevirtualisatie zijn ingeschakeld. Dit controleer je snel vanuit het Taakbeheer (druk op Ctrl+Shift+Esc): ga naar Prestaties, klik op Processor in de linkerzijbalk en check of er Ingeschakeld staat bij Virtualisatie. Zo niet, dan moet je dit nog inschakelen in het UEFI/BIOS, bij een instelling als Intel VT-x, AMD-V, Virtualization Technology of Advanced CPU Configuration. Raadpleeg indien nodig je systeemhandleiding. Heb je dit voor elkaar, dan kun je in principe aan de slag.

Zorg dat hardware virtualisatie is ingeschakeld op je systeem.

4 Registratie

Om de gratis versie van Workstation Pro te downloaden en gebruiken, moet je je registreren op https://support.broadcom.com. Dit heeft de eerste keer wel wat voeten in de aarde: klik rechtsboven op Register, vul je e-mailadres en de captcha in, druk op Next en voer de verificatiecode uit het ontvangen e-mailbericht in. Klik op Verify & Continue en vul de gevraagde gegevens in, zoals naam en wachtwoord. Bevestig met Create Account. Klik rechtsboven op Login om je aan te melden met je e-mailadres en wachtwoord.

Klik vervolgens linksboven op Software / VMware Cloud Foundation / My Downloads. Vul in de zoekbalk workstation in en klik op VMware Workstation Pro. Selecteer VMware Workstation Pro 17.0 for Personal Use (Windows) en kies de recentste release, in ons geval 17.5.2. Selecteer I agree to terms and conditions en klik op het wolkicoontje om het exe-bestand (618 MB) te downloaden.

De eerste keer vraagt de dienst om extra informatie, zoals je adresgegevens. Vul deze in (met echte dan wel nepgegevens), selecteer I Agree en klik op Submit. Mogelijk moet je nu nogmaals de gewenste software selecteren, waarna je via het wolkicoontje de download eindelijk kunt voltooien.

Zorg dat je de juiste software en versie downloadt.

5 Installatie

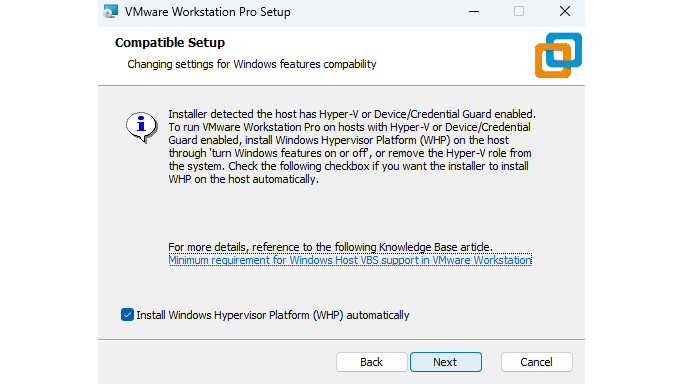

Start de installatie met een dubbelklik op het gedownloade exe-bestand. Een wizard verschijnt. Druk op Next, accepteer de licentieovereenkomst en druk opnieuw op Next. Afhankelijk van je systeeminstellingen kan er een bericht verschijnen dat het Windows Hypervisor Platform moet worden ingeschakeld. Gebruik je Hyper-V-functies in Windows en wil je mogelijke compatibiliteitsproblemen vermijden, dan zet je best een vinkje bij Install Windows Hypervisor Platform (WHP) automatically. In het andere geval haal je het vinkje weg. Klik op Next, zodat je het installatiepad kunt instellen.

Eventueel plaats je een vinkje bij Enhanced Keyboard Driver, wat in sommige gevallen een betere toetsenbordmapping en -integratie oplevert. Laat het andere vinkje gerust staan en klik op Next. In het daaropvolgende venster kun je het vinkje weghalen bij Join the VMware Customer Experience Improvement Program. Klik op Next (2x) en rond af met Install en Finish. Wellicht is nu een herstart van je systeem vereist.

Voor compatibiliteit tussen Workstation Pro en Hyper-V-functies installeer je ook WHP: het Windows Hypervisor Platform.

6 Voorkeuren

De eerste keer dat je Workstation Pro opstart, verschijnt een venster waarin je een licentiesleutel kunt invullen, maar wij kiezen hier voor Use VMware Workstation 17 for Personal Use. Klik op Continue en Finish, waarna het hoofdvenster van de applicatie verschijnt, standaard met het tabblad Home geopend.

Hoewel de knop Create a New Virtual Machine verleidelijk oogt, is het goed om eerst Edit / Preferences te openen. Hier vind je veel opties. In de rubriek Workspace bepaal je via Browse waar je de virtuele machines standaard wilt installeren. Kies een locatie met voldoende vrije schijfruimte (een enkele VM kan snel tientallen GB in beslag nemen) en uit prestatie-overwegingen bij voorkeur niet op een netwerkshare. De optie Default hardware compatibility staat standaard ingesteld op Workstation 17.5.x, wat je het best zo laat, tenzij je bijvoorbeeld VM’s van een oudere installatie gebruikt.

We raden je aan alvast door alle rubrieken te bladeren, hoewel niet alle opties meteen relevant zullen zijn. Bij Hot Keys bijvoorbeeld kun je de sneltoetsen aflezen (en desgewenst aanpassen) waarmee je uit de omgeving van een VM ontsnapt (standaard Ctrl+Alt) en waarmee je in volledig scherm kunt werken (standaard Ctrl+Alt+Enter). Bevestig eventuele aanpassingen met OK.

Bekijk alvast welke opties je zoal kunt instellen. Dit komt naderhand zeker nog van pas.

7 Schijf voorbereiden

Tijd om een eerste VM te installeren. We gebruiken hiervoor een bestaand virtueel hardeschijfbestand, zoals deze vaak online te vinden zijn. Zo’n bestand (extensie .vmdk in VMware) bevat gegevens zoals het besturingssysteem, applicaties en gebruikersgegevens. Afhankelijk van de configuratie kan een virtuele schijf overigens meerdere vmdk-bestanden bevatten.

Een handige site met virtuele hardeschijfbestanden is www.osboxes.org. Klik op VM IMAGES en selecteer VMware Images. Hier kun je uit meer dan zestig Linux-distributies kiezen. Kies de gewenste distributie en release uit en download het bijbehorende VMware-schijfbestand. Zodra je het archief uitpakt, verschijnt het vmdk-bestand.

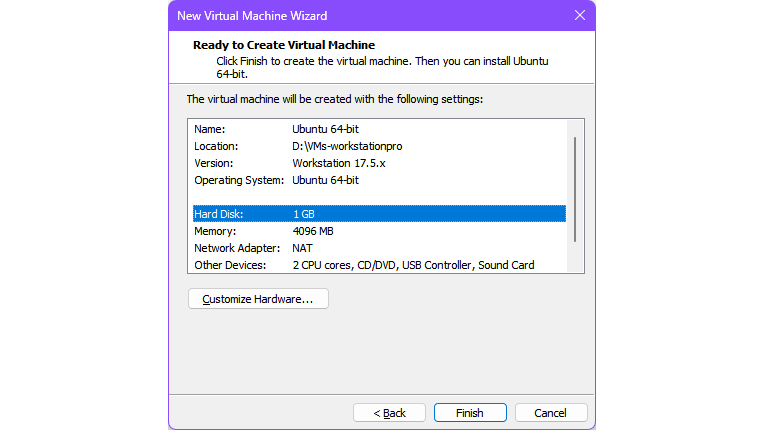

Om dit bestand om te zetten in een volwaardige VM heb je ook een configuratiebestand nodig (extensie .vmx). Dit bestand bevat instellingen zoals geheugen, aantal virtuele cpu’s, netwerkconfiguratie en informatie over welke virtuele schijf (vmdk-bestanden) de VM gebruikt. Dit verkrijg je als volgt: klik in Workstation Pro op Create a New Virtual Machine en selecteer Typical (recommended). Druk op Next en kies I will install the operating system later, zodat de VM initieel met een lege virtuele harde schijf wordt aangemaakt. Klik op Next en kies Linux bij Guest operating system. Bij Version selecteer je de juiste distributie, zoals CentOS 64-bit of Ubuntu 64-bit. Druk op Next, vul een Virtual machine name in en stel een geschikte locatie in. Klik op Next, stel Maximum disk size (GB) tijdelijk in op 1, kies Store virtual disk as a single file en bevestig met Next. Rond af met Finish.

De lege tijdelijke schijf van 1 GB vervangen we later door het echte vmdk-bestand.

8 Schijf koppelen

De VM verschijnt nu bovenaan de lijst, maar zonder de gegevens in het vmdk-bestand valt er niets mee aan te vangen. We koppelen de VM daarom aan het gedownloade vmdk-bestand. Selecteer de VM en klik op Edit virtual machine settings. Kies Hard Disk (SCSI) en verwijder de lege tijdelijke schijf door op Remove te klikken. Klik daarna op Add, kies Hard Disk en druk op Next. Laat het aanbevolen schijftype (waarschijnlijk SCSI) staan en klik opnieuw op Next. Selecteer Use an existing virtual disk, klik op Next en verwijs via Browse naar het gedownloade vmdk-bestand. Bevestig met Openen en Finish.

In het volgende venster kies je Keep Existing Format indien gevraagd. Sluit het configuratievenster af met OK, selecteer je VM en klik op Power on this virtual machine. Als alles goed is, verschijnt even later het Linux-aanmeldvenster met osboxes.org als gebruikersnaam (het standaardwachtwoord is eveneens osboxes.org, in qwerty-lay-out). Met Ctrl+Alt geef je de controle weer terug aan je hostsysteem.

Ubuntu is met succes virtueel geïnstalleerd.

9 Iso-bestand

Vanaf de volgende paragraaf vertellen we hoe je een VM daadwerkelijk gebruikt en beheert. Eerst leggen we uit hoe je een VM maakt zonder een kant-en-klaar vmdk-bestand. In dit geval start je met een schijfkopiebestand (meestal met extensie .iso). Dit bestand is een exacte kopie van een (optische) installatieschijf, en bevat alle gegevens en de structuur van de originele schijf, zoals mappen, bestanden en bestandssysteeminformatie. Zulke iso’s zijn onder meer te vinden op de officiële websites van Linux-distributies of op verzamelsites zoals www.distrowatch.com. Windows-iso’s (zonder activering beperkt in tijd) vind je op de Microsoft-website.

Distrowatch staat vol met allerlei schijfkopiebestanden van Linux-distributies.

10 Windows-installatie

Wij nemen hier Windows 11 als voorbeeld. Kies Create a New Virtual Machine en selecteer Typical (recommended). Kies Installer disc image file (iso). Verwijs met Browse naar het gedownloade iso-bestand en klik op Next. Stel de gewenste naam en locatie in en klik weer op Next. Bij Choose Encryption Type selecteer je gerust Only the files needed to support a TPM are encrypted […].

Vul een wachtwoord in (2x). Laat het vinkje bij Remember this password on this machine in Credential Manager staan. Klik op Next en stel de virtuele schijfgrootte in op bijvoorbeeld 80 GB. Zorg dat er geen vinkje staat bij de optie Allocate all disk space now om te vermijden dat deze ruimte meteen volledig wordt gereserveerd. Selecteer wel Store virtual disk as a single file. In het volgende venster verwijder je het vinkje bij Power on this virtual machine after creation en rond af met Finish.

Je VM wordt nu toegevoegd aan je VM-bibliotheek. Klik met rechts op de VM en kies Settings om te controleren of alle onderdelen correct zijn ingesteld. Je ziet hier onder meer opties als Network Adapter (NAT) en Trusted Platform Module.

Als alles er goed uitziet, klik dan op Power on this virtual machine. Zodra Press any key to boot from CD or DVD verschijnt, druk je snel op enkele willekeurige toetsen om de Windows-installatieprocedure te starten. Eventueel kies je hier Ik heb geen productcode. Na afloop en enkele automatische reboots kun je met je virtuele Windows-machine aan de slag.

Links: de setup van de virtuele Windows; rechts: de virtuele hardware van de vm.

11 VM-gebruik

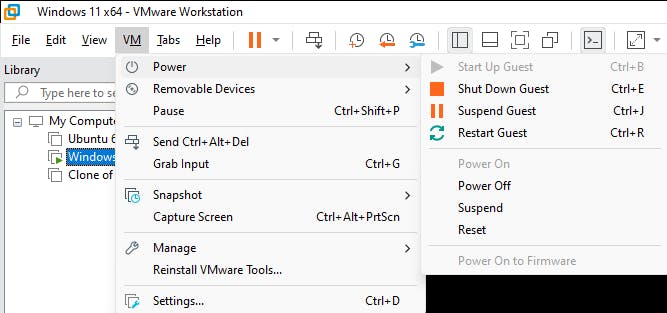

Zoals aangegeven kun je meerdere VM’s tegelijk starten, zolang er voldoende systeembronnen op je host beschikbaar zijn. Elke VM opent dan op een apart tabblad. Een VM laat zich bedienen zoals een fysieke installatie, maar er zijn enkele extra functies beschikbaar. Vanuit de knoppenbalk bovenaan via het menu VM of vanuit het contextmenu van een actieve VM kun je je VM afsluiten (Power / Power off) of de huidige sessie stopzetten (Suspend) en later weer hervatten.

Met Capture Screen stuur je een schermafbeelding van het virtuele systeem naar het klembord van je host. Er is ook een knop waarmee je de toetscombinatie Ctrl+Alt+Del naar het virtuele systeem kunt sturen.

Bij virtuele Windows-installaties kun je de prestaties en sommige muis- en videofuncties optimaliseren. Meld je aan bij je virtuele systeem, klik met rechts op de VM-naam en kies Install VMware Tools. Gebeurt er niets, druk dan in je VM op Windows-toets+R, voer D:\setup.exe uit en volg de verdere instructies. Dit proces kan even duren.

Je kunt een virtuele machine pauzeren, afmelden en (netjes of abrupt) afsluiten.

12 VM-beheer

Een VM is ideaal voor experimenten zonder risico het systeem te beschadigen. Maak dan eerst een snapshot van het systeem. Vanuit het VM-menu kies je Snapshot / Take snapshot, vul een naam en beschrijving in, en bevestig met Take snapshot. Je kunt later meer snapshots nemen of dit automatiseren via Settings van je VM, op het tabblad Options bij AutoProtect. Om terug te keren naar een specifiek snapshot kies je in het menu VM de optie Snapshot / Snapshot Manager, selecteer je het gewenste snapshot en kies je Go To. Bevestig met Yes.

In het tabblad Options van het venster Virtual Machine Settings vind je nog andere nuttige functies, zoals Shared Folders, die je kunt inschakelen na de installatie van VMware Tools. Via de Add-knop kun je specifieke locaties op je hostsysteem toegankelijk maken voor je VM, maar je doet dit op eigen risico.

Je kunt ook een kloon maken van een (afgesloten) VM om deze makkelijk naar Workstation Pro op een andere fysieke machine te verplaatsen. Open het menu VM en kies Manage / Clone. Kies Volgende en geef aan of je de huidige status van je VM of een te selecteren snapshot wilt klonen. Je kiest het best Create a full clone en geeft dan een naam en locatie op. Dit creëert een vmdk-bestand dat je elders kunt gebruiken.

Voor nog geavanceerdere mogelijkheden van Workstation Pro kun je de pdf-handleiding van 369 pagina’s raadplegen.

Als het moet, kun je mappen op de host ook vanuit je virtuele machine benaderen.