Beveilig je gegevens met stevige encryptie

Je deelt graag foto's, bestanden en andere gegevens met anderen, maar soms wil je dat privé echt privé blijft. In dit artikel lees je hoe je dit voor elkaar krijgt door een veilige ruimte op te zetten. Alles wat je hierin bewaart, verdwijnt dankzij stevige encryptie achter slot en grendel.

TrueCrypt is een van de populairste encryptieprogramma's van dit moment. Helaas is de ontwikkeling van dit programma vorig jaar plotseling gestaakt. We schreven eerder al dat versie 7.1a wel nog gewoon bruikbaar is. VeraCrypt is een van de initiatieven die het 'beveiligingsstokje' probeert over te nemen. Lees ook: Wat zijn de alternatieven voor TrueCrypt?

We gebruiken in dit artikel VeraCrypt om op onze computer een veilige plek te creëren voor gevoelige bestanden. Dit mogen foto's zijn, maar ook videobestanden, documenten en andere persoonlijke bestanden. In tegenstelling tot veel commerciële beveiligingssoftware heb je met VeraCrypt geen beperkingen voor wat betreft de omvang van je 'digitale kluis'. Je kunt een beveiligde ruimte maken van een paar megabyte tot vele gigabytes.

Er zijn meerdere manieren om je gegevens veilig op te slaan met VeraCrypt. Globaal onderscheiden we twee benaderingen: een gecodeerde bestandscontainer of een een gecodeerde partitie. Het is technisch mogelijk om je hele computer te beveiligen met VeraCrypt, dus ook je Windows-installatie. Omdat de kans op fouten en problemen hierbij groot is, laten we dit buiten beschouwing.

Gecodeerde bestandscontainer of gecodeerde partitie

Een gecodeerde bestandscontainer werkt met een 'kluisbestand': de bestandscontainer. De inhoud van de bestandscontainer is versleuteld en wordt beveiligd met een wachtwoord. Door de bestandscontainer te koppelen aan een schijfletter, kun je via de Windows Verkenner bij de inhoud alsof je met een usb-stick werkt.

Met een 'gecodeerde partitie' wordt een gedeelte van je harde schijf beveiligd met encryptie. Dit is niet voor beginners omdat je aan de indeling van je schijf 'rommelt'. Als je hier een fout maakt, kun je gegevens kwijtraken. We proberen de kans op problemen zo veel mogelijk te beperken. We maken daarom eerste een nieuwe lege partitie aan. Hierin maken we met VeraCrypt een nieuwe veilige partitie. Door de gecodeerde partitie via VeraCrypt te koppelen, kun je hierin je bestanden veilig bewaren.

Het opzetten van een gecodeerde bestandscontainer is veiliger en eenvoudiger dan het opzetten van een gecodeerde partitie. Je hebt in beide gevallen VeraCrypt nodig.

Veilig experimenteren met VeraCrypt? Laat de optie 'gecodeerde partitie' links liggen en maak een 'gecodeerde bestandscontainer' aan.

Taal

We bespreken in dit artikel de Nederlandse versie van VeraCrypt. Als het programma met de Engelse taal opstart, kijk dan bij Settings / Language en activeer Nederlands. Als je vragen hebt of tegen problemen oploopt met VeraCrypt, kun je het beste terugschakelen naar de Engelse taal. Op internet en YouTube is veel te vinden over VeraCrypt en hier is Engels de voertaal. Je schakelt VeraCrypt terug naar het Engelse via Instellingen / Taal / English.

Deel 1: Gecodeerde bestandscontainer

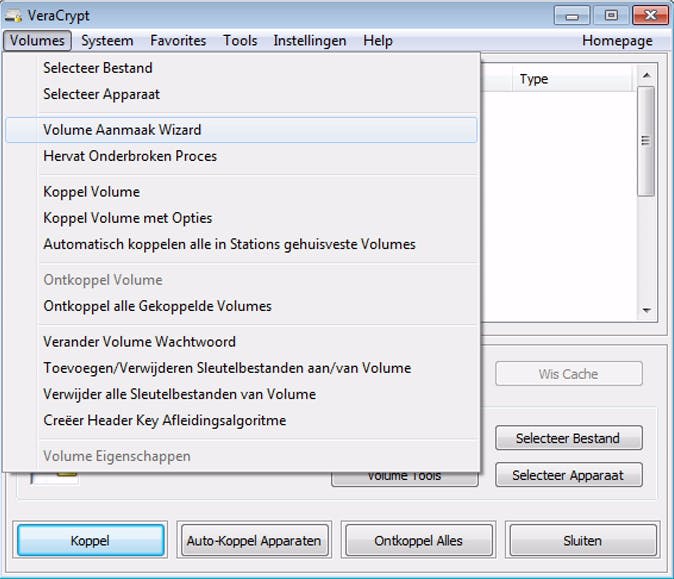

01 Nieuw volume

Ga naar Volumes en kies Volume aanmaak wizard. Kies voor Maak een gecodeerde bestandscontainer en vervolgens Standaard VeraCrypt volume. Je moet nu een bestand selecteren. Dit klinkt een beetje krom omdat je een bestand gaat aanmaken. Klik op Selecteer bestand en kies een bestandsnaam. Je hoeft geen extensie op te geven. Wij kiezen voor het bestand mijngeheimekluis en bewaren dit op het bureaublad. Dit is uiteraard niet de best denkbare locatie, het is slechts een voorbeeld en je vindt het bestand hier snel terug. Je kunt het kluisbestand later verplaatsen.

Maak een nieuwe gecodeerde bestandscontainer aan.

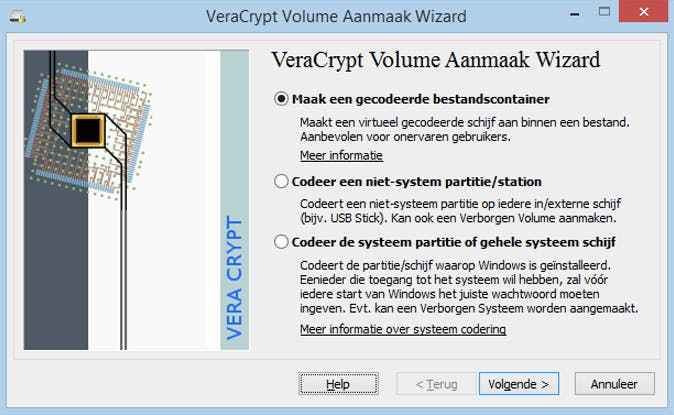

02 Encryptie

In het volgende scherm bepaal je de encryptiecodering. We laten alles ongewijzigd en activeren AES-encryptie. Als je een andere standaard wilt instellen, vind je op Wikipedia veel achtergrondinformatie over de verschillende technieken.

VeraCrypt vraagt om de omvang van je beveiligde bestandscontainer. Hierbij is het belangrijk om te weten dat de ruimte die je instelt, ook direct in beslag wordt genomen op je harde schijf. Voor het voorbeeld maken we een container aan van 512 MB. Stel een goed wachtwoord in. VeraCrypt geeft een waarschuwing als je wachtwoord niet complex genoeg is of korter is dan twintig tekens. Je virtuele kluis dien je te formatteren. Je hebt hier de keuze voor FAT of NTFS. FAT heeft beperkingen voor wat betreft de bestandsomvang, NTFS is een betere keuze.

Kies de omvang van je 'digitale kluis' en stel een goed wachtwoord in.

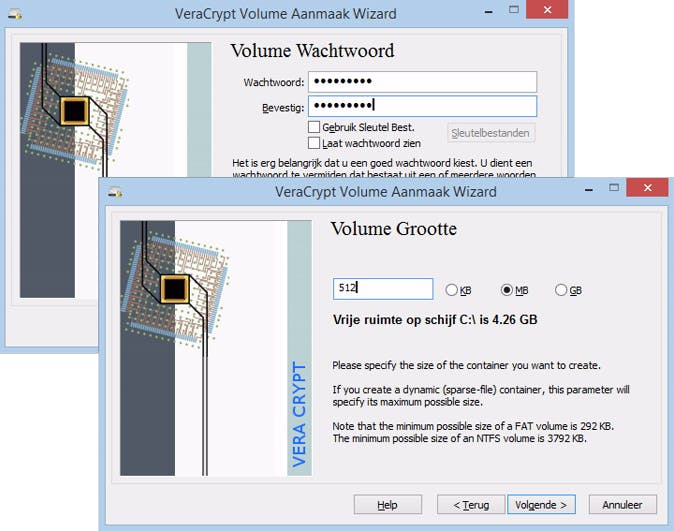

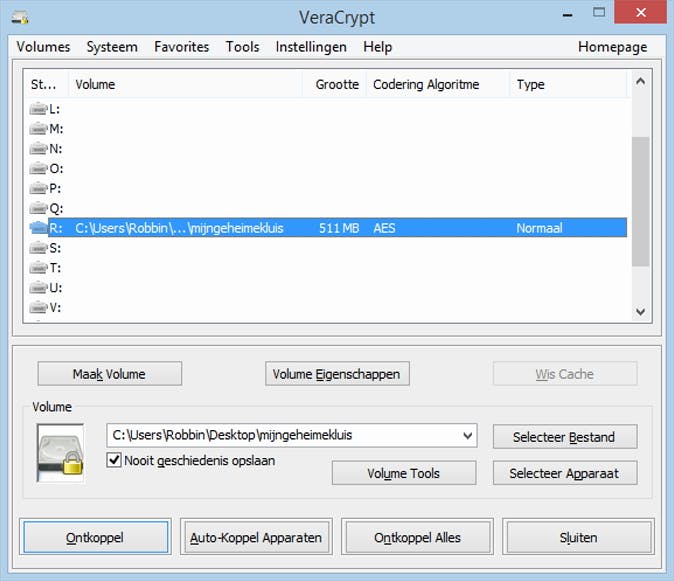

03 Bestandscontainer koppelen

Het openen van een beveiligde bestandscontainer is eenvoudig, mits je over het juiste wachtwoord beschikt. Kies in VeraCrypt een schijfletter, bijvoorbeeld R. Klik onder in beeld op Selecteer bestand en wijs de bestandscontainer mijngeheimekluis aan. Bevestig met Koppel. Na het opgeven van je wachtwoord krijg je toegang via de schijfletter R tot je beveiligde ruimte. Sluit de toegang tot de bestandscontainer via Ontkoppel of Ontkoppel alles.

Kies een schijfletter en koppel hieraan je kluisbestand.

Beveiligde partitie

Werken met partities is altijd een risico. Als je een laptop hebt, zorg er dan voor dat je op netstroom werkt. Neem de tijd om je harde schijf opnieuw in te delen. Twijfel je aan je expertise op het gebied van partities? Kies van voor een gecodeerde bestandscontainer en niet voor een gecodeerde partitie. Dit geldt ook voor computers met een RAID-configuratie of andere speciale schijfindeling.

Deel 2: Gecodeerde partitie

01 Nieuwe onbeveiligde partitie

Als je besluit om aan de slag te gaan met een gecodeerde partitie, zorg dan altijd voor een goede back-up van je bestanden op een extern opslagmedium of in de cloud.

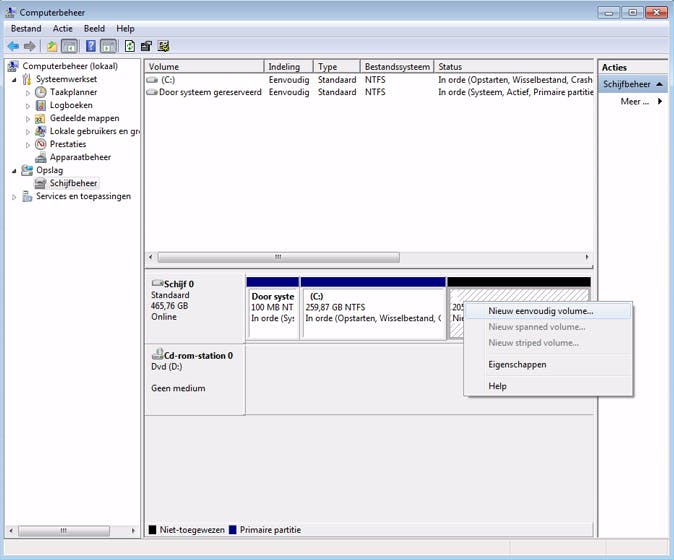

Geef via Windows-toets+R de opdracht diskmgmt.msc. Windows Schijfbeheer wordt opgestart en je ziet de indeling van je harde schijf (of SSD). Het is de bedoeling dat je een nieuwe lege partitie aanmaakt. Hierin kun je straks met VeraCrypt een beveiligde partitie plaatsen. Maak je C- of D-schijf kleiner. Maak in de vrijgekomen ruimte een nieuwe partitie en formatteer deze met NTFS-indeling. Je vindt de optie om te verkleinen en een nieuw volume te maken in het menu onder de rechtermuisknop. Geef je volume een duidelijke naam zodat je straks geen fouten kunt maken. We kiezen in dit voorbeeld voor schijfgeheimen.

Maak een nieuwe partitie aan voor je beveiligde gecodeerde VeraCrypt-partitie.

02 Nieuw onbeveiligde partitie

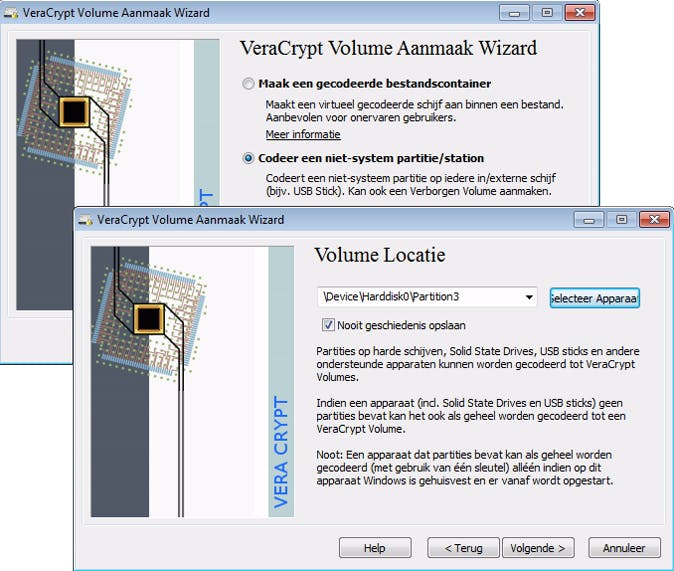

Het aanmaken van de gecodeerde partitie begint in VeraCrypt op dezelfde plek als bij de gecodeerde bestandscontainer: bij de Volume aanmaak wizard in het menu Volumes. Kies voor Codeer een niet-systeem partitie/station en kies voor Standaard VeraCrypt volume. Klik op Selecteer apparaat en wijs de nieuwe (en lege!) schijf schijfgeheimen aan die je hebt aangemaakt.

Laat de optie bij Volume aanmaak modus ongewijzigd en kies de gewenste encryptietechniek. De omvang kun je niet instellen. Deze wordt gelijk aan het maximale formaat van de partitie die je gebruikt.

Selecteer je lege (!) partitie voor je gecodeerde VeraCrypt-partitie.

03 Gecodeerde partitie koppelen

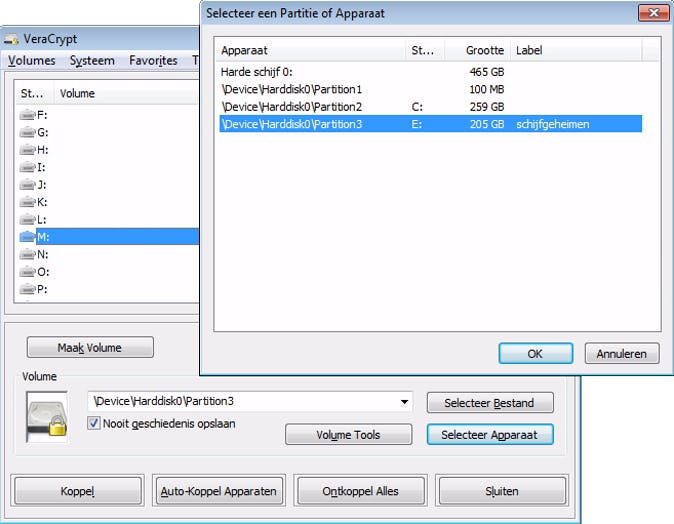

De partitie die je bij de eerste stap hebt aangemaakt, is vanaf nu onbruikbaar en onleesbaar in de Windows Verkenner, maar je mag deze niet verwijderen. Het openen van je gecodeerde partitie gaat iets anders dan bij een beveiligde bestandscontainer. Kies in VeraCrypt een schijfletter, bijvoorbeeld M. Klik op Selecteer apparaat en wijs je beveiligde partitie aan. Klik op Koppel en krijg na het opgeven van het juiste wachtwoord toegang tot de beveiligde partitie via de schijfletter M. Sluit de toegang tot de beveiligde partitie via Ontkoppel of Ontkoppel alles.

Kies een schijfletter en gebruik de knop Selecteer apparaat om je gecodeerde VeraCrypt-volume te koppelen.

Verder lezen

We vertelden dat je eerst een goede back-up moet maken, hoe je dit doet lees je hier. Ga je aan de slag met partitioneren en wil je eerst wat meer informatie, kijk dan eens op onze website. Wil je je volledige schijf coderen met TrueCrypt of VeraCrypt, dan vind je op YouTube een handleiding.