In dit artikel vertellen we je over de online dreigingen anno 2025: • Ransomware • Phishing • Deepfakes • IoT-aanvallen Lees hierna zeker ook: Veilig downloaden: hier moet je op letten

In een donkere kamer vol beeldschermen, zit een jongeman achter een computer. De capuchon van zijn hoodie is zo ver over zijn hoofd getrokken dat zijn gezicht onzichtbaar is . Een hacker! Hoewel maar weinigen van ons er een in het wild zijn tegengekomen, weten we allemaal hoe een hacker eruitziet. Althans, dat denken we. Maar hoe realistisch is dit beeld? En zijn we veilig genoeg als we deze hacker buiten onze computer houden? Niet volgens de experts.

Dreiging en risico

Door het gebruik van computers, smartphones en online diensten stellen we ons dagelijks bloot aan diverse digitale dreigingen. Welke dat precies zijn, verandert door de tijd – evenals het gevaar dat we erdoor lopen en het risico dat we ermee nemen. Overheden, maar ook bedrijven en organisaties werken veelal met dreigingsbeelden. Dat zijn analyses waarin ze de dreigingen zo concreet mogelijk maken en het risico ervan inschatten. Behalve dat het een goede manier is om de dreigingen helder te krijgen, is het vooral nuttig bij de keuze voor te nemen maatregelen.

Volgens het Cybersecurity Woordenboek is een dreiging: ‘iets, een gebeurtenis, wat gevaar of schade kan opleveren’. Bij elke dreiging hoort een risico. Dit is de ‘kans dat het ook echt gebeurt gecombineerd met de gevolgen van die de schade’. Bedoeld wordt dat wanneer bijvoorbeeld de financiële schade van een dreiging een bedrijf failliet kan laten gaan, het risico van de dreiging groter is dan alleen de kosten van de oplossing.

Lekken van persoonlijke gegevens

De schade hoeft ook lang niet altijd financieel te zijn. Het lekken van gevoelige persoonlijke gegevens heeft al snel veel meer impact en betekenis voor die persoon en vaak ook zijn omgeving, dan alleen het bedrag dat ermee gemoeid is. En dat geldt ook wanneer ransomware digitale foto’s vernietigt of je enkele weken werk kwijtraakt en daardoor een belangrijke opdracht te laat inlevert bij een opdrachtgever.

Experts stellen dat het risico het slachtoffer te worden van cybercrime, voor mensen niet lager is geworden. Cybercriminelen gaan steeds slimmer te werk, omdat er veel geld met hun activiteiten te verdienen valt. Voorkomen blijft het doel. Weten welke dreigingen er zijn, is daar een belangrijke stap bij.

Cybersecurity Woordenboek

Cybersecurity is net als de hele tech-sector, gek op afkortingen en moeilijke woorden. Op www.cyberveilignederland.nl/woordenboek vind je het Cybersecurity Woordenboek dat zo’n 650 cybersecurity-termen in begrijpelijke taal uitlegt. Het woordenboek is een samenwerking van ruim 70 organisaties en Nederlandse cybersecurity-professionals in samenwerking met de Cybersecurity Alliantie. De actuele online versie is de derde druk en behalve online te raadplegen ook als pdf te downloaden.

Het Cybersecurity Woordenboek verduidelijkt cybersecuritytermen en -begrippen.

Het Cybersecurity Woordenboek verduidelijkt cybersecuritytermen en -begrippen.

Ransomware blijft schadelijk

Ransomware of gijzelsoftware is al enkele jaren de meest voorkomende en meest lucratieve vorm van cybercrime. Het is malware die de bestanden op een apparaat versleutelt en losgeld eist in ruil voor de decoderingssleutels. Betaal je niet, dan zijn de gegevens voor altijd verloren.

Bogdan Botezatu, directeur Threat Research bij Bitdefender, ziet de verzoeken om hulp dagelijks op zijn bureau landen. “En dat zijn maar al te vaak ook gewoon burgers”, zegt hij om het beeld te ontkrachten dat ransomware vooral bedrijven raakt. “De criminelen richten zich zelden op een specifiek doel, ze schieten vooral met hagel.”

Vele kleintjes leveren volgens hem genoeg geld op en ze lopen minder risico op ongewenste aandacht van pers en politie dan wanneer ze een hele grote vis vangen. Wel wordt bij het aanvallen van bedrijven steeds vaker ingezet ook op extractie, het naar buiten kopiëren van informatie en dan dreigen die te publiceren. Voor consumenten is dit volgens Botezatu in elk geval nu nog een minder voor de hand liggend scenario. “Contact maken met individuele slachtoffers is lastig en het zijn er ook veel te veel. Dan is het eenvoudiger om losgeld te vragen in ruil voor de sleutels.”

Bogdan Botezatu ontvangt dagelijks verzoeken om hulp bij ransomware.

Bronnen van besmetting

Belangrijke bronnen van een ransomwarebesmetting zijn volgens Botezatu phishingberichten, gebruik van onveilige netwerkprotocollen en kwetsbaarheden in software. Expliciet noemt hij nog besmette downloads van cracks om software zonder geldige licentie te gebruiken, en gekraakte films en e-books. “Vaak krijgt men wel een prompt van een beschermingsprogramma maar schakelt die tijdelijk uit. ‘Snel de crack draaien en daarna de beveiliging weer aan’ denk men, maar helaas werkt het niet zo. Dan ben je al besmet.”

Nederland bedreigd

Ook landen denken na over dreigingen en risico’s. Voor Nederland doen de Algemene Inlichtingen- en Veiligheidsdienst (AIVD), Militaire Inlichtingen- en Veiligheidsdienst (MIVD) en de Nationaal Coördinator Terrorismebestrijding en Veiligheid (NCTV) dit. Het Nationaal Cyber Security Centrum (NCSC), dat onderdeel is van het NCTV, richt zich specifiek op digitale dreigingen. Zij publiceert bijvoorbeeld het Cybersecuritybeeld Nederland. CSBN 2023 is de meest recente versie. De overheid voorziet burgers niet specifiek van digitale dreigingsinformatie, wel kun je op sites als Alert Online en Veiliginternetten.nl algemene tips voor digitale veiligheid lezen.

De overheid publiceert regelmatig rapporten over de digitale bedreigingen voor Nederland.

De overheid publiceert regelmatig rapporten over de digitale bedreigingen voor Nederland.

Broddelwerk met desastreuze uitkomst

De ransomware zelf wordt ook steeds verder ontwikkeld. “Niet allemaal zijn ze even kundig”, oordeelt Botezatu over de programmeurs. Soms maken ze volgens hem hele basic fouten, waardoor het onmogelijk is de bestanden te ontsleutelen – zelfs als je betaalt en de sleutels zou krijgen. Volgens het Jaarbeeld Ransomware van Projectgroep Melissa, een samenwerkingsverband van de Nederlandse overheid en diverse private partijen uit de cybersecuritysector, kwamen er in 2023 in Nederland 29 typen ransomware voor. Volgens Botezatu maakt momenteel vooral de ransomware-variant STOP Djvu veel slachtoffers. Deze ransomware richt zich vooral op Windows-computers en wordt vooral via software-cracks verspreid en via berichten op het Discord-chatplatform.

De top 10 van Peter Stelzhammer

Wij vroegen Peter Stelzhammer, oprichter en malware-onderzoeker bij antivirus-lab AV-Comparatives, naar zijn top 10 van verwachte bedreigingen voor 2025.

- Phishing: mensen verleiden gevoelige informatie te verstrekken.

- Deepfakes en desinformatie: mensen manipuleren en oplichten met AI-nep-video’s en audio.

- Ransomware: bestanden versleutelen en alleen tegen betaling ontsleutelen.

- Malvertising: malware verspreiden via besmette advertenties.

- Identiteitsdiefstal: gestolen persoonsgegevens misbruiken voor fraude.

- Fakeshops: frauduleuze webshops die persoonlijke en betalingsgegevens verzamelen of namaakgoederen verkopen.

- IoT-aanvallen: IoT-apparatuur hacken voor toegang tot diensten, of gecoördineerde criminele aanvallen.

- Man-in-the-Middle (MitM)-aanvallen: (bank)communicatie onderscheppen en misbruiken.

- Cryptojacking: ongeautoriseerd gebruik van computers maken om crypto te minen.

- Zero-day-exploits: kwetsbaarheden in software misbruiken voordat er een patch is.

Overige malware

Door alle aandacht voor ransomware lijkt het bijna of er geen ‘gewone’ malware meer is. Die is er nog genoeg. Het Duitse antivirus-certificeringslab AV-Test ziet ze allemaal voorbijkomen. Erik Heyland, manager van het Test en Research Lab bij AV-Test somt de enorme aantallen varianten trojans, backdoors, webscripts, miners, worms, PUA’s, droppers en nog veel meer op. De aantallen nieuwe varianten lopen in de miljoenen per jaar. AV-Test heeft op https://portal.av-atlas.org een online dashboard staan met informatie over actuele dreigingen, zoals virussen, spamberichten en aanvallen op IoT-apparaten.

AV-Test heeft een online dashboard met dreigingsinformatie.

Gehackt

In 2021 was het Brabantse bedrijf Hoppenbrouwers slachtoffer van een ransomwareaanval door de beruchte REvil-cybercrimegroep. Het bedrijf wil graag dat anderen ervan leren en heeft een e-book gepubliceerd van de gebeurtenissen voor, tijdens en na de hack. Het e-book is gratis te downloaden.

Het ransomware-verhaal van het Brabantse Hoppenbrouwers maakt de impact van een ransomware-incident invoelbaar.

Het ransomware-verhaal van het Brabantse Hoppenbrouwers maakt de impact van een ransomware-incident invoelbaar.

Jij bent geld waard

Phishing, smishing, infostealers; het zijn allemaal manieren waarop criminelen proberen persoonlijke gegevens zoals wachtwoorden en creditcardnummers in handen te krijgen. Ze doen dit via e-mails en sms-berichten die verwijzen naar nep-websites of door met een infostealer-programma informatie op de pc of Mac te verzamelen door login-/sessie-cookies en credentials die je in browsers bewaart, te stelen.

De verschillende vormen om informatie te verzamelen, worden volgens de experts steeds geavanceerder en daarmee gevaarlijker. Niet alleen investeren de criminelen meer tijd en middelen in hun aanvallen, kunstmatige intelligentie biedt hun ongekende nieuwe mogelijkheden. Daarbij is de opbrengst van een aanval door de manier waarop wij met wachtwoorden omgaan vaak veel groter dan het op eerste hand lijkt. Botezatu noemt dit een van zijn grootste frustraties. “Hackers hebben talloze manieren om deze informatie te oogsten. Voor de meeste accounts is het ook geen kwestie van hoe, maar alleen wanneer de gegevens worden gestolen. Hergebruik je inloggegevens, dan verlies je meer dan alleen dat account.”

Oplichting even gevaarlijk

Volgens Marc Vos, senior-manager bij McAfee, is internetoplichting inmiddels net zo gevaarlijk als malware en ransomware. Daarbij zijn volgens hem juist deze vormen van online criminaliteit steeds lucratiever voor de criminelen. “De meeste mensen begrijpen wel dat een pc beveiligd moet worden, maar dat ze zelf eigenlijk een veel ‘interessanter’ doelwit zijn wordt vaak vergeten.” Of zoals Botezatu aanvult: “Mensen denken dat hun informatie niet waardevol is. Maar eigenlijk is elk onderdeel van een online identiteit te misbruiken en te verkopen. Overal hangt een prijskaartje aan.”

De top 10 van Marc Vos

Ook Marc Vos, senior PR-manager bij McAfee, leverde zijn belangrijkste bedreigingen voor 2025: * Dating-fraude (pig butchering): iemand verleiden en het vertrouwen misbruiken voor crypto-scams. * Beleggingsfraude: advertenties met bekende personen voor malafide investeringen. * WhatsApp-fraude (“Hoi mam”) nep-gezinslid in nood vraagt via WhatsApp om geld. * Recovery-fraude: slachtoffer van fraude wordt door nep bank-/helpdeskmedewerker nogmaals oplicht. * E-mail-/sms-phishing: nep-mail lokt je naar site die gegevens steelt. * Nepberichten van pakketbezorgers: mail of app over invoerkosten om gegevens te stelen. * Nepwebshop of ticketsites: site verkoopt goederen of tickets maar levert niet en steelt betalingsgegevens. * Deepfakes: met AI gemaakte video’s/foto’s ingezet voor misinformatie, cyberpesten, oplichting. * Vishing/voicephishing: via de telefoon inlog- of betaalgegevens bemachtigen. AI maakt deze voiceberichten superrealistisch. * Quishing: QR-code aanbieden die naar phishingwebsite leidt.

Hackers en IoT

Volgens Botezatu is er niet één groep of soort hackers. Hij gebruikt dan ook liever scenario’s om enkele groepen te duiden. Voor consumenten zeker relevant is de ‘opportunistische hacker’ die het internet scant met kant-en-klare tools op zoek naar kwetsbaarheden. Ze hebben vooral succes bij smart-apparatuur zoals slimme deurbellen, IP-camera’s, smart speakers, maar ook printers en babyfoons. Ze vormen hier botnets mee die ze gebruiken om DDOS-aanvallen uit te voeren. Een tweede scenario is dat gekaapte apparatuur wordt gebruikt om internetverkeer te routeren en te verbergen, bijvoorbeeld om toegang te geven tot strafbare content. Volgens Botezatu ziet niet iedereen van wie de apparatuur gekaapt is zichzelf direct als slachtoffer. “Wordt jouw IP-adres gebruikt om vitale infrastructuur aan te vallen, dan kan dat serieus repercussies hebben”, waarschuwt hij.

Bij IoT-apparaten is ook al snel de privacy in het gedrang. “Wereldwijd gaat het om 22 miljard verbonden apparaten en dat aantal neemt alleen maar toe. IP-camera’s en babymonitors slaan vaak beelden op in de cloud. Hack je die, dan kun je direct bij mensen in huis kijken. Er blijft dan geen privacy over, maar het wordt dan ook een fysiek risico. Criminelen kunnen meekijken en zien waar je belangrijke zaken bewaart, maar ook wanneer je thuis bent of juist niet. Opnieuw relevante informatie die geld waard is.”

Social media

Steeds vaker zijn ook hackers geïnteresseerd in accounts van social media, YouTube en e-mail. Ze gebruiken deze accounts om als jou andere accounts ‘te liken’ en een boost te geven, om fake-nieuws en fake-succesverhalen te verspreiden. Populair is ook advertising-fraude. Hierbij maakt men een account aan bij een advertentieverkoper om daarna met gestolen accounts eindeloos op deze advertenties te klikken. “Per klik is het een minimaal bedrag, maar aangestuurd met een botnet en veel gestolen accounts is het al snel een leuke inkomstenbron.”

Mobiele dreigingen

Aangezien er ontzettend veel data op mobiele apparaten staan, zoals wachtwoorden en apps die je gebruikt bij multifactor-inloggen, is er volgens Peter Hendriks, solutions-manager bij ESET, alle reden de beveiliging van mobiele apparaten serieus te nemen. Smartphones zijn veiliger dan pc's en Macs, maar waterdicht is die veiligheid niet. “Dat geldt voor Android maar ook iOS. Apples mobiele OS is meer afgeschermd, maar het is niet zo dat je mobiele devices onschendbaar zijn.”

Mobiele apparaten worden veel aangevallen voor phishing en vishing (spraak-phishing). Een groot risico is de installatie van apps buiten de standaard Android- of Apple-appstore om. Apps in die stores worden door Apple en Google op kwaliteit en ook beveiliging gecontroleerd, maar dat geldt niet voor apps uit andere bronnen. Lang had ook alleen Android de optie om alternatieve stores te gebruiken, maar inmiddels moet ook Apple andere appwinkels toelaten.

“Het risico van het downloaden van malware is hierdoor groter geworden”, aldus Hendriks. Botezatu van Bitdefender onderschrijft dit: “Op iOS zijn attacks zeldzaam, maar voor Android zien we zeker twintig tot dertig reports van frauduleuze apps per maand.” Bitdefender onderzoekt op dit moment een Android-app die in de Google Playstore wordt aangeboden en die de smartphone gebruikt als proxy voor crimineel netwerkverkeer. “Het grote voordeel van smartphones is dat ze eigenlijk altijd ingeschakeld zijn én verbonden zijn met het internet”, aldus Botezatu. Dit maakt smartphones volgens hem extra interessant. Daarbij is ook de bandbreedte steeds minder een beperking. Bovendien bevatten mobiele apparaten veel informatie over de gebruiker.

De top 10 van Peter Hendriks

Peter Hendriks, solutions-manager bij ESET is duidelijk. “Awareness is altijd belangrijk, maar goed nadenken over risico’s ook.”

- Phishing/smishing: oplichting via mail en WhatsApp.

- Vishing/Voicephishing: criminelen die zich via AI voordoen als iemand anders om gegevens of geld los te maken.

- Malware: vooral infostealers en andere malware, onverminderd een groot probleem.

- Social engineering: alles van een “Hoi mama” tot deepfake-video bedoeld om je om de tuin te leiden. Kan zeker bij offline stalking veel impact hebben op een slachtoffer.

- Identiteitsfraude via datalekken: criminelen die gelekte data met accountgegevens kopen en misbruiken.

- IoT-apparaten: slecht beveiligde slimme apparaten die verbonden met het internet je aanvalsoppervlak enorm vergroten.

- Nepwebshop: een shop beginnen is steeds makkelijker, ook als die malafide is.

- Sextortion: chantage met naaktbeelden van het slachtoffer. Soms met gemanipuleerde beelden.

- Ransomware: onverminderd een groot probleem.

- Besmette downloads: onofficiële software die malware bevat.

Conclusie

Als gebruiker kun je er niet omheen: het internet is niet veilig en daarmee ook alle apparaten die we met het internet verbinden niet. Dat geldt voor de computer, de smartphone, maar ook voor alle andere apparaten die we steeds meer toelaten in ons huis en in ons leven. En juist omdat we er zo vertrouwd mee zijn en ze ook willen vertrouwen, is het belangrijk de risico’s goed in ogenschouw te nemen. De experts en rapporten van de overheid laten zien dat de dreiging groot genoeg is om beveiliging ruim aandacht te geven.

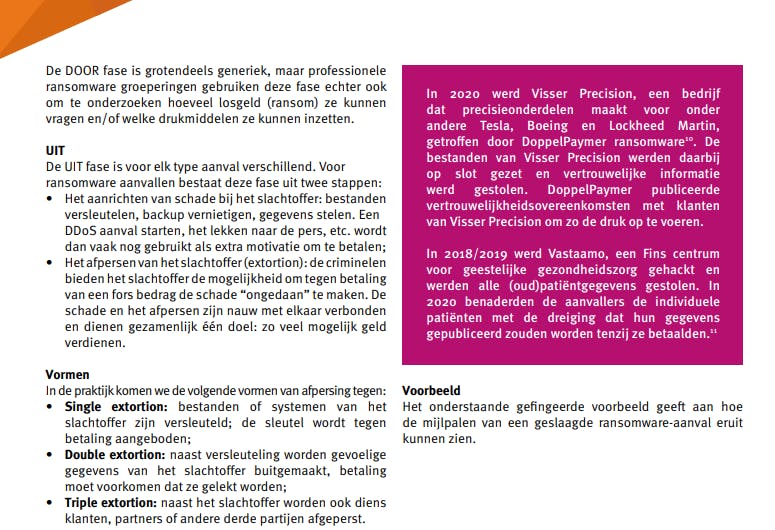

De wereld achter ransomware

Bij Project Melissa werken enkele overheden en security-organisaties, onder wie het NCSC, Fox IT en de politie, samen tegen ransomware. De samenwerking heeft enkele succesvolle acties tegen ransomwarebendes opgeleverd, maar ook twee lezenswaardige whitepapers. Eén geeft inzicht in de werking van ransomware en de criminelen erachter, de tweede gaat dieper in op de afpersingsmethode van data-exfiltratie. Beide documenten zijn te downloaden via deze webpagina van het Nationaal Cyber Security Centrum.

De ransomware-whitepapers van Project Melissa geven veel inzicht in de werking van ransomware en de criminele groepen erachter.

De ransomware-whitepapers van Project Melissa geven veel inzicht in de werking van ransomware en de criminele groepen erachter.

Bitdefender Bitdefender Total Security Multi-Device - 5 apparaten - 2 jaar