Chatten zonder pottenkijkers

Je privacy op internet ligt al jaren ernstig onder vuur: bedrijven en overheden proberen alles mee te lezen. Met de juiste opensource-tools maak je het pottenkijkers echter knap lastig om je privégesprekken te volgen. In deze cursus pakken we je chatverkeer aan, zodat conversaties privé blijven.

Als je in Skype (of vroeger Windows Live Messenger) chatgesprekken voert, sta je er waarschijnlijk niet bij stil dat die gesprekken onderschept kunnen worden. Door andere mensen op hetzelfde netwerk, door Microsoft of door overheids- en veiligheidsdiensten. Een chatgesprek is dan ook niet zo privé als je zou denken.

Zoals we in het vorige deel van deze cursusreeks al beargumenteerden, krijg je meer zekerheid dat de softwaremaker je niet bespioneert als je voor opensource-software kiest. Daarom chat je maar beter met een opensource-chatprogramma zoals Pidgin, dat niet alleen voor Windows, maar ook voor OS X en Linux bestaat.

Dat volstaat echter niet om overheden of spionnen op je netwerk tegen te gaan. Daarvoor heb je encryptie nodig. Dat kunnen we in principe met een systeem als OpenPGP, dat we vorige maand gebruikten om je e-mails te versleutelen. Voor onze chatgesprekken kiezen we echter voor een systeem dat veel verder gaat: Off-the-Record Messaging (OTR).

Vrees je achterdeurtjes in je chatsoftware, kies dan voor een opensource-programma zoals Pidgin.

Off-the-Record

Veel (zogenoemde asymmetrische) encryptiesystemen hebben twee eigenschappen: ze kunnen een bericht versleutelen zodat onbevoegden het niet kunnen lezen (encryptie) en ze kunnen je verzekeren dat je te maken hebt met de juiste persoon (authenticatie). OpenPGP maakt bijvoorbeeld beide aspecten mogelijk.

Maar OTR gaat verder dan OpenPGP. Als een onbevoegde een van de gebruikte OTR-sleutels te pakken krijgt, kan die daarmee je vorige versleutelde conversaties niet ontcijferen. Alles wat je ooit via OTR gezegd hebt, blijft dus gegarandeerd geheim.

Daarnaast hebben OTR-boodschappen geen digitale handtekening. Tijdens een conversatie ben je wel zeker van elkaar dat je met de juiste persoon te maken hebt, maar zodra een conversatie over is, kan niemand bewijzen dat de berichten die je ingetypt hebt van je afkomstig zijn. Vandaar ook de naam 'Off-the-Record' voor het systeem: het is ideaal voor journalisten en klokkenluiders om conversaties te voeren, waarvan ze later liever niet als bron aangewezen worden.

Off-the-Record Messaging (OTR) biedt meer garanties voor je privacy dan OpenPGP.

Pidgin

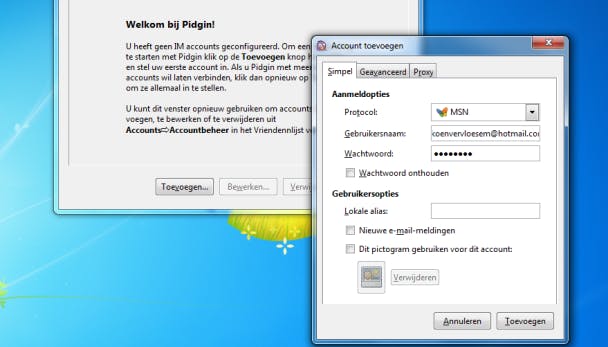

We installeren eerst het chatprogramma Pidgin, dat gratis te downloaden is. Het installatieprogramma ondersteunt ook Nederlands en kiest automatisch Nederlands als de taal voor Pidgin. Als je spellingscontrole in je conversaties wil, moet je nog wel Dutch aanvinken. Pidgin ondersteunt allerlei chatnetwerken. Je kunt bijvoorbeeld je Microsoft-account (vroeger je account bij Windows Live Messenger) in Pidgin gebruiken, je Google Talk-account of zelfs nog ICQ.

Na de installatie voeg je het account toe waarmee je veilig wil chatten. Let op: om OTR te gebruiken, moet je gesprekspartner een account op hetzelfde netwerk hebben. Je kunt dus niet via je Microsoft-account chatten met een vriend die Google Talk gebruikt. Zodra je account is aangemaakt, zie je je contactpersonen die online zijn. Probeer eens of chatten werkt.

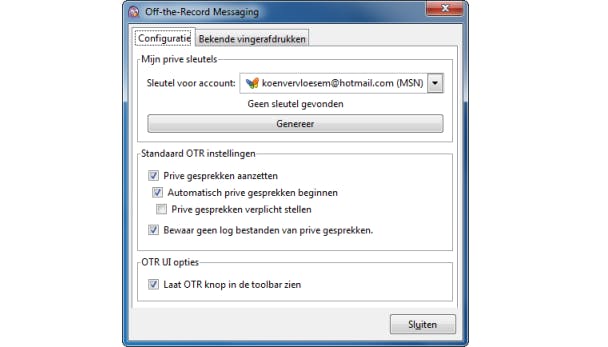

Als dit lukt, kunnen we encryptie inschakelen. Daarvoor download je eerst de plug-in pidgin-otr van de website van OTR. Na installatie open je in het menu Extra van Pidgin Plug-ins en vink je het vakje bij Off-the-Record Messaging aan. Klik dan onderaan op Plug-in instellen. Kies nu in de lijst het account waarmee je veilig wil chatten. De standaard OTR-instellingen laat je maar beter staan, want die zijn prima. Zo worden privégesprekken die je via OTR voert niet gelogd, anders kan de inhoud immers nog altijd gelekt worden.

Wat je wel één keer per chataccount moet doen, is op Genereer klikken. Daarmee creëer je een privésleutel waarmee je conversaties versleuteld worden. Wanneer dat gebeurd is, staat in het venster de 'vingerafdruk' van je sleutel in plaats van Geen sleutel gevonden.

Voeg een chataccount toe in Pidgin.

Configureer de OTR-plug-in van Pidgin om je gesprekken veilig te houden.

Veilig chatten op Android en iOS

Zodra je veilig chatten op je computer gewend bent, wil je uiteraard ook hetzelfde op je smartphone. Gelukkig bestaan er wel enkele apps met ondersteuning voor OTR. De bekendste is ChatSecure, die zowel voor Android (vroeger onder de naam Gibberbot) als voor iOS bestaat. ChatSecure is opensource en compatibel met alle desktop-clients die OTR ondersteunen, maar heeft wel enkel de chatprotocols XMPP en AIM ingebouwd.

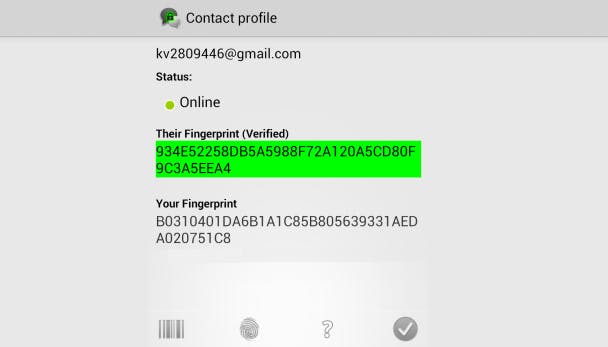

Google Talk (en diens opvolger Google Hangouts) zijn echter gebaseerd op XMPP, dus zolang jij en je gesprekspartner een Google-account hebben, kun je met ChatSecure op een veilige manier chatten. De eerste keer dat je de app opstart, kiest je je Google-account. Daarna verschijnen je contactpersonen in je vriendenlijst. Je kunt beginnen met chatten, maar zult een melding zien dat de identiteit van je gesprekspartner niet geverifieerd is. Druk daarvoor op de menuknop en dan op Verify. Ga na of de getoonde vingerafdruk juist is en bevestig.

Ook op Android en iOS kun je veilig chatten, dankzij de opensource-app ChatSecure.

Gesprek starten

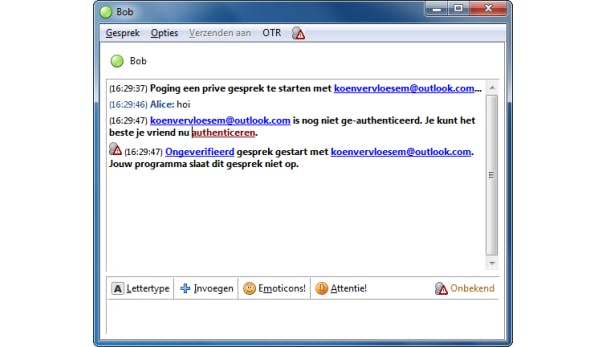

Dubbelklik nu op je contactpersoon in de vriendenlijst om een gesprek te beginnen. Als zowel jij als je contactpersoon de OTR-plug-in geïnstalleerd hebben en een sleutel aangemaakt hebben, zie je onderaan rechts een knop Niet privé. Dat is het teken dat je conversatie op dit moment niet versleuteld wordt. Klik daarom op het knopje en kies Start privé gesprek. Wanneer je nu een boodschap typt, krijgt je gesprekspartner die te zien. Op de achtergrond wisselen de OTR-plug-ins van jou en van je gesprekspartner sleutels uit en versleutelen ze de rest van de conversatie, waardoor die niet af te luisteren is door pottenkijkers.

De status onderaan is nu echter veranderd van Niet privé naar Onbekend. Dat betekent dat je nog niet zeker weet of je contactpersoon wel is wie hij beweert te zijn. Pidgin geeft dan ook de melding dat je je contactpersoon maar beter kunt authentiseren. Klik daarvoor rechtsonder in het gespreksvenster op Onbekend en kies dan Authentiseer vriend. Dat authentiseren kan op drie manieren. Als je Vraag en antwoord kiest, dan vul je een vraag in die enkel je contactpersoon kan beantwoorden en geeft het antwoord in, waarna Pidgin die vraag stelt en je contactpersoon enkel toelaat als het antwoord overeenkomt.

Kies je voor de optie Gedeeld geheim, dan moet je beiden dezelfde wachtwoordzin ingeven. Een derde optie is om de vingerafdruk van de privésleutel van je contactpersoon te verifiëren. Klik tot slot op Authentiseer. Als je contactpersoon de overeenkomende gegevens ingeeft, is de authenticatie succesvol en verandert de status van het gesprek naar Privé.

Je gesprek wordt wel versleuteld, maar je weet nog altijd niet zeker wie je contactpersoon is.

Authentiseer je contactpersoon, zodat je zeker weet dat je met de juiste persoon chat.

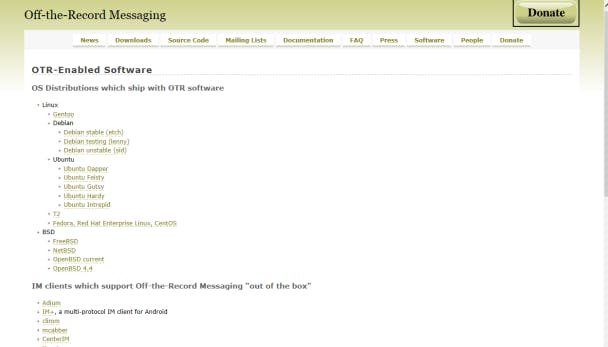

Chatprogramma's met ingebouwde OTR

Bij Pidgin moet je OTR nog als plug-in installeren, maar sommige chatprogramma's beschikken standaard al over ondersteuning voor OTR. Gebruik je bijvoorbeeld Adium onder OS X, dan is OTR daar eenvoudig in te schakelen door eerst een privésleutel te genereren en dan op het icoontje van de sleutel te klikken. En ook Jitsi, waarop we in Computer!Totaal 2 ingaan, ondersteunt OTR om veilig te chatten.

Blijf echter weg van programma's met een zelfontwikkeld encryptiesysteem. Goede encryptie is immers extreem moeilijk te creëren. Zo biedt Trillian bijvoorbeeld met SecureIM niet eens authenticatie, maar enkel encryptie, en dan nog een heel zwakke soort die gemakkelijk te kraken is. Bovendien kun je dan ook niet rekenen op de off-the-record eigenschappen van OTR. De Nederlander Thijs Alkemade, de hoofdontwikkelaar van Adium, ontdekte dat de encryptie van WhatsApp elementaire fouten bevat. Je mag er dus van uitgaan dat je WhatsApp-berichten niet privé zijn.

Opletten als je veilig wil chatten

Chatten met OTR is niet zo moeilijk. Je hoeft immers maar één keer een privésleutel voor je account aan te maken en het authentiseren hoef je maar één keer bij elke contactpersoon te doen. Daarna zijn de vingerafdrukken van de sleutels van geauthentiseerde vrienden in de instellingen van de OTR plug-in te zien in het tabblad Bekende vingerafdrukken. Het enige waarin een gesprek met OTR daarna verschilt van een niet-beveiligd gesprek is de status. Als een gesprek als niet-privé aangeduid staat, gaat het om een gewoon onversleuteld chatgesprek. En als je contactpersoon geen OTR-plug-in heeft, is er geen status te zien.

Je kunt zo dus perfect met één chatprogramma zowel met personen chatten die hun privacy belangrijk vinden en gebruikmaken van OTR, als met anderen (waarschijnlijk de meerderheid) die daar niet om malen. De OTR-plug-in van Pidgin schiet pas in actie als hij merkt dat je contactpersoon ook OTR gebruikt. Bovendien hoef je niet van account te veranderen, want je kunt gewoon je bestaande account van Microsoft of Google Talk blijven gebruiken in Pidgin. Dat maakt de combinatie van Pidgin en OTR dus de ideale gebruiksvriendelijke manier om veilig te chatten zonder je contactpersonen met extra last op te zadelen.

Een nadeel van OTR is wel dat het geen groepchats ondersteunt. Als je dus met meer dan twee personen tegelijk op een veilige manier wil chatten, zal je een andere manier moeten vinden. Die zal dan waarschijnlijk niet de off-the-record eigenschappen van OTR hebben.

Andere plug-ins

Niet alleen Pidgin beschikt over een OTR-plug-in. Ook voor Miranda IM, net zoals Pidgin een opensource-programma dat diverse chatprotocols ondersteunt, bestaat er een plug-in: MirOTR. Hetzelfde geldt voor Psi, Gajim, X-Chat en nog enkele andere programma's. De ontwikkelaars van OTR richten zich echter vooral op Pidgin.

De plug-ins voor andere clients zijn door anderen gemaakt en dus niet gegarandeerd van dezelfde kwaliteit. Maar als je al een van die andere clients gebruikt, kun je de OTR-plug-in altijd eens proberen. Als je liever geen Pidgin gebruikt of als OTR je te moeilijk klinkt, is de verleiding misschien groot om een plug-in voor een ander soort encryptie uit te proberen.

Geen van de andere plug-ins heeft echter de off-the-record-eigenschappen die OTR biedt, zodat je er niet helemaal dezelfde veiligheid mee verkrijgt. Zo zorgt de plug-in Pidgin-Encryption enkel voor encryptie en authenticatie in Pidgin.

OTR wordt niet alleen in Pidgin ondersteund, maar ook in heel wat andere software.

De plug-in Pidgin-Encryption biedt niet dezelfde veiligheid als OTR.