Windows Insider: als eerste op de hoogte van nieuwe Windows-functies

Je leest geregeld over interessante nieuwe functies in toekomstige Windows-versies, waarop je helaas meestal nog maanden moet wachten. Wil je direct met al deze nieuwigheden aan de slag, schrijf je dan gratis in voor het Windows Insider-programma.

In dit artikel leggen we uit hoe je op je eigen computer een preview-versie van Windows kunt installeren:

- Op pc

- Als live installatiemedium

- In virtuele machine

- Overschakelen naar andere build

- Stoppen met Insider-programma

Lees ook: Windows-ergernissen? Zo los je ze op!

Microsoft is zo’n tien jaar geleden begonnen met het uitrollen van een Windows Insider-programma. Dit geeft gebruikers de kans om allerlei bèta- en pre-releaseversies van Windows, inclusief proefversies van cumulatieve updates, te downloaden en te installeren. Je hoeft hier niet voor te betalen, althans niet met geld. Wel geef je bij het intekenen op dit programma toestemming aan Microsoft om na te gaan hoe Windows op je pc presteert en wat je zoal binnen Windows doet, zoals welke apps je gebruikt en welke menu’s je opent. Via een speciale app kun je Microsoft ook zelf suggesties doorspelen of feedback geven over eventuele problematische ervaringen. Je kunt tevens reageren op probleemrapporten van medegebruikers.

1 Voor- en nadelen

Microsoft verzamelt dus aanzienlijk wat informatie via het Insider-programma en daarom activeer je het beter niet op systemen met gevoelige (bedrijfs)gegevens. Bovendien kunnen releases en updates, afhankelijk van het gekozen kanaal (zie stap 3), instabiel zijn, dus is ook activatie op een productiemachine af te raden.

Toch biedt het programma voordelen. Als fervente Windows-gebruiker krijg je toegang tot de nieuwste functies. Ontwikkelaars kunnen hun code testen met toekomstige interfaces en SDK-versies, en bedrijven kunnen in een veilige omgeving hun software en infrastructuur testen met aankomende Windows-versies. Er is trouwens een apart Insider-programma voor zakelijke klanten.

Je kunt ook deelnemen aan een community met discussies, artikelen, web- en podcasts. Bezoek de site, meld je aan, stem in met de voorwaarden, en draag bij met je eigen posts. Via deze pagina vind je wekelijke geüpdatete informatie over het Windows Insider-programma.

2 Registratie

Als het Windows Insider-programma je aanspreekt, kun je je direct vanuit Windows aanmelden. We gaan uit van Windows 11 waar de meeste nieuwe functies voor in ontwikkeling zijn, maar het kan ook in Windows 10. Open Instellingen in Windows en selecteer Windows Update. Klik in het rechterdeelvenster op Windows Insider-programma en vervolgens op Aan de slag. In het dialoogvenster klik je op Een account koppelen en log je in met een Microsoft-account, eventueel een dat je speciaal voor het Insider-programma hebt aangemaakt. Na een geslaagde koppeling kies je uit verschillende kanalen: Canary, Dev, Bèta en Release Preview. Wat extra tekst en uitleg is hier zeker op zijn plaats.

3 Kanalen

Het Windows Insider-programma kent verschillende kanalen of ‘channels’, elk met unieke kenmerken en stabiliteitsgraden. Deze kanalen zijn vergelijkbaar met wat Microsoft enkele jaren terug nog ‘rings’ noemde.

Er zijn vier kanalen beschikbaar: Canary, Dev, Bèta en Release Preview, gerangschikt van minst naar meest stabiel. Canary, het nieuwste kanaal, biedt zeer vroege builds voor gebruikers die experimenten niet schuwen. De kanaalnaam verwijst naar de praktijk van koolmijnwerkers die vroeger een kanarie meenamen naar de ondergrondse mijnen als een vroeg waarschuwingsteken voor gevaarlijke gassen. In deze context gaat het om Windows-versies die mogelijk nog bugs bevatten en (dus) problemen kunnen veroorzaken.

Het Dev-kanaal is gericht op technisch vaardige gebruikers zoals ontwikkelaars, met minder stabiele updates die ook nog bugs kunnen bevatten. Bèta is stabieler, met minder frequente updates, en is ideaal voor gebruikers die nieuwe functies willen testen met minder risico. Release Preview is het meest stabiel, perfect voor diegenen die de volgende Windows-release willen proberen, nét voor de algemene uitrol inclusief de nieuwste fixes en verbeteringen.

4 Installatie

Kies zorgvuldig je kanaal binnen het Windows Insider-programma. Overstappen naar een ‘sneller’ kanaal, zoals van Bèta naar Dev of van Dev naar Canary, kan meestal zonder problemen, maar terugkeren naar een trager kanaal is vaak alleen mogelijk als de buildnummers van beide kanalen overeenkomen. We komen hier nog op terug, maar onthoud dat een downgrade naar een lager buildnummer of naar de standaard Windows-editie niet zomaar meer mogelijk is en meestal een schone (her)installatie van Windows vereist.

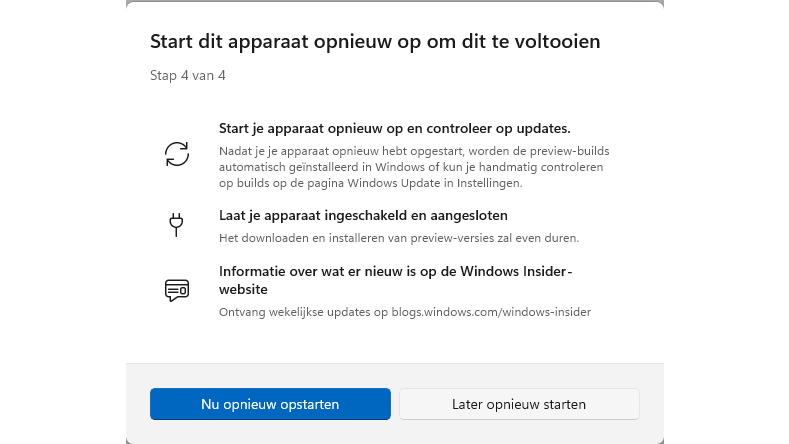

Selecteer het meest geschikte kanaal en bevestig met Ga verder. Je kunt nu de integrale, Engelstalige Insider-overeenkomst doornemen. Let op, zodra je hier op de knop Doorgaan drukt, heb je weinig andere opties meer dan je systeem te herstarten, waarna het deel uitmaakt van het Insider-programma. Kort hierna ontvang je de nieuwste builds en updates via de ingebouwde updatefunctie; een proces dat ‘flighting’ wordt genoemd.

Druk níét op Doorgaan wanneer je toch liever een parallelle installatie (dual boot) wilt uitvoeren, de Insider-versie op een ander apparaat wilt installeren of wanneer je zo’n build eerst wilt uitproberen in een virtuele machine, want dat kan dus ook.

5 Iso-schijfkopiebestand

Als je het risicovol vindt om een Insider-build met bijbehorende updates direct op je normale Windows-pc te zetten, kun je beter eerst een iso-schijfkopiebestand van de gewenste build downloaden. Jammer genoeg kan dit niet via Windows Instellingen. Gebruik je browser om naar de Windows Insider-pagina te gaan, klik op Register en vervolgens op Sign in now. Voer je Microsoft-accountgegevens in of maak snel (nog) een nieuw account met Maak nu een account. Na een succesvolle registratie, accepteer je de voorwaarden door het vakje aan te vinken en bevestig je met Register now en Flight now.

Je komt terecht op de pagina waar je het iso-bestand kunt downloaden. Klik hier op het tabblad Preview Windows op de link Windows Insider Preview ISO. Scrol op de volgende pagina naar Select edition om de gewenste Insider-build te kiezen, zoals Windows 10 Insider Preview (Release Preview Channel) of Windows 11 Insider Preview (Canary Channel). Klik op Confirm, kies de taal die je wenst, bijvoorbeeld Dutch, en start de download van het iso-bestand. Deze downloadlink blijft 24 uur geldig.

6 Live boot

In stap 7 en 8 beschrijven we het opzetten van een virtuele machine met het iso-bestand, maar je kunt ook een live installatiemedium creëren. Dat doen we nu eerst en gaat als volgt: stop in je pc een usb-stick van minimaal 8 GB, die geen belangrijke gegevens bevat. Open het startmenu van Windows, typ herstel en open Een herstelstation maken. Kies Ja, haal het vinkje weg bij Maak een back-up van de systeembestanden naar het herstelstation en klik op Volgende. Kies het juiste usb-station, klik op Volgende, daarna op Maken en uiteindelijk op Voltooien.

Rechtsklik vervolgens op het gedownloade iso-bestand en selecteer Koppelen om de inhoud beschikbaar te maken in Verkenner. Selecteer alle bestanden (met de muis of Ctrl+A), klik er met rechts op en kies Kopiëren. Ga naar je usb-stick, klik met rechts ergens in de hoofdmap en selecteer Plakken om de bestanden over te zetten. Wordt er gevraagd om bestaande gegevens in de doelmap te vervangen, bevestig dat dan. Met deze usb-stick kun je nu een systeem opstarten, eventueel via het bootmenu, om de Windows-installatie van de gekozen Insider-build uit te voeren. Voor verdere details hebben we hier helaas niet de ruimte.

7 Set-up virtuele machine

Ook voor een virtuele installatie van de Insider-build kun je het iso-bestand goed gebruiken. Daarvoor heb je een virtuele machine-manager nodig. VMware Workstation Player, gratis voor persoonlijk gebruik, is hiervoor een goede keuze. Installeer het programma met enkele klikken en start het op, bij voorkeur als administrator. In het startvenster kies je voor Create a New Virtual Machine. Kies Installer disc image file (iso) en zoek via Browse je iso-bestand op. Na de bevestiging met Openen klik je op Next. Kies Microsoft Windows als besturingssysteem, duid de juiste versie aan, zoals Windows 11 x64, en druk op Next. Geef je virtuele machine een naam, kies een geschikte opslagplaats en klik op Next. Als de app om encryptie-informatie vraagt, selecteer dan All the files […] en voer een wachtwoord in (2x). Laat gerust het vinkje bij Remember the password on this machine in Credential Manager staan en ga verder met Next. Wijs voldoende virtuele schijfruimte toe, zoals 100 GB, en kies voor Store virtual disk as a single file. Rond af met Next en Finish.

8 Installatie virtuele machine

De nieuwe virtuele machine wordt nu toegevoegd. Selecteer deze en open eerst Edit virtual machine settings. Controleer of de machine minstens 4 GB Memory en 2 Processors heeft, en of een Network Adapter (NAT) en Trusted Platform Module aanwezig zijn. Op het tabblad Options kun je bij Access Control het wachtwoord wijzigen en bij Power vind je de optie Enter full screen mode after powering on. Als alles correct is ingesteld, bevestig dan met OK en klik op Play virtual machine. Wanneer Press any key to verschijnt, druk je op de Ctrl-toets en vervolgens in het venster op een willekeurige toets om Windows-setup te starten. Configureer de taal, tijd, valuta en toetsenbord, kies voor Windows <n> installeren en accepteer de voorwaarden. Voer een productcode in of kies eventueel Ik heb geen productcode, selecteer de gewenste Windows-versie, ga akkoord met de licentieovereenkomst, kies de niet-toegewezen ruimte en bevestig met Installeren. Na enkele keren herstarten kun je de gevirtualiseerde Insider-build op de gebruikelijke wijze configureren.

Let op: selecteer bij de vraag Stuur diagnostische gegevens naar Microsoft de optie Inclusief optioneel om volledig met de build aan de slag te kunnen. En misschien wil je tijdens de configuratie ook nog wel Instellen als nieuwe pc selecteren.

9 Builds en updates

Je kunt controleren of je de juiste build hebt door een melding op je bureaublad en misschien ook wel aan bepaalde functies. Je kunt dit altijd verifiëren door op Windows-toets+R te drukken en winver in te voeren. Je ziet dan bijvoorbeeld Versie 24H2 (Build 26090.112), Windows 11 Pro. Hierbij is 26090 de major build en 112 de minor build, oftewel revisie.

Open ook de Instellingen van Windows, ga naar Windows Update / Windows Insider-programma en controleer je huidige kanaal bij Uw Insider-instellingen kiezen. Je kunt hier eveneens je account aanpassen, bij Windows Insider-account, via de knop Bewerken.

Nieuwe major en minor builds ontvang je normaal gesproken via Windows Update, maar je kunt ze op elk moment ook handmatig binnenhalen met de knop Naar updates zoeken.

Een gedetailleerd, chronologisch overzicht van de verschillende builds uit diverse kanalen vind je op deze pagina.

10 Feedback-hub

Microsoft verzamelt automatisch informatie over het gebruik van het Windows Insider-programma, maar je hebt ook de mogelijkheid om actief feedback te geven. Zo kun je problemen melden of suggesties doen door feedback in de Windows-zoekbalk te typen en de app Feedback-hub te openen.

In het opstartvenster vind je links over het Insider-programma en krijg je informatie over je status als insider, inclusief een sectie Prestaties. Je kunt problemen melden of functies voorstellen via specifieke knoppen, waarna je in stappen je feedback formuleert, inclusief taalkeuze, samenvatting, detailbeschrijving en de relevante categorie. Je ziet ook eerdere, vergelijkbare feedback van anderen. Nuttig, want hiermee kan je vraag al beantwoord worden. Is dat niet het geval, dan kun je verdergaan met nog meer details en kun je eventueel schermopnames en relevante bestanden toevoegen. Tijdens dit proces stuurt de app aanvullende diagnostische gegevens naar Microsoft. De knop Aankondigingen geeft je een chronologisch overzicht van de nieuwste builds.

11 Omschakeling

Als je op een bepaald moment naar een snellere, hogere build wilt overschakelen, ga dan naar Instellingen in Windows, kies Windows Update en vervolgens Windows Insider-programma. Hier klik je op Uw Insider-instellingen kiezen en selecteer je een sneller kanaal. Na enige tijd ontvang je automatisch de updates voor dit nieuwe kanaal.

Je zult merken dat de lagere, tragere kanalen normaliter niet beschikbaar zijn. Dit komt omdat overschakelen naar een trager kanaal of lagere build niet direct mogelijk is. Om terug te keren naar een lagere build of naar de normale Windows-versie (die eigenlijk per definitie van een lagere build is) is meestal een nieuwe installatie van Windows nodig. Op deze pagina vind je hierover meer informatie. Na deze installatie kun je eventueel via het Windows Insider-programma een kanaal met een lagere build kiezen.

12 Stopzetting

Je kunt je in principe op elk moment uitschrijven uit het Windows Insider-programma door Geen Preview-builds meer ontvangen te selecteren. Als je deelnam aan het Bèta- of Release Preview-kanaal, zet dan de bovenste schakelknop op Aan. Dit zorgt ervoor dat bij de volgende grote, definitieve Windows-release de insider-updates automatisch stoppen, maar dit kan weken of zelfs maanden duren. Als je was ingeschreven voor het Dev- of Canary-kanaal, zit er helaas meestal weinig anders op dan via een schone installatie van Windows terug te keren naar de reguliere Windows-versie.

Nog meer ‘inside’ Naast het Windows Insider-programma biedt Microsoft ook Insider-programma’s voor andere producten aan. Zo is er een voor Microsoft (Office) 365, waarbij je je via Bestand en Account (linksonder in het menu) in een Office-applicatie kunt aanmelden voor Microsoft 365 Insider. Kies hier Lid worden van Microsoft 365 Insider, registreer je voor het Bèta-kanaal en accepteer dat Microsoft diagnostische gegevens verzamelt. Na de bevestiging ontvang je nagenoeg onmiddellijk de nieuwste Office-updates, meestal met een wekelijkse frequentie. Je kunt altijd terug naar het reguliere kanaal via Microsoft 365 Insider / Kanaal wijzigen.

Voor Microsoft Edge bestaat er eveneens een Insider-programma, met de kanalen Canary (dagelijkse updates), Dev (wekelijks) en Bèta (maandelijks). De benodigde downloads voor de verschillende versies vind je op deze pagina, beschikbaar voor zowel desktop als iOS en Android.

Verder zijn er nog Insider-programma’s voor Skype, Xbox en Windows Server.