Je oude SSD fixen of een nieuwe inbouwen

Toen enkele jaren geleden de eerste ssd’s op de markt kwamen, was iedereen direct enthousiast. Minder lawaai, minder stroomverbruik en veel meer snelheid. Ineens startte Windows echt snel op. Maar ook ssd’s raken vol, worden langzamer of komen aan het einde van hun levensduur. In dit artikel gaan we je oude SSD fixen en brengen we deze weer helemaal op topsnelheid. Of is het beter deze te vervangen door een nieuwe, nog snellere?

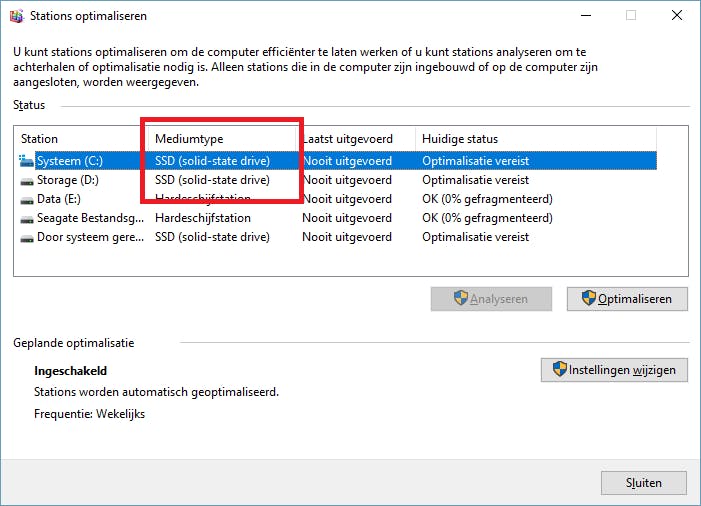

Tip 01: Heb ik een ssd?

Weet je niet zeker of er een ssd of harde schijf in de computer zit, dan is dat best lastig te bepalen. Voor Windows is er namelijk niet direct verschil, het is een opslagmedium, en het onderdeel Schijfbeheer maakt het ook niet echt snel duidelijk. Toch is het met een omweg snel te achterhalen. Open Windows Verkenner en klik op een van de schijven, kies Eigenschappen. Open dan het tabblad Extra en klik op Optimaliseren. Je opent nu de schijfoptimalisatie, een onderdeel dat niet nodig is. Het is echter wel het onderdeel dat even later een prachtig overzicht oplevert van alle opslaglocaties in de pc waarbij duidelijk zichtbaar is of het een harde schijf of ssd is.

Tip 02: Ssd-status

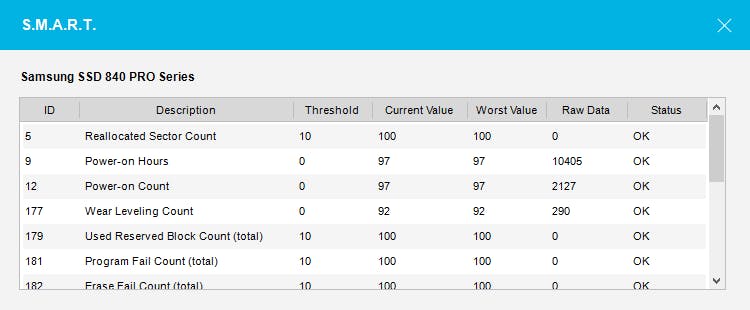

Nu je weet dat het een ssd is, is het eerst zaak de status van de schijf te weten te komen. Hiervoor levert elke ssd-leverancier een softwareprogramma dat je mogelijk al bij de aanschaf van de ssd ook hebt geïnstalleerd. Ga anders naar de site van de ssd-leverancier en download daar SSD Magician als je een Samsung-ssd hebt, de SSD Toolbox voor Intel en SSD Dashboard als er een Western Digitial-ssd in jouw pc zit. Start na de installatie het programma en laat het de ssd controleren en de statistieken uitlezen. Om meer over de conditie van de ssd te weten te komen kijk je naar de S.M.A.R.T.-status. S.M.A.R.T. controleert een opslagmedium op een groot aantal punten. Het beste krijg zie je voor elk van de punten bij de status OK, dan is de conditie van de schijf nog goed. Geeft het programma aan dat er ergens problemen zijn, zoek dan op internet naar de specifieke betekenis van het punt waarop de ssd een onvoldoende scoort. Overweeg de aankoop van een nieuwe ssd wanneer uit een van de S.M.A.R.T.-parameters blijkt dat de gezondheid van de ssd niet meer in orde is.

Om meer over de conditie van de ssd te weten te komen kijk je naar de S.M.A.R.T.-status

Tip 03: MTBF of TBW

Leveranciers van harde schijven gebruiken de Mean Time Between Failures (MTBF), de gemiddelde tijd tussen twee fouten, om de betrouwbaarheid van hun product aan te duiden. De kans dat een harde schijf stuk gaat is echter geen constante, maar deze neemt toe met de leeftijd van de schijf. En naarmate een schijf ouder is, kan de eerste fout al fataal zijn. Daarom is S.M.A.R.T. zo belangrijk: het helpt om een naderende fout te voorzien. Een ssd gebruikt NAND-flash om de gegevens te bewaren. Een kenmerk van NAND-flash is dat het maar een x-aantal keren beschreven en geleegd kan worden. Dit aantal rewrites loopt – afhankelijk van merk en model – op tot enkele duizenden. Dat klinkt weinig, maar valt uiteindelijk mee. Fabrikanten gebruiken namelijk ook de TBW-parameter, Terabytes to Be Written. Dat is het aantal TB’s dat gemiddeld op een ssd geschreven kan worden voor deze faalt. Deze waarde varieert tussen de 150 TBW en wel 600 TBW. Uitgaande van een ssd van normale grootte en 20 GB datagebruik per dag door consumenten, is dat goed voor meerdere jaren veilig gebruik van een ssd. In elk geval langer dan de meeste computers meegaan!

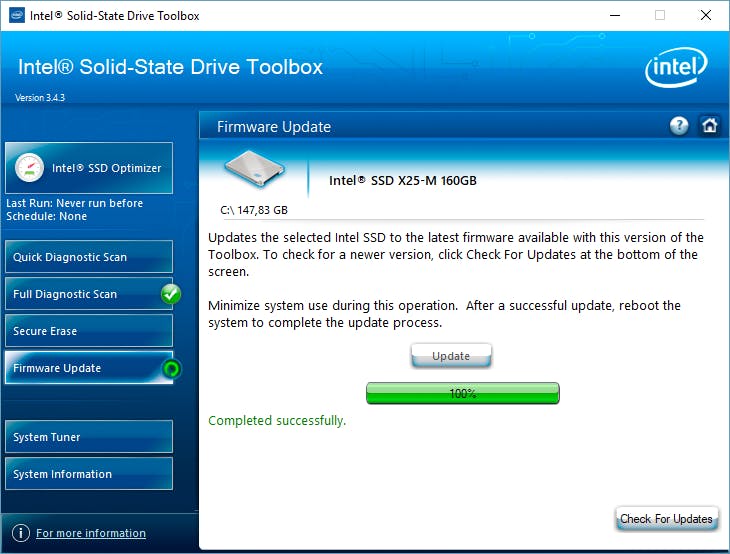

Tip 04: Ssd-firmware

Ssd-fabrikanten brengen voor de ssd’s die zij verkopen gedurende de tijd dat deze door hen worden ondersteund ook firmware-updates uit. Minder vaak dan de updates voor Windows of een ander softwareproduct, maar zeker zo belangrijk. Met de firmware-updates worden namelijk gericht technische problemen opgelost, die pas na het uitkomen van de ssd bekend worden. Ook echte bugs in de firmware worden opgelost. Het is daarom – niet anders dan bij Windows of eigenlijk welk ander programma – belangrijk de firmware te upgraden wanneer er een nieuwere versie beschikbaar is. Maak wel eerst een back-up van de gegevens op de ssd.

In veel gevallen zit de controle op een firmware-update en de daadwerkelijke functie om de update te installeren, in dezelfde software die je bij tip 2 hebt gebruikt. Controleer op de beschikbaarheid van een firmware-upgrade en kies ervoor die dan direct te installeren.

Tip 05: Opslagruimte

Wat goedkopere laptops worden helaas vaak nog met een ssd van slechts 128 GB geleverd. Ssd’s met veel opslagruimte zijn in vergelijking met traditionele harde schijven relatief duur. Belangrijke input voor de keuze of de ssd nog voldoet, is dan ook de hoeveelheid gegevens die op de ssd staan en vooral hoeveel ruimte er nog vrij is. De werking van de ssd is namelijk zo dat het leeghalen en schrijven van de geheugencellen in blokken gebeurt. Meer vrije ruimte zorgt ervoor dat dit legen en schrijven minder vaak gebeurt, wat de levensduur van een ssd met sprongen verbetert. Houd daarom minimaal 10 procent – maar liefst nog meer – ruimte vrij op de ssd. Om te zien hoeveel ruimte er bezet is, open je de verkenner. De aanduiding van elke schijf maakt het al meteen duidelijk. Wil je meer detail, klik dan met de rechtermuisknop op de ssd en kies Eigenschappen. Nu zie je direct hoeveel opslagruimte de hele ssd heeft en hoeveel of hoe weinig er daarvan nog vrij is.

Wanneer je een nieuwe ssd aanschaft, zorg dan dat je, ondanks de hogere prijs, ruim inkoopt. Gelukkig helpt de prijsontwikkeling van de ssd’s ons hier een handje mee. De prijs voor een ssd is namelijk al jaren stabiel maar je krijgt wel telkens meer opslagcapaciteit voor je geld. De nieuwste ssd’s bieden met bijvoorbeeld 500 gigabyte voldoende opslagruimte voor Windows, de programma’s en zeker ook nog een flink deel vrije ruimte.

Nog meer informatie

Heb je behoefte aan nog meer informatie over de ssd of weet je niet zeker welke opslag er in de pc zit? Download en installeer dan Speccy. De gratis versie is voldoende. Start het programma en kies voor Opslag. Je ziet opnieuw de schijven en per schijf duidelijk het type, de fabrikant en nog heel veel meer zoals de interface, de snelheid en nog heel veel meer. Mooi is ook het overzicht van alle S.M.A.R.T.-attributen die samen een prachtig beeld geven van de gezondheid van de ssd.

Je krijgt bij ssd’s steeds meer opslagcapaciteit voor je geld

Tip 06: Wat staat erop?

Om te zien wat er allemaal op een harde schijf of ssd staat, kun je een programma als WinDirStat gebruiken. Dit programma geeft nog altijd het beste overzicht van de grote en kleine ruimtevreters op een opslagmedium zoals een harde schijf of ssd. Installeer en start het programma. Selecteer de schijf waarvan je het gebruik in kaart wilt brengen en bevestig via OK. Wacht dan even tot het overzicht klaar is, dit kan enige tijd duren.

Gebruik je Windows 10, dan kun je ook de nieuwe functie daarvan gebruiken. Klik op Start en open de Instellingen. Kies Systeem / Opslag en klik dan op de vermelding van de schijf boven in het beeld. Windows laat nu het opslaggebruik van de schijf zien. De grootste verbruiker staat bovenaan in de lijst, de kleinere eronder. Op elk van die deelverzamelingen kun je doorklikken om de individuele applicaties met hun opslagruimte te zien. Wij vinden WinDirStat toch wat overzichtelijker.

Tip 07: Ruimte vrijmaken

Vrije ruimte komt de levensduur van de ssd dus ten goede. Is er onvoldoende of weinig ruimte vrij op de ssd, maak dan ruimte vrij door programma’s te verwijderen, rommel op te ruimen of tijdelijke bestanden te verwijderen. Ben je nog niet al te lang geleden geüpgraded naar Windows 10, dan is er grote kans dat de vorige Windows er bijvoorbeeld nog staat. Wanneer de computer stabiel draait, kun je die gerust verwijderen. Heb je meerdere opslagmedia in de pc, dan kun je bestanden en mappen van de volle ssd mogelijk naar de andere opslaglocatie verplaatsen.

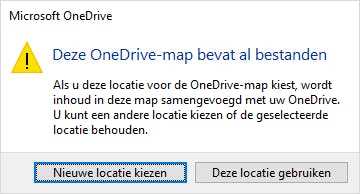

OneDrive verplaatsen

Een grote ruimtegebruiker op de C-schijf is vaak de OneDrive-map. Zijn er nog andere opslaglocaties, dan kun je veel ruimte op de ssd vrijmaken door deze lokale kopie van je cloudopslag te verplaatsen. Klik in de taakbalk (naast de klok) met de rechtermuisknop op het OneDrive-pictogram en kies Instellingen / Mappen kiezen. Je ziet nu onder in beeld de huidige locatie van de OneDrive-map, onthoud die. Klik op Annuleren / Deze pc ontkoppelen / Account ontkoppelen. Direct opent het OneDrive-configuratiescherm, negeer dit eerst. Start Windows Verkenner en selecteer de huidige OneDrive-map. Kies Start / Verplaatsen naar / Locatie selecteren. Selecteer nu de andere schijf en plek waar je de OneDrive-map naartoe wilt verplaatsen en klik op Verplaatsen. Is alles verplaatst, ga dan naar het OneDrive-instellingenscherm en log in met je Microsoft-account en wachtwoord. Klik dan op Locatie wijzigen en blader naar de zojuist verplaatste OneDrive-map. Klik op Map selecteren. OneDrive meldt nu dat deze map al bestanden bevat en dat klopt, bevestigen met Deze locatie gebruiken / Volgende / Volgende.

Tip 08: De nieuwste ssd’s

Heb je geen zin tijd te steken in het opschonen van de ssd of is die sowieso aan vervanging toe, kies er dan voor een nieuwe ssd te plaatsen. De nieuwste ssd’s bieden meer snelheid én meer opslagcapaciteit en zijn een flinke upgrade voor de meeste pc’s. Echt leuk wordt het wanneer je een relatief nieuwe pc of notebook hebt met een m.2-connector op het moederbord. Dan kun je een van de nieuwe m.2-ssd’s kiezen en profiteren van een maximale overdrachtssnelheid van wel 3,9 GByte/s. Ter vergelijking: de sata600-verbinding die je anders moet gebruiken gaat maar tot 600 MByte/s. Maar ook een sata600-ssd van een nieuwe generatie is een zeer goede investering door de hogere snelheid en de hogere opslagcapaciteit, tot wel 1 TB. Hiermee wordt de ssd groot genoeg voor Windows, applicaties, games en kun je ook nog een voldoende grote ruimte vrijhouden. Nu nog een ssd kleiner dan 256 GB kopen is in elk geval af te raden, dan weet je dat je oudere techniek koopt voor een relatief te hoge prijs.

M.2-ssd’s zijn alleen geschikt voor relatief nieuwe pc’s en notebooks

Tip 09: Ssd vervangen

Kies je ervoor de ssd te vervangen, dan zul je natuurlijk de gegevens die op de huidige ssd staan willen overzetten naar de nieuwe ssd. Veel ssd-leveranciers leveren hier opnieuw handige software voor. Samsung en Intel bieden beide Data Migration Software en Western Digital biedt een eigen versie van Acronis True Image om de gegevens van de ene schijf naar de andere over te zetten. Kijk op de website van de leverancier van jouw merk ssd naar de beschikbare hulpprogramma’s en download en installeer die. De nieuwe ssd kun je, wanneer daar plek voor is, gewoon in de pc of notebook plaatsen bij de oude ssd. Is die mogelijkheid er niet of wil je een laptop upgraden, sluit dan de ssd aan via de usb-poort door een usb-naar-sata-kabel te gebruiken of een usb-dockingstation.

Tip 10: Clonezilla

Is er geen speciale migratiesoftware, download dan de laatste versie van Clonezilla. Clonezilla is een opensource programma om schijven of partities te kopiëren. Kies voor de download in iso-formaat en brand dat bestand op een cd of maak een opstartbare usb-stick. Start dan de pc met de Clonezilla-cd/usb en kies Clonezilla live (Default Settings). De eerste keuzes zijn allemaal standaard: En_US.UTF-8 English / Don’t touch keymap /Start Clonezilla. Kies dan voor Device-device work directly from a disk or partition to a disk or partition en daarna Beginner / Disk_to_local_disk / Choose local disk as a source. Selecteer de oude, kleine ssd als ‘source’ en de nieuwe grote ssd als ‘target’. Daarna weer de standaardinstellingen volgen: -sfsck Skip checking / -pa choose Choose reboot/shutdown when everything is finished. Bevestig met twee keer Enter. Op de vragen of je zeker weet dat je dit zo wilt doen bevestig je met Y en Enter, en dat doe je ook bij de vraag Do you want to clone the boot loader. Daarna begint het kopiëren, dat kan langere tijd duren. Als het klaar is koppel je de oude ssd los en vervang je die door de nieuwe. Start daarna de pc op. Als het goed is werkt je pc nu als vanouds, alleen met een grotere en snellere ssd!

Windows 10 detecteert de ssd en kiest automatisch de goede instellingen

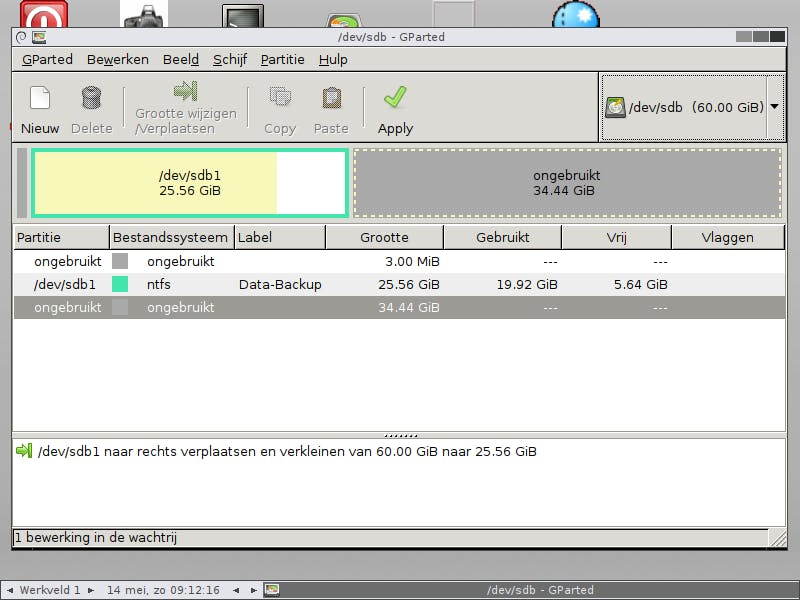

Tip 11: Instellingen

Toen ssd’s net nieuw waren en Windows eigenlijk vooral harde schijven kende, moesten er na de installatie van een ssd nog allerlei aanpassingen worden gedaan, zoals het activeren van TRIM en het uitschakelen van de automatische defragmentatie. In Windows 10 is dat niet meer nodig, want dit besturingssysteem detecteert dat er een ssd wordt gebruikt en past zijn instellingen er automatisch op aan. Wat je nog wel moet doen, zeker wanneer je Clonezilla hebt gebruikt, is de ongebruikte ruimte toevoegen. Bij het klonen zijn namelijk alle gegevens naar de nieuwe ssd overgezet en is die ook bootable gemaakt, maar bij dit proces is geen rekening gehouden met de grotere ruimte van de nieuwe ssd. Er is dus een partitie aangemaakt die even groot is als op de oude ssd. Het toevoegen van de ongebruikte ruimte kun je het best doen met GParted. Klik Dowload gparted-live en brand de iso op een cd. Start daarmee de pc op en pas de schijfindeling zo aan dat alle ruimte kan worden gebruikt. Houd je liever een aparte partitie, dan kan dat natuurlijk ook.

Tip 12: Oude ssd

Nu de ssd is vervangen, kun je de oude nog een paar dagen of weken achter de hand houden tot je zeker weet dat het nieuwe systeem goed werkt en er geen gegevens verloren zijn gegaan. Daarna kun je de oude ssd gerust formatteren en als tweede schijf weer in de pc zetten, tenminste wanneer de eerdere S.M.A.R.T.-testresultaten goed waren.