In dit artikel laten we zien hoe je DNS-filtering instelt om advertenties, malware en trackers op je thuisnetwerk te blokkeren: • Configureer het DNS-filter voor je netwerk • Beheer filterlijsten en blokkeer specifieke domeinen • Gebruik dynamische DNS (DDNS) om je netwerk continu te beschermen Wat je moet weten: Van A naar B: zo werken IP-adressen

Wanneer je een webadres invoert, zorgen DNS-servers (Domain Name System) ervoor dat dit adres wordt omgezet naar het bijbehorende ip-adres. Zo kan een applicatie verbinding maken met de juiste server. Meestal gebruik je hiervoor de DNS-server van je internetprovider of een publieke DNS-server, zoals die van Google.

Stel nu even dat je software hebt die alle DNS-verzoeken van je systeem onderschept voordat ze naar een DNS-server gaan en die automatisch de toegang tot onveilige websites kan blokkeren. Dit is precies wat DNS-filters doen en als je wilt, geldt dit type filter direct voor je hele thuisnetwerk, inclusief je desktop, laptop en mobiele apparaten.

In dit artikel komen twee gratis tools aan bod. De eerste is OpenDNS Home, een eenvoudige cloudoplossing. Heb je een NAS of een (oude) pc ter beschikking en schrikt enig configuratiewerk je niet af, dan is de tweede een beter alternatief: AdGuard Home, dat je lokaal kunt draaien.

Welk DNS-filter je ook gebruikt, je zult de DNS-server(s) die je systeem of je netwerk momenteel gebruikt, moeten aanpassen. We gaan hierbij uit van IPv4. Een vervelend klusje dat we meteen toelichten, waarna we ons volledig op de filters zelf kunnen focussen.

DNS-instelling op apparaatniveau

We bekijken eerst hoe je een DNS-server wijzigt op je pc of mobiele apparaat, bijvoorbeeld wanneer je het DNS-filter enkel op systeemniveau wilt instellen en niet voor je hele netwerk.

Op Windows 11 ga je naar Instellingen, kies je Netwerk en internet, en selecteer je Ethernet of Wi-Fi / Hardware-eigenschappen. Klik bij DNS-server toewijzing op Bewerken, kies Handmatig en activeer IPv4. Vul bij Voorkeurs-DNS het adres van de primaire DNS-server in en bij Alternatieve DNS dat van de secundaire. Bevestig met Opslaan.

Je kunt hiervoor ook het gratis DNS Jumper gebruiken. Start de tool, selecteer de netwerkadapter en noteer de huidige instellingen. Vink vervolgens Aangepaste DNS-server aan, vul de primaire en secundaire DNS-servers in en bevestig met DNS toepassen.

Ook op mobiele apparaten, bijvoorbeeld een Android-toestel, kun je de DNS-server aanpassen. Ga naar Instellingen, kies Netwerk en internet, selecteer Internet en tik op het tandwiel bij de actieve wifi-verbinding. Tik op het potloodicoon, ga naar Geavanceerde opties, kies DHCP Statisch en voer de gewenste ip-adressen in bij DNS 1 en DNS 2. De instructies kunnen licht variëren, afhankelijk van je apparaat of Android-versie.

Je kunt de DNS-instellingen op een Windows-pc ook aanpassen via de tool DNS Jumper.

DNS-instelling op netwerkniveau

De bedoeling van dit artikel is om het DNS-filter direct voor je hele thuisnetwerk te activeren door de DNS-server op je router aan te passen. De werkwijze kan per router verschillen, maar de volgende stappen helpen je op weg. Raadpleeg eventueel de handleiding van je router.

Typ het interne ip-adres van je router in je browser (vaak 192.168.0.1 of 192.168.1.1). Dit adres vind je door in de Opdrachtprompt het commando ipconfig uit te voeren en het adres bij Default Gateway van je actieve netwerkadapter te noteren.

Log in op de set-uppagina van je router en open een rubriek als Internet, Network of WAN, eventueel onder Advanced Settings. Hier kun je de opties Primary DNS Server en Secondary DNS Server aanpassen, en bevestigen met OK of Save (afbeelding 2).

De exacte plek voor het wijzigen van DNS-servers kan per router verschillen.

Zorg ervoor dat je netwerkapparaten automatisch de DNS-servers van de router overnemen. Dit gaat het makkelijkst als de DHCP-server op je router is ingeschakeld (wat meestal het geval is), en als ip- en DNS-toewijzing op je apparaten automatisch via DHCP verloopt. In Windows 11 vind je deze opties bij Instellingen / Netwerk en internet, waarna je Wi-Fi / Hardware-eigenschappen en/of Ethernet kiest.

Je stelt de toewijzingen het best in op automatisch om de DNS-servers van je router over te nemen.

DNS-servers met filter

Als je de eerste paragrafen hebt doorgenomen, kun je direct starten met een cloud-DNS-server met ingebouwd filter. Vul de ip-adressen van een van de gratis DNS-diensten uit de tabel in bij je primaire en secundaire DNS-server (van je systeem of nog beter op je router). Nadat je de adressen hebt ingevoerd en indien nodig je apparaat opnieuw hebt opgestart, ben je klaar om verder te gaan. Let wel, als eindgebruiker kun je deze filters niet zelf configureren. Het is dus alles of niets.

| Dienst/server | Primair ip-adres | Secundair ip-adres | Filters |

|---|---|---|---|

| OpenDNS FamilyShield (Cisco), www.opendns.com/home-internet-security | 208.67.222.123 | 208.67.220.123 | Malware, phishing, pornografie |

| AdGuard DNS, https://adguard-dns.io | 94.140.14.14 | 94.140.15.15 | Advertenties, malware, trackers |

| Quad9, www.quad9.net | 9.9.9.9 | 149.112.112.112 | Botnets, malware, phishing |

| CleanBrowsing Family, www.cleanbrowsing.org/filters | 185.228.168.168 | 185.228.169.168 | Malware, phishing, pornografie |

OpenDNS Home

In de tabel vind je bijvoorbeeld OpenDNS FamilyShield: een DNS-filter waar je niets zelf kunt aanpassen. Wil je meer controle over de filters en toegang tot logs, dan is het gratis OpenDNS Home een betere keuze. Registreer je op https://signup.opendns.com/homefree via Get a free account. Je krijgt de ip-adressen van de DNS-servers (208.67.222.222 en 208.67.220.220) die je invult in je router of specifieke systemen, zoals eerder uitgelegd.

Klik op de link in de bevestigingsmail om toegang te krijgen tot je online dashboard op https://dashboard.opendns.com. Druk op de knop Add a network en voer het publieke ip-adres van je router of thuisnetwerk in. Dit staat meestal al correct ingevuld, maar je kunt het ook vinden via www.whatismyip.com (zie kader ‘Dynamisch adres’). Bevestig met Add this network, geef een naam op en klik op Done.

Controleer of het DNS-filter actief is door naar https://welcome.opendns.com te navigeren.

We hebben ons thuisnetwerk toegevoegd aan OpenDNS Home.

Configuratie OpenDNS Home

Open het tabblad Settings in je dashboard, klik op je ip-adres en kies Custom bij Choose your filtering level. Hiermee bepaal je zelf welke van de ongeveer zestig filtercategorieën je wilt activeren door een vinkje te zetten. Voorbeelden zijn Weapons, Adware, Drugs, Gambling, Pornography en Web Spam. Bevestig met Apply.

Onderaan kun je eigen domeinnamen toevoegen en kiezen voor Always block of Never block. Bevestig met Add Domain. Het kan enkele minuten duren voordat de filters actief zijn; de geblokkeerde site toont dan een melding. Je kunt dit veilig testen op https://phish.opendns.com.

Je kunt dergelijke meldingen aanpassen via de rubriek Customization linksboven. Ga naar Stats and Logs, vink Enable stats and logs aan om (enige tijd later) op het tabblad Stats alle DNS-aanvragen, inclusief geblokkeerde, van je systeem of netwerk te bekijken. Het is ook aan te raden om in de rubriek Security zowel Malware/Botnet Protection als Phishing Protection ingeschakeld te houden.

OpenDNS Home heeft enkele tientallen filtercategorieën.

Dynamisch adres

Diensten als OpenDNS Home gaan ervan uit dat het ip-adres van je router of netwerk altijd hetzelfde blijft. Bij de meeste thuisnetwerken is dit adres helaas dynamisch, wat betekent dat je provider het zomaar kan wijzigen, bijvoorbeeld na een herstart van je router. Je hebt daarom een techniek nodig die adreswijzigingen direct aan de dienst doorgeeft: Dynamische DNS (DDNS). We leggen uit hoe je dit instelt voor OpenDNS Home.

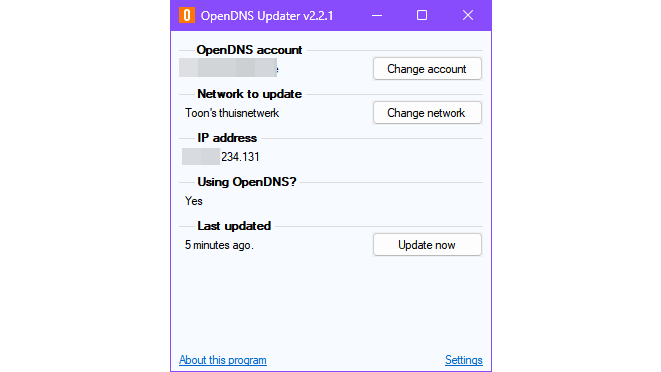

Controleer eerst in je online dashboard bij Settings en Advanced Settings of de optie Enable dynamic IP update is aangevinkt. Download vervolgens een tool die je op je pc (Windows of macOS) kunt installeren: OpenDNS Dynamic IP Updater Client. Installeer deze met een muisklik en log in met je OpenDNS-account. De tool detecteert automatisch elke wijziging van het ip-adres van je netwerk en meldt dit aan OpenDNS. De updater start automatisch mee bij het starten van Windows.

Een speciaal tooltje zorgt ervoor dat de koppeling tussen jouw externe ip-adres van je netwerk en OpenDNS intact blijft, ook als het wijzigt.

Een speciaal tooltje zorgt ervoor dat de koppeling tussen jouw externe ip-adres van je netwerk en OpenDNS intact blijft, ook als het wijzigt.

Installatie AdGuard Home

Een dienst als OpenDNS Home is handig, maar je DNS-verzoeken worden wel allemaal naar die server gestuurd. Als je je privacy belangrijk vindt, kun je een lokale oplossing overwegen, zoals AdGuard Home. Dit programma is te installeren op Windows, maar ook op Linux of een NAS (zie kader ‘AdGuard Home: Linux en NAS’).

We gaan hier uit van Windows. Een oudere pc volstaat, maar besef dat deze altijd ingeschakeld moet zijn als je op internet wilt via een netwerkapparaat dat AdGuard Home als DNS-server gebruikt. De systeemeisen zijn in elk geval minimaal.

Open op die pc de Opdrachtprompt en voer het volgende commando uit:

Sluit na de download en installatie de Opdrachtprompt. Start deze nogmaals op met administratorrechten en voer adguardhome.exe uit. Negeer de commando’s in het Opdrachtprompt-venster, maar laat hem geopend. Krijg je een melding van je (Windows-)firewall, klik dan op Toestaan voor de benodigde netwerkverbindingen.

Start je browser en ga naar 127.0.0.1:3000 om de webinterface van AdGuard Home te openen. Vanaf een andere netwerk-pc kun je deze in principe ook bereiken via IPADRES:3000, waarbij je in plaats van IPADRES het interne ip-adres van de pc invult waar AdGuard Home op draait.

Installeren, starten en je firewall sussen.

AdGuard Home: Linux en NAS

AdGuard Home is ook eenvoudig op Linux te installeren. De benodigde commando’s (met curl, wget of fetch) vind je hier.

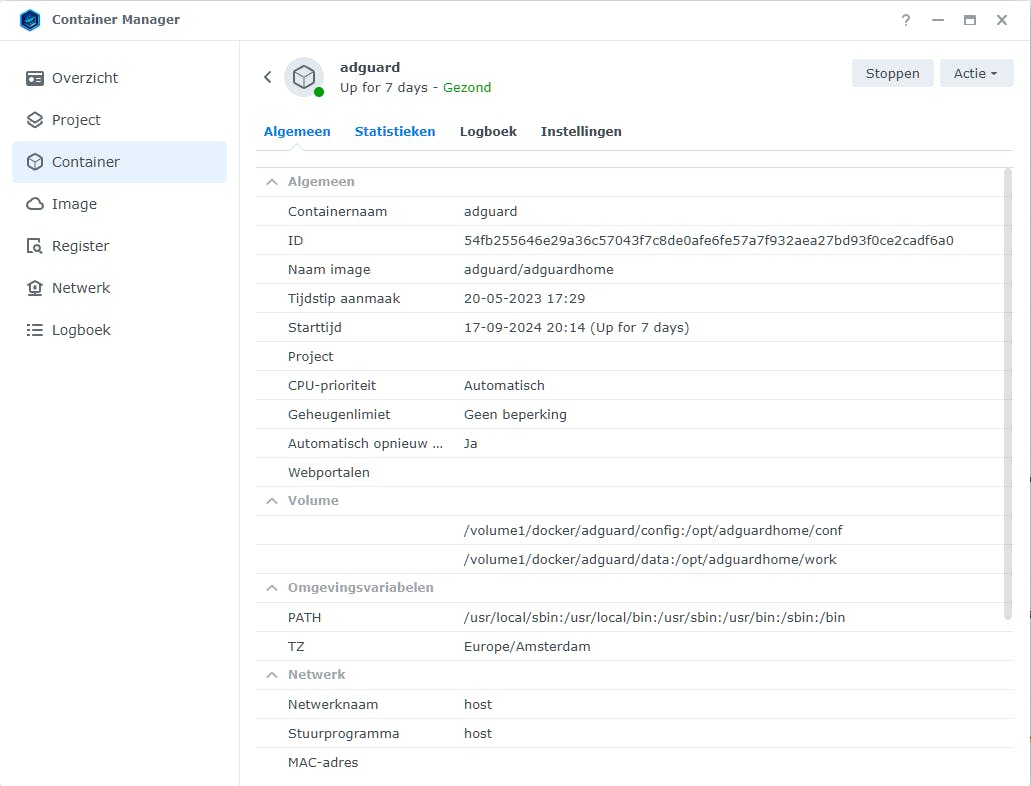

Voor installatie op een NAS, zoals Synology, is de aanpak iets complexer. Het is het best om eerst Container Manager te installeren, een aangepaste versie van Docker door Synology, via het Package Center van DSM.

Een volledige uitleg hiervoor past helaas niet in dit artikel, maar via deze pagina vind je een duidelijke Engelstalige handleiding die je stapsgewijs door het proces leidt. We hebben deze instructies zelf succesvol getest. In de voorbeeldcode wijzig je -e TZ=Europe/Bucharest in -e TZ=Europe/Amsterdam.

AdGuard Home, via Container Manager geïnstalleerd op een Synology-NAS.

AdGuard Home, via Container Manager geïnstalleerd op een Synology-NAS.

Configuratie AdGuard Home

Bij de eerste keer starten van de webinterface van AdGuard Home start je een configuratiegids met vijf stappen. Klik op Beginnen, en kies eventueel de netwerkinterface en poort voor de admin-webinterface, standaard ingesteld op Alle interfaces en poort 80. Stel dit ook in voor de optie DNS-server, standaard ingesteld op Alle interfaces en poort 53, wat je gerust zo kunt laten. Klik op Volgende, en vul de velden Gebruikersnaam en Wachtwoord (2x) in voor de beheerder. Klik weer op Volgende.

Je krijgt nu uitleg over waar je AdGuard Home als DNS-server kunt instellen. Dat zal wellicht op je router zijn of eventueel alleen op specifieke apparaten (dit hebben we aan het begin al toegelicht). Rond de configuratie af met Volgende en met Open Dashboard.

Om AdGuard Home als Windows-service te laten draaien, zodat aanmelden niet nodig is, ga je naar het openstaande Opdrachtprompt-venster. Druk op Ctrl+C om AdGuard Home te stoppen en voer deze opdracht uit:

Je kunt nu de voorkeurs- en alternatieve DNS-server van de AdGuard Home-pc handmatig instellen op het eigen ip-adres, aangezien deze als DNS-server fungeert. Zorg er op je router tevens voor dat deze pc een vast ip-adres krijgt, buiten het DHCP-adresbereik.

Draait bijvoorbeeld al een andere service op poort 80, dan kies je gewoon een andere.

Filters en lijsten

Controleer of de AdGuard Home-service draait door Windows-toets+R te drukken en services.msc uit te voeren: AdGuard Home Service zou actief moeten zijn.

Ga vervolgens naar het dashboard via de webinterface en log in met je beheeraccount. Bovenaan zie je een knop om de AdGuard-bescherming tijdelijk uit te schakelen. Klik op Ververs statistieken voor een actueel overzicht van de DNS-verzoeken van je apparaten.

Als er ongewenste sites doorheen glippen, ga dan naar het tabblad Filters en kies DNS Blokkeerlijsten. Klik op Blokkeerlijst toevoegen en selecteer Uit de lijst selecteren voor extra filterlijsten. Met het I-knopje krijg je een overzicht van de geblokkeerde domeinen. Meer blokkeerlijsten vind onder meer op de sites in het kader ‘Sites met blokkeerlijsten’. Om een lijst toe te voegen, kies Blokkeerlijst toevoegen / Aangepaste lijst toevoegen en voer de naam en complete url in, bijvoorbeeld https://v.firebog.net/hosts/Prigent-Ads.txt (let op: deze url is hoofdlettergevoelig!).

Met reguliere expressies (ook wel regex genoemd) kun je specifieke domeinen met trefwoorden blokkeren via Filters / Aangepaste filter. Meer informatie hierover vind je op deze webpagina.

Via Instellingen / Algemene instellingen kun je de webservice AdGuard Ouderlijk Toezicht activeren en veilig zoeken op zoekmachines afdwingen. Onder Filters / Geblokkeerde services kun je bijna 120 diensten blokkeren, waaronder Discord, Netflix en Temu.

In de rubriek Query log vind je een chronologische lijst van alle DNS-aanvragen, met details over welke apparaten wat en wanneer hebben aangevraagd.

Extra blokkeerfilters en -criteria toevoegen is snel gebeurd.

Sites met blokkeerlijsten

- Adlists for piHole

- Big Blocklist Collection

- OISD Domain Blocklist

- StevenBlack Hosts (scrol naar beneden en klik op Link)